Neslávne známy ransomware TeslaCrypt, ktorý bol jedným z mnohých ransomwarov šifrujúcich údaje na infikovaných zariadeniach, skončil so svojou činnosťou pred viac než dvoma týždňami.

Aj napriek tomu však operátori škodlivých kódov, ktorí za odšifrovanie zablokovaných údajov žiadajú výkupné, nestratili na sile.

Po vlnách infekcií škodlivými kódmi JS/TrojanDownloader.Nemucod a JS/Danger.ScriptAttachment, ktoré zasiahli aj Slovensko a do infikovaných zariadení sťahovali verzie ransomwaru Locky, by sa mohlo zdať, že práve Locky preberie územie opustené TeslaCryptom. Štatistiky ESET LiveGrid však hovoria niečo iné. Podľa nich je novým hráčom na trhu Win32/Filecoder.Crysis.

„Naše analýzy ukazujú, že tento ransomware dokáže šifrovať súbory na pevných, vymeniteľných i sieťových diskoch. Zároveň používa silné šifrovacie algoritmy,“ vysvetľuje Ondrej Kubovič, špecialista na digitálnu bezpečnosť zo spoločnosti ESET.

Počas výskumu videl ESET viacero spôsobov, ktorými sa tento škodlivý kód šíri. „Vo väčšine prípadov sa ransomware Crysis distribuuje ako príloha spamových e-mailov, konkrétne použitím dvojitej prípony. Použitím tejto jednoduchej ale efektívnej metódy sa spustiteľné súbory javia ako nespustiteľné,“ vysvetľuje Kubovič. Ďalší spôsob, ktorý používajú útočníci na šírenie tohto malwaru, je maskovanie škodlivých súborov za neškodné inštalátory viacerých legitímnych aplikácií. Tie následne šíria cez viaceré weby a zdieľané siete.

Svoju vytrvalosť ukazuje Crysis aj tým, že prestaví hodnoty registrov tak, aby bol spustený po každom štarte. Po spustení Crysis na zariadení zašifruje všetky typy súborov (aj tie bez prípony), bez zmeny ponechá len nevyhnutné súbory operačného systému a samotného škodlivého kódu. Trójsky kôň zozbiera názov počítača a niekoľko zašifrovaných súborov a pošle ich na vzdialený server, ktorý kontrolujú útočníci. V niektorých verziách operačného systému Windows sa pokúša spúšťať sám seba s administrátorskými právami, čim rozširuje zoznam súborov, ktoré môže zašifrovať.

Po ukončení šifrovania umiestni na pracovnú plochu súbor s názvom How to decrypt your files.txt (Ako si odšifrujete súbory). Prvotná informácia obsahuje len dve e-mailové adresy na útočníkov. Po naviazaní kontaktu dostane obeť inštrukcie aj s výškou výkupného, ktoré sa pohybuje v hodnote od 400 do 900 eur. Obeť ich má uhradiť prostredníctvom digitálnej meny BitCoin.

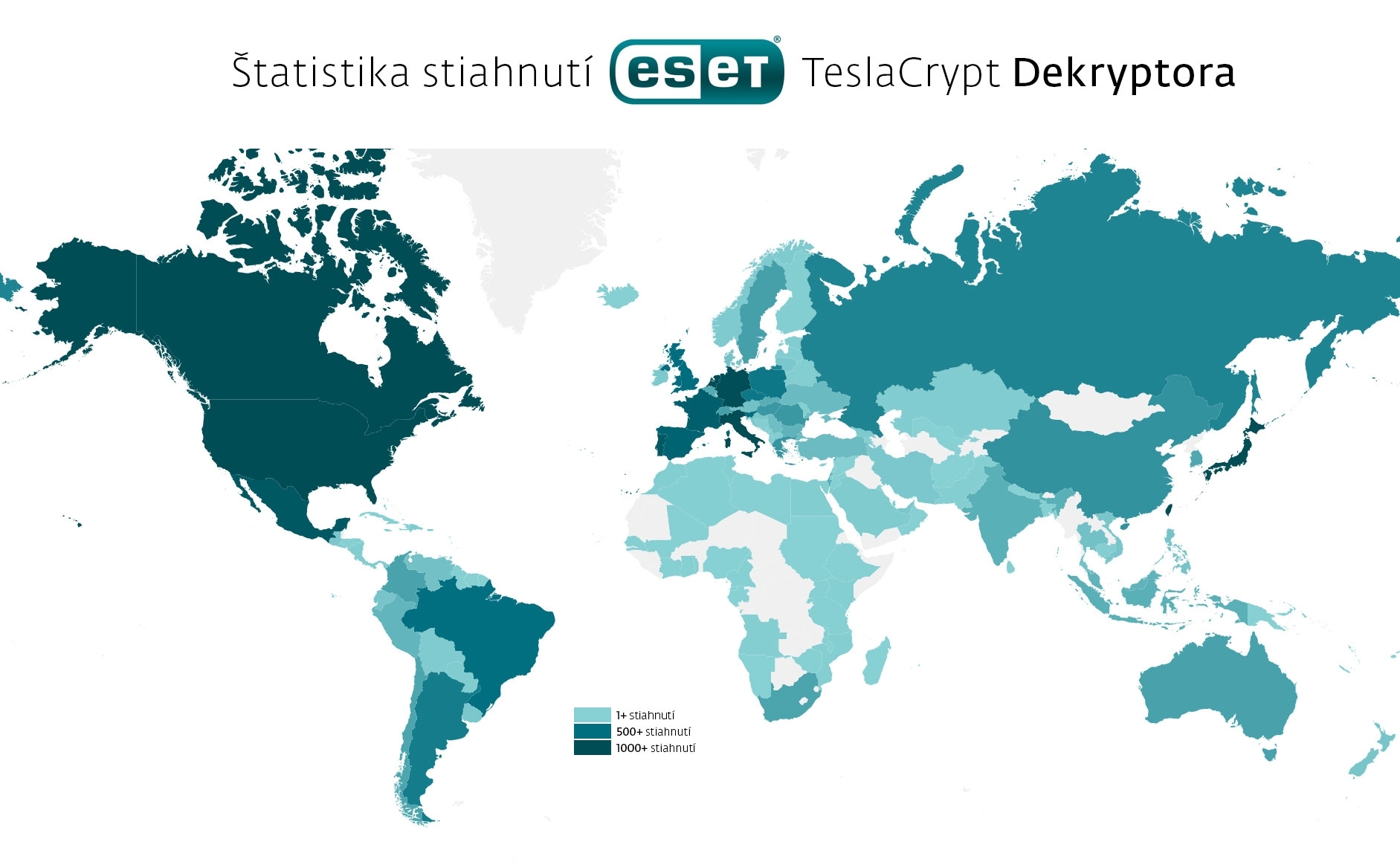

Ak ste jednou z obetí odstaveného ransomwaru TeslaCrypt, použite bezplatný dešifrovací nástroj od spoločnosti ESET, ktorý vám pomôže dostať sa späť k svojim súborom.