- Výskumníci spoločnosti ESET odhalili doteraz neznámy malvér typu backdoor CloudMensis, ktorý sleduje používateľov skompromitovaných počítačov Mac.

- ESET pomenoval malvér ako CloudMensis, lebo zneužíva cloudové úložiská na komunikáciu s útočníkmi a používa názvy mesiacov na označovanie adresárov.

- Tento macOS malvér využíva cloudové úložiská od troch rôznych poskytovateľov – pCloud, Yandex Disk a Dropbox ako svoj kanál pre spojenie s riadiacim serverom.

- Malvér CloudMensis dokáže vydávať 39 príkazov, ktoré slúžia napríklad na vynášanie dokumentov, zaznamenávanie stlačení klávesnice a vyhotovovanie snímok obrazovky na skompromitovaných zariadeniach Mac.

- Metadáta z použitých cloudových úložísk ukazujú, že prvý Mac zasiahli v rámci tejto kampane útočníci 4. februára 2022.

- Veľmi obmedzená distribúcia malvéru CloudMensis naznačuje, že ide o cielenú kybernetickú operáciu.

Výskumníci spoločnosti ESET odhalili doposiaľ neznámy macOS backdoor, ktorý špehuje používateľov skompromitovaných počítačov Mac a na komunikáciu s útočníkmi využíva výhradne služby verejných cloudových úložísk. Schopnosti tohto malvéru, ktorý ESET pomenoval ako CloudMensis, jednoznačne ukazujú, že cieľom útočníkov je zbieranie informácií o obetiach. Škodlivý kód určený na špehovanie dokáže vynášať dokumenty, zaznamenávať stlačenia klávesnice, prehliadať e-mailové správy, prílohy aj súbory na externých úložiskách a vyhotovovať snímky obrazovky.

Malvér CloudMensis predstavuje hrozbu pre používateľov počítačov Mac, no jeho mimoriadne obmedzené šírenie naznačuje, že je použitý ako súčasť cielenej operácie. Podľa analýzy spoločnosti ESET využívajú útočníci CloudMensis na špecifické ciele, ktoré sú pre nich zaujímavé. Využívanie zraniteľností na obídenie bezpečnostných systémov operačného systému macOS nasvedčuje tomu, že útočníci sa aktívne snažia maximalizovať úspešnosť špionážnej kampane. Počas analýzy výskumníci spoločnosti ESET nenašli žiadne doposiaľ neznáme (zero-day) zraniteľnosti, ktoré by zneužili útočníci. Používateľom preto odporúčame uistiť sa, že majú najnovšiu verziu operačného systému. Aktualizácia by mala prinajmenšom zabrániť obídeniu bezpečnostných mechanizmov.

„Zatiaľ nevieme, ako sa CloudMensis prvotne šíri a kto sú obete. Všeobecná kvalita kódu a nedostatok kamuflujúcich prvkov však naznačujú, že útočníci nie sú úplne doma v oblasti vývoja počítačov Mac a nie sú príliš pokročilí. Aj napriek tomu vynaložili veľa prostriedkov na to, aby bol malvér CloudMensis silným špionážnym nástrojom predstavujúcim hrozbu pre potenciálne obete,“ vysvetľuje Marc-Etienne Léveillé, výskumník spoločnosti ESET, ktorý analyzoval malvér CloudMensis.

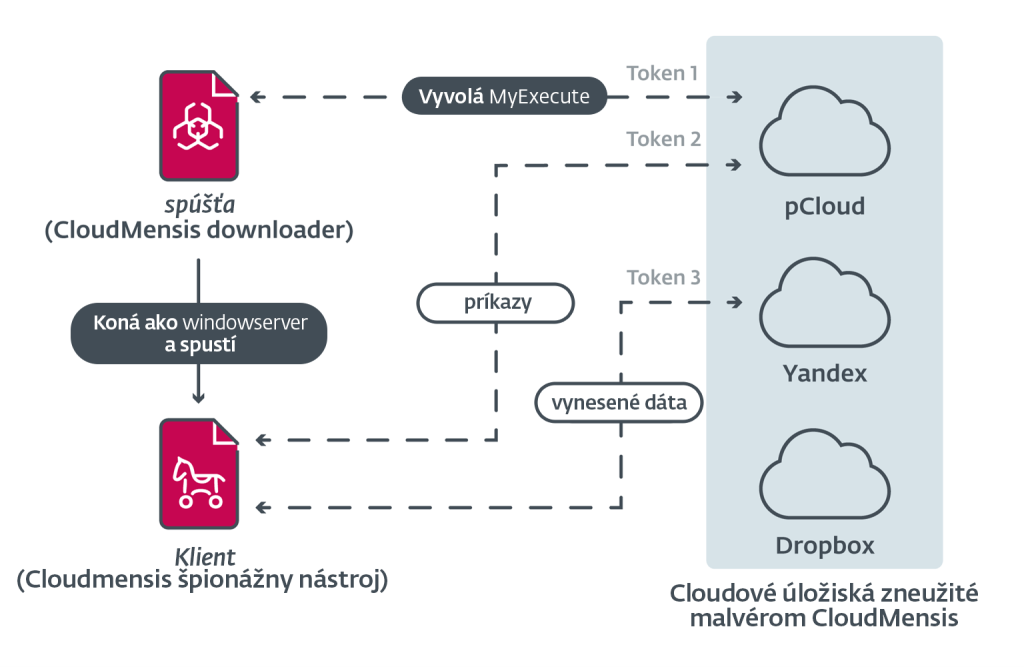

Akonáhle CloudMensis získa oprávnenie na spúšťanie kódu a administrátorské práva, spustí v prvej fáze malvér, ktorý cez cloudové úložiská v rámci druhej fázy získa viac schopností.

Táto druhá fáza predstavuje omnoho väčší komponent nabitý schopnosťami na zbieranie údajov zo skompromitovaných Macov. Zámerom útočníkov je v tomto prípade vynášanie dokumentov, vyhotovovanie screenshotov, prehľadávanie e-mailových príloh či iných citlivých dokumentov. Dokopy disponuje malvér 39 príkazmi zameranými na špehovanie.

CloudMensis zneužíva cloudové úložiská na prijímanie príkazov od útočníkov aj na vynášanie dokumentov. V rámci schémy využíva tri rôzne služby: pCloud, Yandex Disk a Dropbox. Konfigurácia zahrnutá v analyzovanej vzorke obsahuje autentifikačné tokeny pre pCloud a Yandex Disk.

Ako CloudMensis využíva cloudové úložiská

Metadáta zo služieb cloudových úložísk odhaľujú zaujímavé zistenia o kampani, napríklad, že začali prenášať príkazy botom 4. februára 2022.

Spoločnosť Apple potvrdila prítomnosť spyvéru zacieleného na používateľov jej produktov a predstavila nový Lockdown Mode pre iOS, iPadOS a macOS, ktorý zakazuje funkcie často zneužívané na spustenie kódu a nasadenie malvéra.

Viac technických informácií o malvéri CloudMensis sa dočítate v špeciálnom blogu na stránke WeLiveSecurity. Najnovšie zistenia výskumníkov spoločnosti ESET nájdete na Twitteri ESET research.