- Výskumníci spoločnosti ESET odhalili kampaň APT skupiny Transparent Tribe, ktorá sa zameriava najmä na indických a pakistanských občanov, pravdepodobne z vojenských a politických kruhov.

- Skupina Transparent Tribe rozšírila backdoor CapraRAT zameraný na platformu Android prostredníctvom skompromitovaných aplikácií na bezpečné posielanie správ a volanie nazvaných ako MeetsApp a MeetUp. Škodlivý kód dokáže ukradnúť akékoľvek citlivé informácie zo zariadenia obete.

- Skompromitované aplikácie boli dostupné na stiahnutie z webových stránok, ktoré pôsobili ako oficiálne distribučné body. Nazdávame sa, že obete boli na stránky nalákané romantickým podvodom.

- Slabé prevádzkové zabezpečenie týchto aplikácií umožnilo odhaliť osobné identifikačné údaje, na základe ktorých ESET dokázal lokalizovať 150 obetí.

Výskumníci spoločnosti ESET analyzovali špionážnu kampaň, ktorá šíri backdoory CapraRAT zamerané na systém Android prostredníctvom skompromitovaných aplikácií zdanlivo určených na bezpečné posielanie správ a volanie. Aplikácie pritom v skutočnosti kradnú citlivé údaje. Ide o naďalej aktívnu kampaň z dielne APT skupiny Transparent Tribe, ktorá cieli najmä na indických a pakistanských Android používateľov, pravdepodobne z vojenských a politických kruhov.

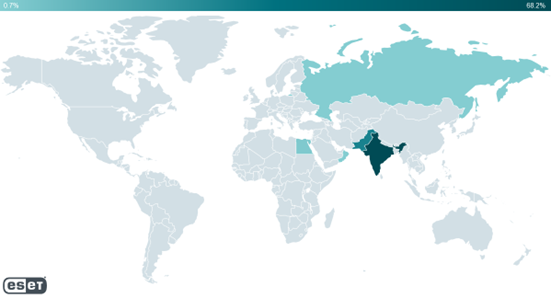

Útočníci použili na prvotný kontakt s obeťami pravdepodobne romantickú pascu, v rámci ktorej najprv kontaktovali používateľov prostredníctvom inej platformy, kde ich presvedčili, aby presunuli komunikáciu na „bezpečnejšiu“ aplikáciu, ktorú si následne nainštalovali. Výskumníkom spoločnosti ESET sa podarilo lokalizovať viac ako 150 obetí z Indie a Pakistanu, ako aj z Ruska, Ománu a Egypta. Kampaň je s najväčšou pravdepodobnosťou aktívna od júla 2022.

„Útočníci presvedčili obete, aby použili aplikácie MeetsApp alebo MeetUp. Už v minulosti sme zaznamenali využitie takejto pasce skupinou Transparent Tribe. Nájsť telefónne číslo alebo e-mailovú adresu na prvotný kontakt pritom zvyčajne nie je príliš náročné,“ vysvetľuje Lukáš Štefanko, výskumník spoločnosti ESET, ktorý odhalil kampaň. „Túto kampaň sme identifikovali počas analyzovania inej vzorky malvéru zverejnenej na Twitteri.“

Okrem funkcionality chatu obsahujú skompromitované verzie aplikácií MeetUP a MeetsApp škodlivý kód, ktorý ESET identifikoval ako backdoor CapraRAT. Transparent Tribe, tiež známa ako APT36, je špionážna skupina známa využívaním tohto backdooru. CapraRAT dokáže vyhotovovať snímky obrazovky a fotografie, nahrávať telefonické rozhovory a okolitý zvuk či vynášať akékoľvek citlivé informácie. Backdoor taktiež dokáže prijímať príkazy na sťahovanie súborov, uskutočňovanie hovorov a posielanie SMS správ. Kampaň má úzke zameranie a nič nenasvedčuje tomu, že by boli tieto aplikácie dostupné aj v obchode Google Play.

Backdoor CapraRAT je ovládaný na diaľku, pričom vykonáva príkazy získané z riadiaceho servera. Keďže tieto aplikácie nemali dostatočné prevádzkové zabezpečenie, výskumníci spoločnosti ESET získali z otvorených dát prístup k identifikačným údajom obetí, na základe ktorých vedeli napríklad určiť ich polohu.

Obe aplikácie sú distribuované prostredníctvom dvoch podobných webových stránok, ktoré popisujú aplikácie ako služby na bezpečné posielanie správ a volanie. Inými slovami sa stránky vydávajú za oficiálne distribučné body pre tieto aplikácie. Pred použitím aplikácie si musí obeť vytvoriť účet prepojený na jej telefónne číslo a aktivovať si ho verifikačnou SMS. Akonáhle je účet vytvorený, aplikácia si vyžiada ďalšie povolenia vrátane prístupu ku kontaktom, zoznamu hovorov, SMS správam, externému úložisku a nahrávaniu zvuku. Takýmto spôsobom si backdoor zaistí plnú funkčnosť.

Útočníci pravdepodobne využívajú romantické návnady na nalákanie obetí k nainštalovaniu si škodlivých aplikácií, kde s nimi pokračujú v komunikácií, čím ich udržia na platforme a získajú prístup k ich zariadeniam.

Viac technických informácií nájdete v anglickom jazyku v našom špeciálnom blogu na stránke WeLiveSecurity. Najnovšie odhalenia našich výskumníkov nájdete na Twitteri ESET research.