- Skupina POLONIUM zaútočila na viac ako desiatku izraelských organizácií z oblastí strojárstva, informačných technológií, práva, komunikácií, marketingu, médií, poisťovníctva a sociálnych služieb.

- Microsoft predpokladá, že POLONIUM je skupina so sídlom v Libanone, ktorá koordinuje svoje aktivity s ďalšími aktérmi spájanými s Iránskym ministerstvom spravodajských služieb a bezpečnosti.

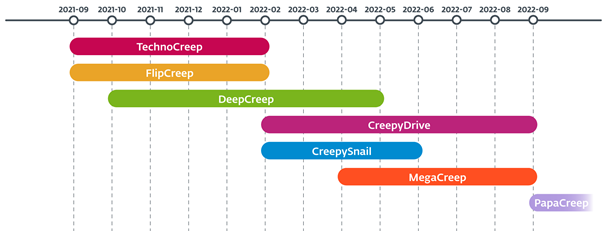

- Podľa telemetrie spoločnosti ESET použila skupina od septembra 2021 najmenej 7 vlastných backdoorov. Aktivitu skupiny zaznamenal ESET aj nedávno, v septembri tohto roka. Výskumníci pomenovali doposiaľ nezdokumentované backdoory príponou „-Creep.“

- Skupina vyvinula vlastné nástroje na vyhotovovanie snímok obrazovky, zaznamenávanie stlačení klávesnice, sledovanie cez webovú kameru, otváranie reverse shellov či vynášanie súborov.

- Na komunikáciu príkazov zneužila skupina POLONIUM obľúbené cloudové služby ako Dropbox, OneDrive a Mega.

Výskumníci spoločnosti ESET analyzovali doposiaľ nezdokumentované backdoory a špionážne nástroje nasadené v Izraeli APT skupinou POLONIUM. ESET pomenoval tieto backdoory príponou „-Creep.“ Podľa telemetrie spoločnosti ESET cielila skupina POLONIUM na viac ako desiatku organizácií v Izraeli najneskôr od septembra 2021. Najnovšie aktivity tejto skupiny zaznamenal ESET v septembri tohto roka. Medzi odvetvia, na ktoré sa útočníci zamerali, patria informačné technológie, strojárstvo, právo, komunikácie, marketing, médiá, poisťovníctvo a sociálne služby. POLONIUM je špionážna skupina, ktorú prvýkrát odhalila spoločnosť Microsoft v júni 2022. Podľa Microsoftu má skupina sídlo v Libanone a koordinuje svoje aktivity s ďalšími aktérmi spájanými s Iránskym ministerstvom spravodajských služieb a bezpečnosti.

Podľa výskumníkov spoločnosti ESET je POLONIUM veľmi aktívna skupina so širokým arzenálom nástrojov, pričom svoje malvéry neustále prispôsobuje a vyvíja. Spoločným znakom, ktorý charakterizuje niekoľko nástrojov, je zneužívanie cloudových služieb ako Dropbox, Mega či OneDrive na komunikáciu s riadiacim strediskom. Spravodajské aj verejné informácie o skupine POLONIUM sú veľmi strohé a obmedzené, pravdepodobne z dôvodu, že útoky tejto skupiny sú mimoriadne cielené a prvotný vektor útoku je neznámy.

„Množstvo verzií a zmien, ktoré nachádzame pri skúmaní vlastných nástrojov skupiny POLONIUM, ukazuje pretrvávajúcu a dlhodobú snahu o špehovanie obetí. Vzhľadom na využité nástroje sa domnievame, že útočníci sa zaujímajú o zber citlivých údajov. Nenašli sme indikácie, podľa ktorých by cieľom skupiny bola sabotáž alebo vydieranie ransomvérom,“ vysvetľuje Matías Porolli, výskumník spoločnosti ESET, ktorý analyzoval škodlivý kód.

Súbor nástrojov skupiny POLONIUM pozostáva zo siedmych vlastných backdoorov:

- CreepyDrive, ktorý zneužíva cloudové služby OneDrive a Dropbox na komunikáciu s riadiacim strediskom,

- CreepySnail, ktorý vykonáva príkazy z vlastnej infraštruktúry útočníkov,

- DeepCreep a MegaCreep, ktoré zneužívajú úložiská Dropbox a Mega,

- FlipCreep, TechnoCreep a PapaCreep, ktoré dostávajú príkazy zo serverov útočníkov.

Skupina tiež vyvinula vlastné nástroje na vyhotovovanie snímok obrazovky, zaznamenávanie stlačení klávesnice, sledovanie cez webovú kameru, otváranie reverse shellov či vynášanie súborov.

„Vo väčšine prípadov skupina využíva malé škodlivé moduly s obmedzenými funkciami. V jednom prípade útočníci použili jeden modul na vyhotovenie snímok obrazovky a ďalší na ich nahratie na riadiaci server. V podobnom duchu sa snažia rozdeliť kód vo svojich backdooroch, pričom rozmiestňujú škodlivé funkcie do viacerých malých DLL knižníc, pravdepodobne v snahe o sťaženie zmapovania celej schémy útoku,“ uzatvára Porolli.

Viac technických informácií o skupine POLONIUM sa dočítate v našom špeciálnom blogu na stránke WeLiveSecurity. Najnovšie odhalenia našich výskumníkov nájdete na Twitteri ESET research.