Spoločnosť ESET zverejnila svoju správu za tretí štvrťrok 2020 zameranú na IT bezpečnosť. Sumarizuje kľúčové štatistiky z ESET detekčných systémov a poukazuje na zaujímavé príklady výskumu ESETu v oblasti IT bezpečnosti, vrátane doteraz nepublikovaných aktualít. Správa a jej zistenia boli exkluzívne prezentované počas virtuálneho podujatia ESET European Cyber Security Day – Towards a Secure Post-COVID Future.

Zatiaľ čo sa svet pripravuje na pandemickú zimu, vyzerá to tak, že COVID-19 stráca na sile aspoň z pohľadu počítačovej bezpečnosti. Po útokoch zneužívajúcich šírenie korona vírusu sa zdá, že podvodníci sa v treťom štvrťroku 2020 vrátili do starých koľají. Oblasťou, v ktorej však dôsledky pandémie stále pretrvávajú, je vzdialená práca so mnohými bezpečnostnými výzvami.

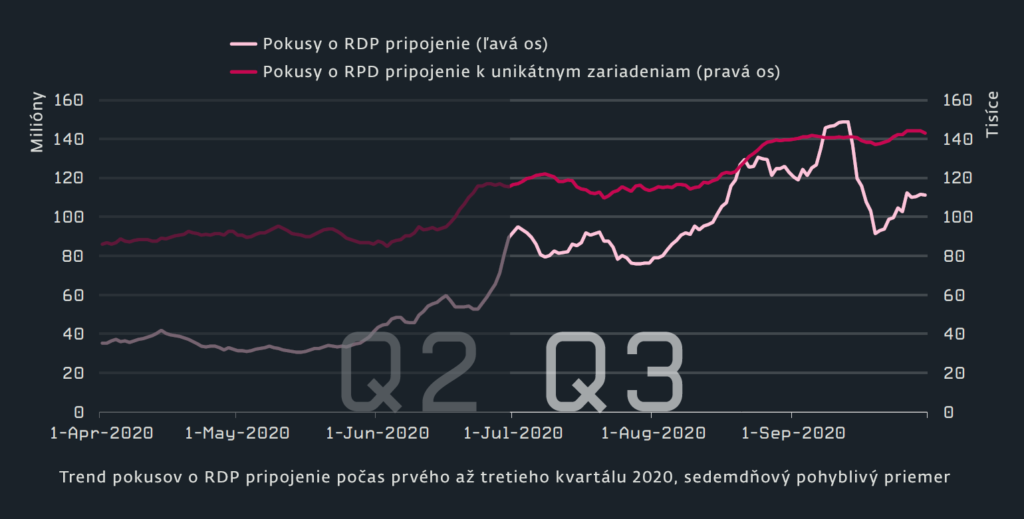

Platí to hlavne pre útoky zamerané na Remote Desktop Protocol (RDP), ktorých počet rástol počas celej prvej polovice roku 2020. RDP je Microsoft technológia umožňujúca pripojiť vzdialené počítače do firemnej siete. Čo sa týka útokov zameraných na jedinečné zariadenia, počet pokusov o RDP útok vzrástol v treťom štvrťroku o 37 percent. „Ide zjavne o dôsledok rastúceho počtu slabo zabezpečených systémov pripojených na internet počas pandémie. Je tiež možné, že ďalší kyberkriminálnici sa inšpirovali ransomware gangami, ktoré sa pri svojich útokoch zameriavajú na RDP,“ vysvetľuje Jiří Kropáč, vedúci detekčného laboratória spoločnosti ESET. Pre zvyšujúci sa počet RDP útokov pripravil ESET pre firmy zrozumiteľný návod, ako si svoje RDP zabezpečiť.

Ransomware gangy sa zameriavajú na útoky využívajúce škodlivý kód, ktorý zašifruje obsah infikovaného zariadenia a za jeho odblokovanie požaduje výkupné. Tieto skupiny sa dokonca začali združovať do kartelov a do svojho arzenálu pridali DDoS útoky. Ak obeť v podobe firmy nezaplatí výpalné, začnú útočiť na jej webstránku tak, že bude pre zákazníkov firmy nedostupná.

Táto ransomware scéna, ktorú analytici spoločnosti ESET pozorne sledujú, zaznamenala v treťom štvrťroku prvý útok vyšetrovaný ako zabitie. Útočníci infikovali sieť Univerzitnej nemocnice v Düsseldorfe, čím zablokovali jej systémy vrátane zariadení potrebných pre vykonávanie istých operácií. Pacientka mala v nemocnici absolvovať život zachraňujúcu operáciu a pre zablokované systémy sa ju pokúsili previezť do 30-kilometrov vzdialenej nemocnice vo Wuppertali. Pacientka počas prevozu zomrela a nemecká polícia preto začala prípad vyšetrovať ako zabitie.

Ďalším prekvapivým zvratom je oživenie kryptominerov, ktoré využívajú výpočtovú silu infikovaného zariadenia na ťaženie kryptomien. Detekcie kryptominerov mierne vzrástli, čo môže mať súvis s nárastom ceny bitcoinu. V oblasti Androidu dominujú zavádzajúce aplikácie, ktoré sa vydávajú za atraktívne hry alebo užitočné doplnky, v skutočnosti však používateľovi zobrazujú na celej obrazovke zariadenia reklamy.

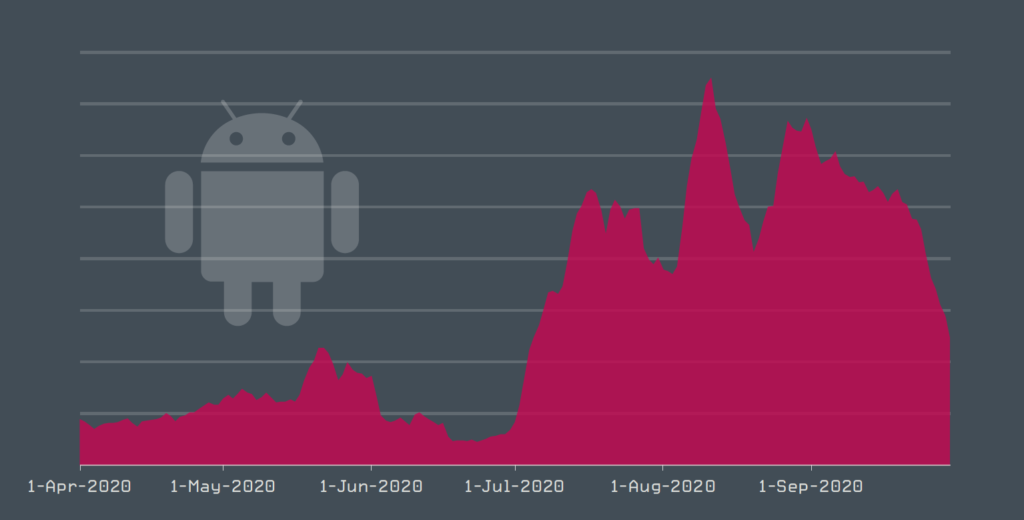

Prudký nárast zaznamenal škodlivý kód zameraný na mobilný internet banking. Ide konkrétne o nárast detekcií škodlivého kódu, ktorý do infikovaného mobilného zariadenia stiahne ďalší škodlivý kód Cerberus. Jeho tvorcovia sa toto leto rozdelili a kód ponúkli v aukcii. Neskôr sa jeho zdrojový kód objavil bezplatne na undergroundovom internetovom fóre, kvôli čomu ho môže ktokoľvek zneužiť na vlastné obohatenie sa na úkor obetí. „Napriek tomu, že mobilné internet bankingové trójany tvoria len zlomok androidových hrozieb, ich nárast je znepokojivý, keďže bez adekvátnej ochrany na strane používateľa môžu spôsobiť závažné škody,“ vysvetľuje Lukáš Štefanko, výskumník škodlivého kódu zo spoločnosti ESET.

Trend detekcií android banking malvéru počas druhého a tretieho kvartálu 2020, sedemdňový pohyblivý priemer

Viac informácií nájdete v samotnej správe ESET Threat Report, Q3 2020 (.PDF).