Výskumníci z bezpečnostnej spoločnosti ESET objavili Kobalos, škodlivý kód, ktorý útočí na superpočítače – vysoko výkonné počítačové klastre (HPC – high performance computer). ESET na zmierňovaní útokov na tieto siete vedeckého výskumu spolupracoval z bezpečnostným tímom Európskej organizácie pre jadrový výskum (CERN) a ďalšími organizáciami.

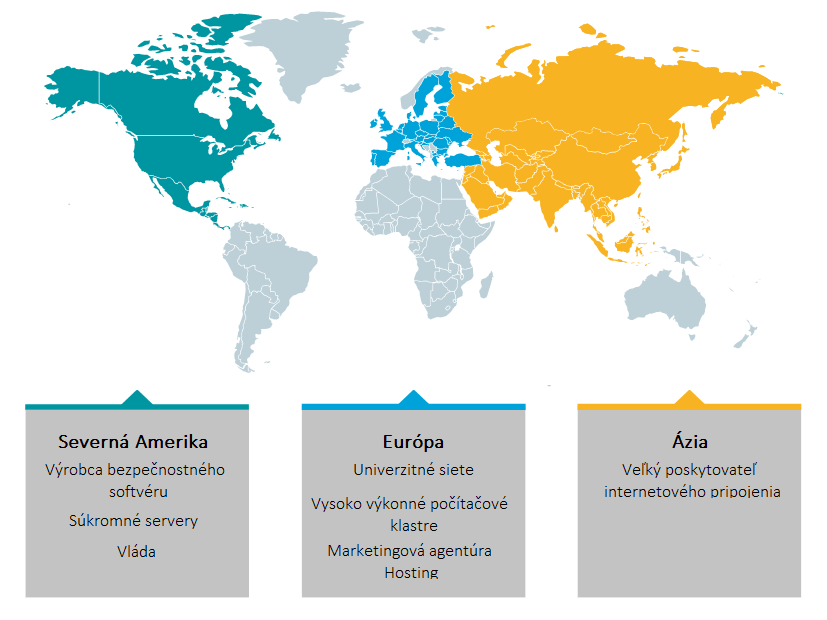

Obeťou tohto škodlivého kódu bol aj veľký ázijský poskytovateľ internetového pripojenia, severoamerický výrobca bezpečnostného softvéru a taktiež niekoľko súkromne vlastnených serverov. ESET sa skontaktoval so všetkými známymi obeťami tohto škodlivého kódu a poskytol im pomoc. Skutočný úmysel útočníkov sa zatiaľ odhaliť nepodarilo. Taktiež nie je známe, ako dlho sa tento škodlivý kód šíri.

Zdroj: Eset

Napadnuté organizácie

Výskumníci spoločnosti ESET reverzným inžinierstvom rozobrali tento malý, ale zložitý malvér, ktorý je prenosný do mnohých operačných systémov vrátane Linuxu, BSD a Solarisu. Zistenia naznačujú, že by mohol bežať aj na AIXe a Windowse. „Tento malvér sme pomenovali Kobalos pre jeho malú veľkosť kódu a množstvo jeho trikov. V gréckej mytológii je kobalos malé a zlomyseľné stvorenie,“ vysvetľuje Marc-Etienne Léveillé, výskumník spoločnosti ESET, ktorý škodlivý kód Kobalos skúmal. „Je potrebné zdôrazniť, že takáto úroveň prepracovanosti sa v Linuxovom malvéri vyskytuje iba zriedka,“ hovorí Léveillé.

Kobalos je backdoor obsahujúci rôzne príkazy, ktoré neodhaľujú skutočný úmysel útočníkov. “V skratke, Kobalos poskytuje vzdialený prístup k súborovému systému, umožňuje vytvárať terminálové relácie a poskytuje proxy pripojenie k ďalším serverom infikovaným serverom Kobalos,“ opisuje Léveillé.

Akýkoľvek server napadnutý Kobalosom môže byť jediným vzdialeným príkazom operátora tohto škodlivého kódu zmenený na riadiaci a kontrolný (C&C) server. Pretože IP adresy a porty C&C servera sú napevno zakomponované do spustiteľného súboru, operátori potom môžu vygenerovať nové vzorky Kobalosu, ktoré sa potom z ďalších infikovaných zariadení pripájajú k tomuto novému C&C serveru a počúvajú jeho príkazy. Vo väčšine systémov kompromitovaných Kobalosom je navyše SSH klient – program zodpovedný za zaistenie zabezpečenej komunikácie – infikovaný tak, aby kradol prihlasovacie údaje.

„Ktokoľvek, kto na napadnutom zariadení používa SSH klienta, bude mať svoje prihlasovacie údaje odchytené. Tieto údaje môžu potom útočníci použiť na neskoršiu inštaláciu Kobalosu do novoobjaveného servera,“ dodáva Léveillé.

Túto hrozbu zmierni pridanie viacfaktorovej autentifikácie do pripájania k SSH serveru. Vyzerá to totiž tak, že použitie ukradnutých prístupových údajov je jedným zo spôsobov, ako sa Kobalos šíri do rozličných systémov. Bezpečnostné riešenia spoločnosti ESET detegujú škodlivý kód Kobalos ako Linux/Kobalos alebo Linux/Agent.IV. Škodlivý kód odchytávajúci prihlasovacie údaje zase ako Linux/SSHDoor.EV, Linux/SSHDoor.FB alebo Linux/SSHDoor.FC.

Viac technických informácií o Kobalose nájdete v článku na WeLiveSecurity.com.