Deň, keď sa CIH zmenil na Černobyľ a navždy zmenil to, ako vnímame počítačové vírusy

Vírusy, ktoré fyzicky ničia počítače, dnes možno považujete za akýsi výmysel hollywoodskych scenáristov. Počítač v napínavom filme infikuje nejaký vírus, následne sa z nejakého dôvodu zadymí z monitora a všetko je preč. Lenže dych berúcim retročriepkom je, že deštruktívne vlastnosti škodlivého kódu vôbec nie sú vymyslené.

Na Taiwane bol teplý slnečný deň. Chen Ing Hau, len 24-ročný študent informatiky, sedel na Tatungovej univerzite v meste Tchaj-pej a zábavne premýšľal nad tým, ako umne oklamať vtedajšie ochrany najrôznejšieho softvéru.

To, čo na konci apríla 1998 stvoril, sa zapísalo do histórie ako najdeštruktívnejší počítačový vírus v histórii.

Jeho kód v základe nerobil nič zákerné a len sa nekontrolovane šíril. Potichu vytváral svoje kópie vo vnútri regulárnych EXE súborov, tak ako rovnomenný biologický ekvivalent, pričom sa dostával prakticky všade.

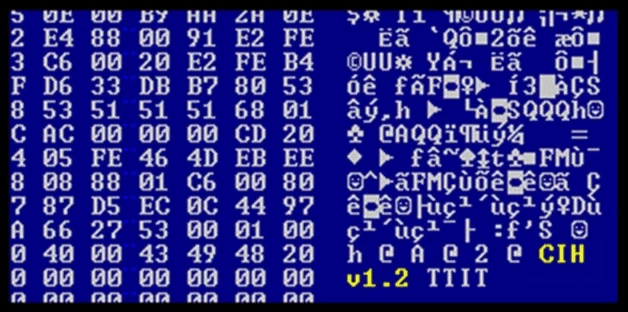

Vírus bol po prvýkrát bezpečnostnými expertmi rozpoznaný na Taiwane v júni 1998, pričom dostal meno CIH, podľa trojice písmen, ktorá sa nachádzala v jeho kóde, spoločne s rozličnými číslami verzií.

Počas krátkej doby sa dostával do útrob vhodných hostiteľov a ako šikovný neviditeľný parazit sa reťazovo šíril do sveta.

Kým na začiatku cirkuloval predovšetkým v pirátskej sfére, postupom času začal byť prítomný všade, kam len oko dohliadlo, vrátane regulárnych komerčných produktov, distribuovaných v obchodoch.

Nachádzal sa napríklad v súboroch hry Wing Commander, distribuovaných na webe jeho tvorcu Origin Systems, či v demo verzii hry SiN od Activision. Niekoľko redakcií vydávajúcich počítačové magazíny v Európe ho nevedomky distribuovalo na svojich CD, pridávaných k časopisom, nachádzal sa takisto v útrobách originálneho firmvéru CD mechaník R400 od firmy Yamaha a bol „od výroby“ súčasťou všetkých počítačov Aptiva od IBM, ktoré sa dostali na trh v marci 1999.

V dobe svojho vrcholu CIH infikoval viac ako 60 miliónov počítačov po celom svete. Všetko to pritom pokračovalo po dlhé mesiace, až do výročia jeho stvorenia.

Toho dňa, 26. apríla 1999, sa jeho tichá neškodná povaha zmenila.

Od toho dňa poznáme CIH pod iným a omnoho výstižnejším menom, korešpondujúcim s jeho devastujúcou a smrtiacou povahou – Černobyľ.

ZVLÁŠTNA ÉRA OZAJSTNÝCH POČÍTAČOVÝCH VÍRUSOV

Škodlivý softvér si dnes spájame predovšetkým s okrádaním, podvodmi a vydieraním. Absolútne drvivá väčšina tohto kódu má dnes podobu tzv. trójskych koní, čo sú v základe samostatné programy, ktoré existujú vo svojom vlastnom súbore. Na pohľad sa často tvária užitočne, ale v skutočnosti vykonávajú na pozadí nejakú škodlivú, finančne motivovanú činnosť.

Počítačový vírus je naproti tomu celkom odlišný koncept. Ide o parazitický kus kódu, ktorý nemá vlastný súbor a namiesto toho infikuje iné regulárne programy, ktoré využíva ako hostiteľa. Žije v rámci nich, podobne ako biologický menný ekvivalent, pričom využíva funkčné časti systému a súborov ako takých.

V momente ako regulárny a takto infikovaný súbor spustíte, sprvu sa aktivuje kód vírusu, ktorý vykoná všetko, čo potrebuje (napríklad infekciu iných súborov vo svojom dosahu) a následne predá opraty funkčnosti regulárnemu programu, ktorý funguje tak, ako ste zvyknutí.

Vo výsledku tak nemáte na počítači len jednu kópiu vírusu, ale obvykle desiatky či stovky. A ak ste jeden program vymenili alebo vyliečili, onedlho je znovu infikovaný svojimi kópiami z iných programov.

To, čím bol Černobyľ značne výnimočný oproti iným raným vírusom, bolo to, ako v hostiteľovi existoval.

Staré počítačové vírusy obvykle fungovali ako parazit, pričom svoje telo naliepali na začiatok alebo koniec kódu regulárneho súboru. Pripomínali tak kliešťa, ktorého si nájdete na koži.

Výrobcovia bezpečnostného softvéru to rýchlo využili a začali infekcie identifikovať aj tým, že regulárne súbory z ničoho nič zmenili svoju veľkosť (práve o objem parazitného kódu vírusu).

CIH bol však iný. Jeho metódy dnes označujeme ako tzv. medzerový infektor, pretože dokázal hľadať a nachádzať neužitočné a esenciálne nepotrebné časti súborov, do ktorých sa vložil. V základe hľadal napríklad časti, ktoré slúžili na kontrolu integrity a podobne, pričom ich binárnu časť prepísal svojím kódom (1 KB), pomerom 1 : 1. Výsledný EXE súbor tak nezmenil veľkosť a stále fungoval totožne.

To, že bol súbor infikovaný, ste v základe nemali ako zistiť. Skrátka ste na svojom počítači neprestajne nevedomky spúšťali infikovaný Poznámkový blok, infikovanú Kalkulačku či akýkoľvek iný integrovaný alebo nainštalovaný program vo Windows, ktorý vo svojich útrobách CIH obsahoval a pri každom spustení vírus aktivoval, vyvolávajúc jeho ďalšie šírenie.

Vzhľadom na to, že CIH bol prakticky neviditeľný, nebolo divu, že sa po mesiacoch existencie rozšíril takmer všade, vrátane počítačov jednotlivých softvérových a hardvérových firiem. Tie následne distribuovali svoje nakazené programy na CD a infikovali počítače po celom svete aj v prípade, že neboli pripojené k internetu.

Z dnešného pohľadu sa vám nevyhnutne bude zdať nezvyčajné, že existencia CIH vírusu nemala žiadny finančný dôvod. Jeho kód neslúžil na kradnutie peňazí, podvádzanie, klamanie, kradnutie osobných údajov, či zahltenie reklamou či inou činnosťou, ako je bežné pri škodlivom softvéri v súčasnosti.

Cieľom CIH vírusu bolo v tejto starosvetskej ére niečo celkom iné:

Hardvérové zničenie počítača svojho hostiteľa.

Prečo? Čisto len pre demonštráciu toho, že to jeho tvorca dokáže.

VÝBUCH VÍRUSOVÉHO REAKTORA

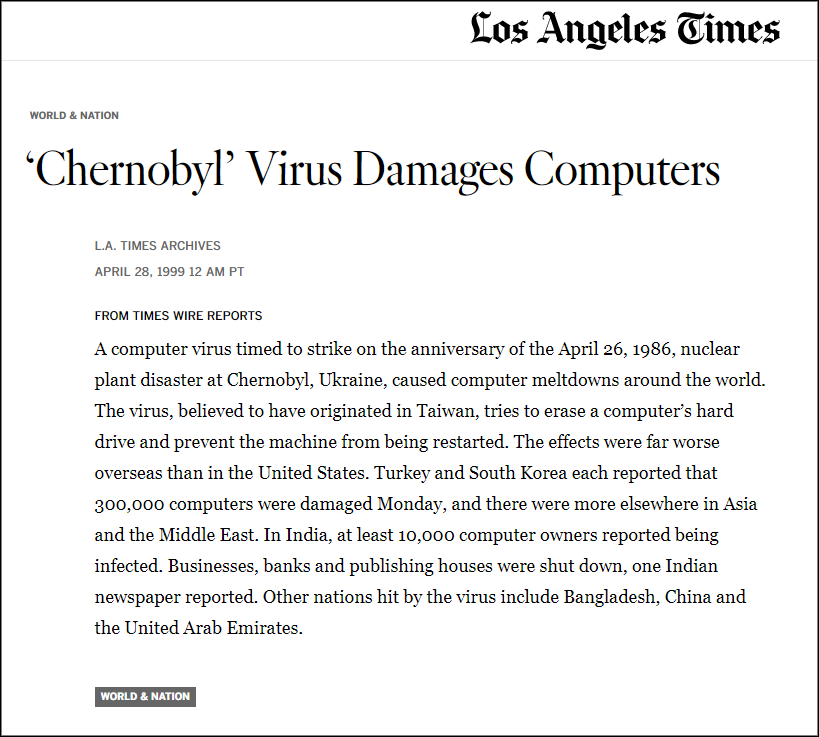

Aktivácia deštrukčných schopností CIH nastala 26. apríla 1999, presne na 13. výročie černobyľskej jadrovej katastrofy.

V tomto momente CIH prestal byť vírusom, vytvárajúcim svoje klony všade kde mohol a namiesto toho aktivoval svoj „nukleárny“ náklad.

Sprvu zasiahol pevný disk, ktorému prepísal úvodné sektory a v základe softvérovo zneprístupnil jeho dáta. Následne zaútočil na systémový BIOS, pričom ho neautorizovanou aktualizáciou prepísal a počítač hardvérovo nadobro vyradil z činnosti.

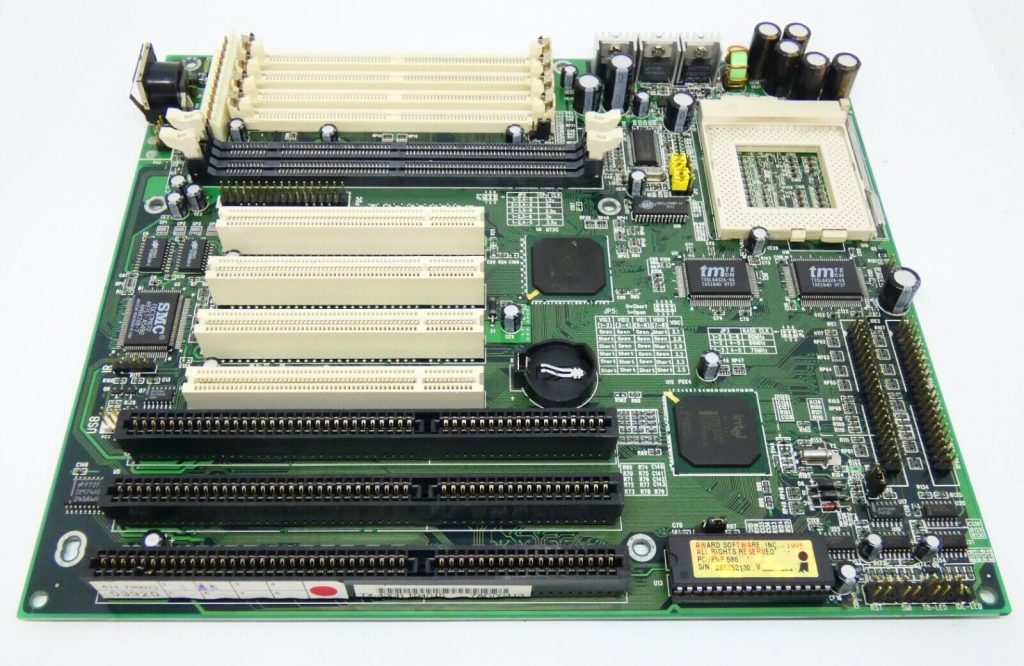

BIOS je základný vstupno-výstupný systém (Basic Input-Output system), integrovaný v rámci základnej dosky, ktorého úlohou je inicializovať a konfigurovať váš hardvér. V základe obsahuje aj štartovaciu sekvenciu, ktorá umožňuje spustenie vášho počítača, a v prípade neprítomnosti spôsobí, že počítač sa skrátka nespustí.

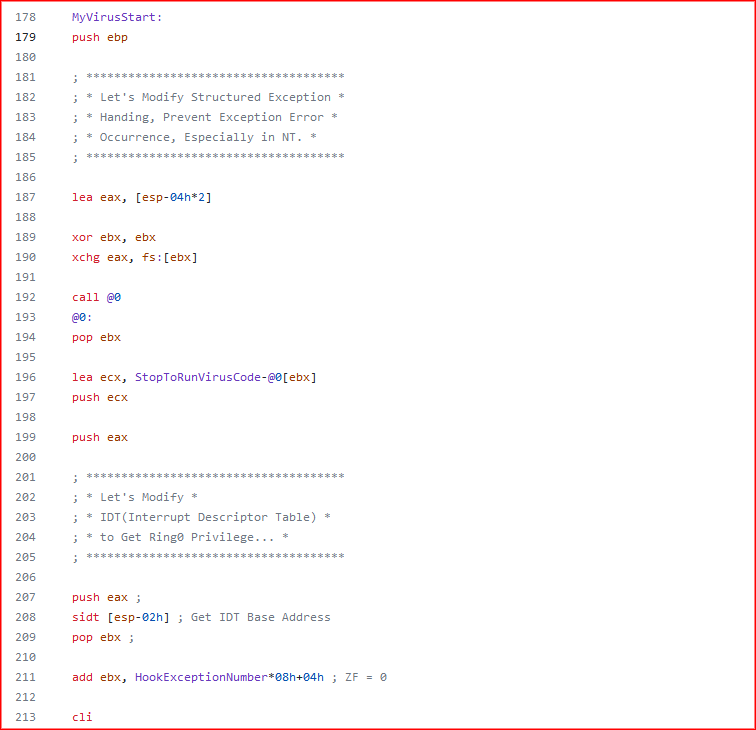

BIOS v tejto dobe existoval tak ako dnes na samostatnom pamäťovom čipe, osadenom na základnej doske. Na konci 90. rokov minulého storočia sa pri procese jeho aktualizácie nepoužívala žiadna kryptografická verifikácia, čo platilo nielen preň, ale aj pre iné typy integrovaného firmvéru na jednotlivých hardvérových súčastiach.

Zabezpečením bolo to, že funkcia prepisu sa aktivovala len špeciálnou sekvenciou čítacieho prístupu, ku ktorej nemohlo dôjsť náhodou, pričom v základe bola tá či oná sekvencia tajomstvom, respektíve príliš profesionálnym faktom, o ktorom bežný človek nevedel. Ak ste ale boli hardvérový a softvérový nadšenec, pri študovaní dokumentácie výrobcov, určenej pre vývojárov, ste na tieto sekvencie bežne mohli naraziť.

Černobyľ vírus zaútočil na fakt, že procesory tej doby štartovali spôsobom, že ich registre boli nastavené kompletne na 0, okrem malého segmentu CS (code segment register), nastaveného na jednotky. Výsledkom bolo, že úplne prvú inštrukciu dostávali z adresy FFFF:0000, ležiacej na konci adresného priestoru, na ktorú boli schopné za každých okolností dočiahnuť aj staré 16-bitové systémy ako DOS (1 MB limit na RAM).

Pre túto adresu mali BIOS-y tej doby namapované úvodné dáta, aby bolo zaručené, že procesor dostane od začiatku niečo užitočné a správne nabehne do svojej práce. No a práve tieto namapované dáta v BIOS-e CIH prepísal, čím došlo k tomu, že CPU sa pri spustení zasekol na mŕtvom mieste prakticky nanosekundu po štarte alebo reštarte počítača.

A to bol koniec.

Bežný používateľ nemohol nič viac robiť. Jeho počítač sa už nikdy nespustil. V rámci profesionálnej respektíve odbornej sféry bolo možné čip BIOS-u vybrať a prepísať/preflashovať externe do správnej podoby a do počítača vrátiť, čím sa sfunkčnil.

To ale v základe platilo len pre „chrobákové“ čipy, ktoré sa dali vybrať. V roku 1999 už začali prevládať čipy, ktoré boli tak ako dnes k doske spájkované BGA spojom a ich odobratie a spätné osadenie sa nedá vykonať bez špecializovanej výbavy (dnes sú dosky pred znefunkčnením BIOS-u chránené osadením druhého duplicitného čipu, ktorý v prípade problémov zastúpi ten prioritný a umožní jeho opravný prepis).

To však nebolo všetko, pokiaľ sa používateľ s nefunkčnosťou svojho počítača s plačom zmieril a prenesením HDD chcel aspoň zachrániť svoje dáta, zistil, že sú preč. Černobyľ totiž pri útoku v separátnom súbežnom procese prepísal prvý megabajt pevného disku nulami, čím zničil tabuľku celého oddielu, čím sa disk správal ako prázdny respektíve nenaformátovaný.

S týmto zásahom mohol skúsený používateľ bojovať softvérom na záchranu dát, avšak na konci minulého storočia šlo o niečo značne nedostupné a neintuitívne pre akéhokoľvek neprofesionála z odboru.

Zatiaľ čo softvérový útok na HDD sa vykonal na každom infikovanom počítači, v prípade ničivejšieho útoku na hardvér v podobe prepisu BIOS-u dostali zásah len tie systémy, ktoré akceptovali zvolenú sekvenciu volania na prepis. V základe sa volala sekvencia, ktorú obsahovali čipové súpravy Intel 430TX, čo malo za následok, že v niektorých krajinách boli z dôvodu rozšírenia rôzneho hardvéru zásahy odlišné.

Kým v USA a Európe šlo v závislosti od krajiny o zhruba tretinu existujúcich infikovaných PC, v Ázii a predovšetkým juhovýchodnej Ázii v podobe Číny, Taiwanu a okolitých krajín, bola penetrácia týchto strojov výrazne väčšia.

Dodnes je nejasné, koľko počítačov Černobyľ vírus vlastne zničil. Keďže väčšinu strojov tvorili súkromné počítače ľudí z celého sveta, pred masívnym rozšírením internetu, k správnym číslam sa ani dopátrať nedá. Dolné potvrdené odhady sa pohybujú na niekoľkých stovkách tisíc strojov, ale v skutočnosti šlo zrejme o milióny.

ČO SA STALO S VÍRUSOM A JEHO AUTOROM?

Po počítačovej „Černobyľskej katastrofe“ došlo k rapídnym zásahom do Windows (vírus bol určený pre Windows 95 a Windows 98), systémových BIOS-ov a takisto k honbe antivírusových spoločností na likvidáciu CIH infekcií.

K jeho opätovnej aktivácii 26. apríla roku 2000 teda už nedošlo. Zaujímavým faktom je, že samotný dátum, korešpondujúci s černobyľskou katastrofou, bol len krutou náhodou.

V skutočnosti sa útočná nálož aktivovala na výročie vytvorenia samotného vírusu CIH, ktorý vo svojom kóde sám seba označoval iniciálami svojho tvorcu – Chen Ing Haua. Dôkazom môže byť to, že niekoľko menej úspešných novších a odlišných verzií CIH vírusu, ktoré sa objavili o pár dní neskôr, sa aktivovali presne zas na svoje „narodeniny“.

Chen Ing Hau bol po prvej aktivácii CIH šokovaný, kde všade vo svete bol vírus rozšírený. Obrovské materiálne škody, ktoré na celom svete napáchal, sa začali odhadovať na stovky miliónov, či dokonca v niektorých prípadoch na miliardu dolárov. To Chena vyľakalo natoľko, že sa o pár dní neskôr, na konci apríla 1999, k svojmu autorstvu na polícii priznal.

Veril totiž, že podľa iniciál, pôvodného vzniku šírenia a kódu ako takého, by bol s ním skôr či neskôr spojený. Poskytol pritom vyšetrovateľom zdrojový kód a ponúkol asistenciu pri jeho následnom zneškodnení, čo chcel využiť ako poľahčujúcu okolnosť pri prípadnom obvinení.

V skutočnosti však k žiadnemu obvineniu nedošlo. Pre taiwanský súdny systém šlo o celkom novú záležitosť a z pohľadu existujúcich zákonov sa Chen Ing Hau nedopustil žiadneho zločinu. A keďže nikto z celého Taiwanu naň nepodal žalobu, z celej záležitosti odišiel po prešetrení celého prípadu bez poškvrny.

Uverejnil len verejné ospravedlnenie všetkým ľudom, ktorých poškodil.

Jeho prípad sa veľkou mierou podieľal na prepracovaní taiwanského kriminálneho práva v súvislosti s počítačovými zločinmi, ktoré vošlo do platnosti v roku 2003.

Chen Ing Hau sa po doštudovaní a odslúžení povinnej ročnej vojenskej služby zamestnal na začiatku 21. storočia ako hardvérový tester spoločnosti Wahoo International Enterprise. V roku 2006 nastúpil ako vývojár do služieb spoločnosti Gigabyte a od tej doby žije v relatívnej tichosti.

Ďalšie drobné čriepky z IT histórie hľadajte na našom webe každý štvrtok večer a takisto pod rovnomenným kľúčovým slovom.

Podobné články

Slováci dostávajú falošné faktúry za elektrinu aj preplatky od poisťovne

Najlepšie seriály na Netflixe 2026 (10. týždeň)

Najlepšie filmy na Netflixe 2026 (10. týždeň)

Insta360 Quick Reader 512 GB: SSD úložisko ľahšie ako minca