Pokračujeme v cykle návodov na bezpečné nastavenie webových serverov a pozrieme sa na súčasný webserver Microsoft IIS 8.5 s Windows Servers 2012.

Východiskové nastavenie možno zlepšiť, preto čítajte ďalej, ako správne nastaviť IIS vo Windows servers a dosiahnuť hodnotenie A / A + v teste SSLlabs.

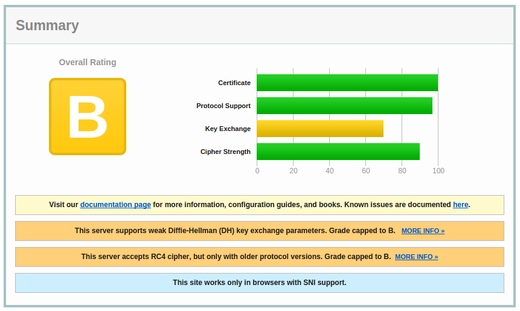

Východiskové nastavenie a kompatibilita

V predvolenom stave nastavenia SSL v IIS dosiahnete známku B. To nie je zlý výsledok, ale určite chcete dosiahnuť lepšie hodnotenie. V tomto predvolenom nastavení je vhodné zakázať použitie RC4 šifry; prídete tým o minimálny počet návštevníkov s Internet Explorerom 6, ale šifra nie je považovaná za bezpečnú a kompromis nie je na mieste.

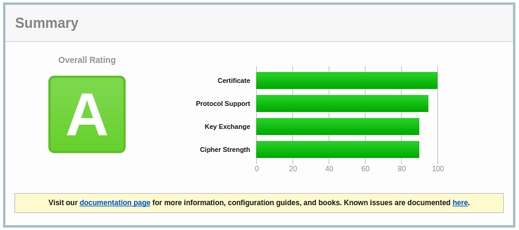

Po zakázaní RC4 šifier sa hodnotenie zlepší na A. Môžete server považovať za bezpečný. Stále však môžeme hodnotenie a bezpečnosť zlepšiť, rovnako ako kompatibilitu.

V teste SSLlabs si môžete všimnúť simuláciu spojenia servera s rôznymi klientmi. V teste chýba „IE 8 / XP“, čo znamená, že Internet Explorer na Windows XP sa k stránke nedokáže pripojiť. Tento problém je spôsobený SNI a vyriešime ho veľmi jednoducho – nastavením SSL certifikátu na serveri aj ako predvoleného (pozri ďalší odsek). Potom sa na server pripoja aj zákazníci s IE 8 na Windows XP.

Nastavenie SSL webu ako predvoleného

Nastavenie nájdete v Bindings – odznačte použitie SNI, centrálneho úložiska a nezadávajte žiadne hostname. Vyberte z vysúvacej ponuky jeden východiskový certifikát a dialóg potvrďte. V pravom hornom rohu IIS okna zmizne varovanie upozorňujúce na absenciu predvolené (default) SSL website. Problém je vyriešený.

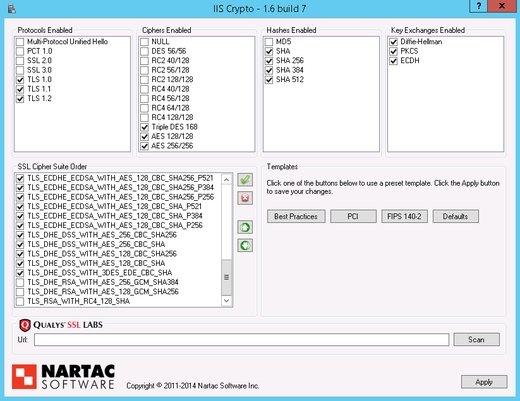

Dosiahnutie hodnotenie A

Pre zvýšenie ratingu z B na A stačí v utilite IIS Crypto použiť nastavenie FIPS 140-2 a odškrtnúť (zakázať) 3 šifry (pozri obrázok):

TLS_DHE_RSA_WITH_AES_256_GCM_SHA384

TLS_DHE_RSA_WITH_AES_128_GCM_SHA256

TLS_RSA_WITH_RC4_128_SHA

Kliknite na Apply, reštartujte server a zopakujte test SSLlabs. Výsledkom testu bude krásne A.

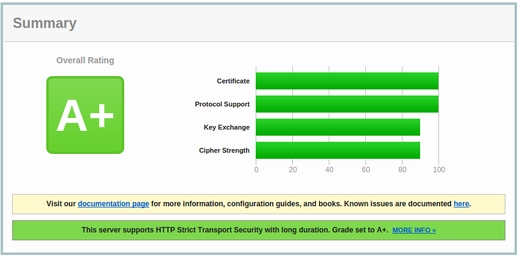

Dosiahnutie hodnotenie A +

V hodnotení SSLlabs môžete dosiahnuť ešte lepšieho hodnotenia A +. Server musí mať nastavené HTTP Strict Transport Security a používať len TLS 1.2.

Upozornenie: Pokiaľ bude server používať iba najnovší TLS protokol verzie 1.2, nedostanú sa na neho staršie prehliadače. Konkrétne to znamená, že web nenavštívia mobilní klienti s Androidom verzie nižšej ako 4.4. Na počítači sa na web nedostane Internet Explorer verzie nižšej ako 11, Firefox verzie <27 a Chrome verzie <30. Dôkladne teda zvážte možné negatívne dopady tohto kroku.

Nastavenie HTTP Strict Transport Security nájdete v IIS v detaile website v ponuke HTTP Response Headers (jedna z ikon v zozname). Ponuku otvoríte a v pravom hornom rohu nájdete možnosť pridať novú (Add).

Do položky Name zadajte strict-transport-security a do hodnoty age zadajte max-age = 31536000 (čo znamená 1 rok). Pre podporu aj na subdoménach môžete zadať max-age = 31536000; includeSubdomains.

V programe IIS Crypto odškrtnite možnosti TLS 1.0 a 1.1; jediným povoleným protokolom zostane TLS 1.2.

Zmeny potvrďte (Apply) a vykonajte reštart servera. Teraz už bude v SSLlabs svietiť najvyššie hodnotenie A +.

Nakoniec znovu odporúčam pozrieť sa vo výsledku testu SSLlabs na klientov, ktorí sa na vašu doménu (ne) dostanú. Najmä pre e-shopy môže byť príliš agresívne nastavenie problém.

Ing. Peter Tomaščík

Špecialista na bezpečnostné SSL certifikáty

www.sslmarket.sk

Tento článok vyšiel aj v tlačenom marcovom vydaní TOUCHIT č. 2/2016, preto sa niektoré skutočnosti uvedené v článku, môžu odlišovať oproti aktuálnemu dátumu publikovania.