Prelamovanie dvojfaktorového overovania – ako sa nenechať oklamať?

Dvojfaktorové prihlasovanie a overovanie identity sa v priebehu rokov stalo štandardom v mnohých populárnych internetových službách. Ide o pomerne priamočiare riešenie dlhotrvajúceho problému s únikmi hesiel, s ktorým sa stretávame už veľmi dlhú dobu. Pri dvojfaktorovom overovaní sa spolu s heslom používa ešte jedna doplnková metóda overenia identity, ktorá nezávisí od vašej pamäti, ale obvykle od niečoho, čo vlastníte. Ide teda o smartfón, e-mail či odtlačok prsta. V praxi to vyzerá tak, že napríklad pri platobnej operácii v internetovom bankovníctve musíte vojsť do webového rozhrania s použitím hesla a pri pokuse o finančný prevod vám banka zašle na telefón vygenerovaný kód, ktorý musíte v bankovníctve zadať. Právoplatnosť akcie je teda potvrdená dvoma nezávislými metódami. Ak by niekto váš telefón ukradol, alebo by naopak zistil vaše heslo, v ideálnom prípade by mu vlastnenie jedného overovacieho piliera nemalo stačiť. Vyžadované sú totiž v základe oba súčasne.

Falošný pocit bezpečia

Silné heslo a druhý overovací faktor však nie je všeliek a mnoho používateľov si neuvedomuje, aké vetché sú oba tieto bezpečnostné piliere. V prvom rade, ak sa vaše heslo nenachádza v prvej desiatke najpoužívanejších hesiel, je už potom prakticky jedno, či je silné alebo slabé. Hlavný dôvod vytvorenia dvojfaktorového overovania je, že pravdepodobnosť skompromitovania hesla používateľa v priebehu času je pomerne vysoká. Aj keď si mnoho bežných používateľov myslí, že prelomenie alebo neprelomenie ich hesla je závislé od toho „aké je silné“, realita býva často omnoho jednoduchšia. Vaše heslo do e-mailu či cloudového úložiska nikto nebude hádať tak, že by ho skúsil zadávať do webového prihlasovacieho dialógu (možno tak váš „priateľ“, alebo rodina). Je to totiž jednak veľmi pomalé a takisto, po pár neúspešných pokusoch služba prihlasovanie na určený čas zablokuje.

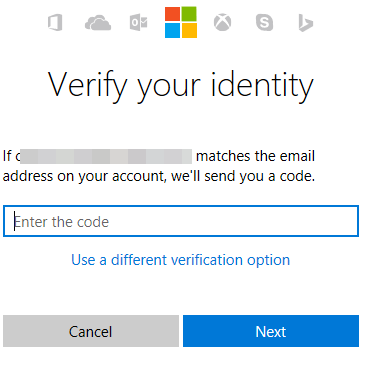

Heslá používateľov sa získavajú hromadne krádežou databáz. Obvykle ide o prienik do rôznych diskusných fór, menších sociálnych sietí, rôznych webových komunít či e-shopov. Pomyslite napríklad na to, kde všade na internete ste sa za svoj život registrovali. Mnoho ľudí používa jediné heslo pre drvivú väčšinu služieb, pričom často zadáva okrem e-mailu a mena/prezývky aj telefónne číslo (hlavne v e-shopoch). Ktorákoľvek z týchto služieb môže čeliť prieniku a celá databáza všetkých registrovaných používateľov je ukradnutá a následne sa predáva na čiernom trhu za pár desiatok až stoviek dolárov. Mnoho prevádzkovateľov je natoľko lajdáckych, že tieto dáta nehešujú, čiže sú uskladnené ako čistý text. Každý, kto si databázu kúpi, si ju rozbalí ako darček a môže si nájsť vaše konto, kde je uvedené vaše prihlasovacie meno, heslo, e-mail, telefón a podobne. Následne už stačí meno a heslo skúšať na veľkom množstve iných služieb, pričom je pravdepodobné, že heslo bude pasovať aj tam. V takomto prípade je jedno, ako je vaše heslo komplexné, pretože útočník ho skrátka vidí uložené v databáze ako text. Ani hešovanie, teda prakticky zašifrovanie hesiel v databázach, nie je liekom. Keďže výsledok útočník v ukradnutej databáze vidí, môže podľa rovnakého postupu zahešovať obrovské množstvo už známych hesiel a následne ich hodnoty automaticky porovnávať s tými zahešovanými. Ak je vaše heslo jedno slovo, klávesnicový obrazec (napr. QWERTZ, QAYWSX), primitívna prešmyčka typu HESL0 či H4CKER, alebo slovo doplnené o jedno číslo na konci, takmer určite je dávno v databáze hesiel a ľahko sa spáruje s daným hešom. Túto neutešenú situáciu museli softvérové a internetové firmy nevyhnutne riešiť, pričom základom sa stalo nutné zadanie druhej metódy overenia, ktorou je telefóne číslo alebo e-mail (ak ide o mailovú schránku, tak alternatívny e-mail). Dostupnosť druhej metódy overenia umožnila aktivovanie výborného bezpečnostného kroku, ktorým je podozrivé prihlásenie z nezvyčajnej lokality. Typicky, ak niekto ukradne vaše heslo a pokúša sa prihlásiť do služby Googlu, Facebooku a podobne, poskytovateľ služby rozpozná, že daný počítač je na prihlásenie do tohto účtu použitý prvýkrát a jeho IP adresa je fyzicky značne vzdialená od obvyklej polohy (napríklad USA, Čína a podobne, oproti obvyklému Slovensku). Aj napriek tomu že je heslo správne, účet nesprístupnia a vyžadujú potvrdenie aj na druhom pilieri, čo je obvykle kliknutie na odkaz v zaslanom e-maile, alebo zadanie overovacieho tokenu z SMS. Ak ste niekedy vycestovali mimo svoje obvyklé miesto a prihlasovali ste sa z cudzieho počítača, s daným overením ste sa určite stretli. To vyvolá v mnohých používateľoch dobrý pocit bezpečia. Ak sa niekto pokúsi dnes prihlásiť s vaším ukradnutým heslom napr. z Číny, na Gmail či Facebook sa nedostane, pretože nebude schopný overiť zmenu polohy či zariadenia potvrdením mailom či SMS. Problémom je, že aj keď je druhý pilier sám o sebe pevný, stojí na piesku. Tým pieskom je samotný používateľ.Prelamovanie dvojfaktorového overenia Gmailu

Aj keď prvý faktor, ktorým je heslo, môže byť ľahko kompromitovaný únikom, nie je nutné, aby tomu tak bolo. Základným problémom dvojfaktorového overovania je, že má do seba vloženú úmyselnú slabinu. Tá je potrebná z dôvodu ľudskej mylnosti a zábudlivosti. Google, Facebook a podobné spoločnosti vám totiž v základe musia umožniť prístup pre prípad, že heslo zabudnete a na bezpečné overenie nezostáva nič iné, než použiť druhý pilier. Z dvojfaktorového overenia sa tak stane zrazu jednofaktorové. Ako ale takéto útoky prebiehajú? Ako môže útočník prelomiť napríklad zabezpečenie vášho Gmailu, keď na overenie identity používate aj telefón, ktorý držíte v ruke? Odpoveďou sú účinné postupy tzv. sociálneho inžinierstva. V rámci tohto útoku je prelomenie zabezpečenia vykonané interakciou s legitímnym používateľom, ktorý je oklamaný pomocou špeciálnych postupov a špecifického vyjadrovania.

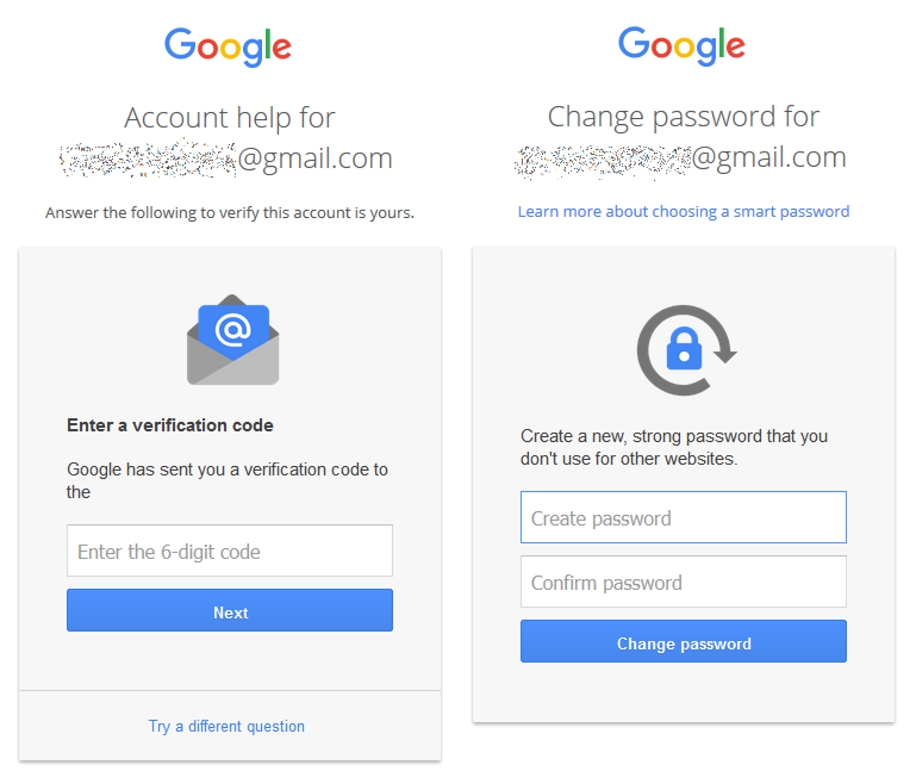

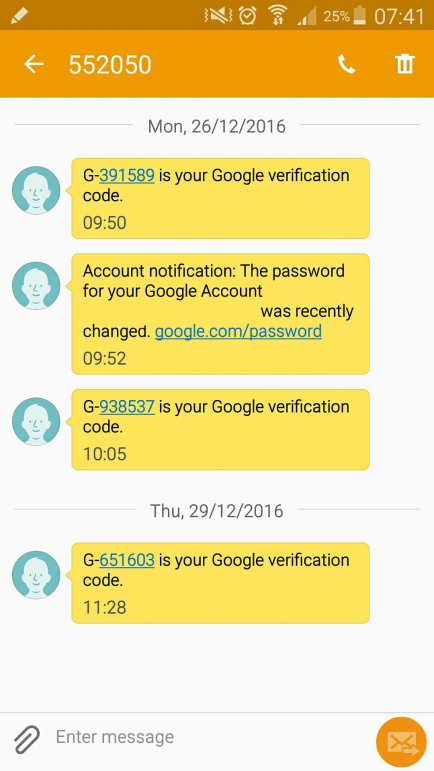

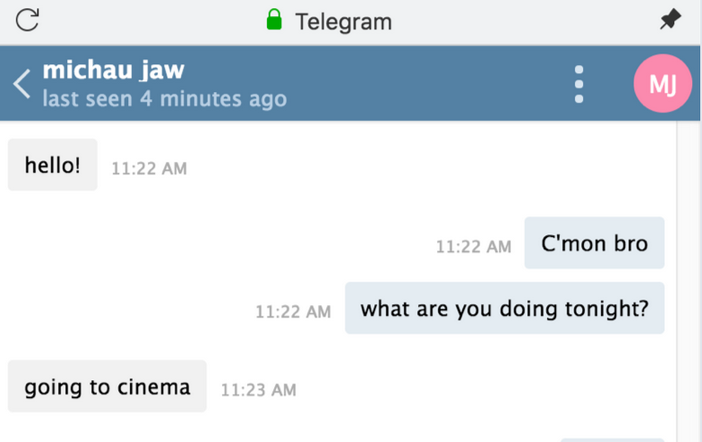

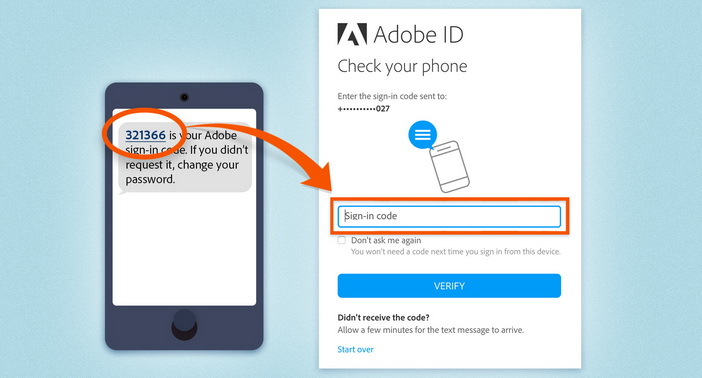

Útok v prípade Gmailu prebieha tak, že záškodník zistí telefónne číslo alebo alternatívnu e-mailovú adresu potenciálnej obete. Tieto údaje nájde napríklad na vizitke, verejnom profile, v ukradnutej databáze rôznych služieb či skrátka aj pri rozhovore priamo s obeťou, alebo jej priateľmi. Následne navštívi stránku Gmailu, akoby sa chcel do schránky obete regulárne prihlásiť. Keďže nepozná heslo, klikne na možnosť, že heslo zabudol a požiada automatický systém o jeho zmenu. Schránka Gmailu použije druhý pilier dvojfaktorového overovania, čo obvykle znamená, že v tomto momente Google odošle majiteľovi schránky bezpečnostný kód ako SMS správu alebo e-mail. Predpokladá totiž, že práve majiteľ schránky o zmenu hesla žiada a teda mu na telefón posiela kód, potrebný pre overenie, že je to naozaj on. Keďže ale podvodník telefónne číslo pozná, tesne potom ako klikne na reset hesla, pošle obeti SMS správu aj on. Správa znie napríklad: „Google detegoval nezvyčajnú aktivitu na vašom účte. Prosím, odpovedzte overovacím kódom, ktorý sme vám zaslali“. Ak obeť na SMS kódom odpovie, útočník jeho zadaním do formulára získa prístup k zmene hesla do schránky. Heslo teda zmení a schránku otvorí, pričom si z nej vezme to, čo potrebuje. Nové heslo môže vybrať tak, aby vyzeralo, že je náhodne generované, teda napríklad XcD45Q, pričom potom ako si zo schránky všetko vyexportuje, alebo nastaví preposielanie na inú adresu, pošle obeti správu „Vaše heslo bolo z bezpečnostných dôvodov resetované na XcD45Q. V prípade záujmu ho môžete zmeniť v rozhraní Gmailu.“ Obeť sa teda prihlási, nastaví si nové heslo a vôbec netuší, že došlo k prieniku do jeho schránky, Google Disku a podobne. Z tohto postupu je vidieť, že lož je z pohľadu obete, ktorá procesu nerozumie, značne vierohodná. Aj keď je v správe s kódom uvedené, že ho nemáte nikomu prezrádzať, tak toto upozornenie vyjde nazmar v prípade, že ste presvedčení, že komunikujete s prevádzkovateľom Googlu samotného. Kľúčom je teda naozaj to, že SMS dorazí presne vo chvíli, keď tento kód dostávate. Mnohým používateľom vtedy nemusí napadnúť, že len jedna z týchto správ je od Googlu a druhá od podvodníka. Nemyslite si pritom, že jadrom celého problému je SMS a teda to, že kód podvedená osoba môže poslať bez toho, aby si uvedomila dôsledky. Proti tomuto sociálnemu triku nie ste chránení ani v prípade iných metód. Zameňme v našom príklade SMS za špecializovanú autentifikačnú aplikáciu, ktorá používa na potvrdenie stlačenie tlačidla, odtlačok prsta či zrenicu oka. Keďže overenie je vykonané v aplikácii, používateľ ho nemôže nikomu prezradiť, takže na prvý pohľad sa môže zdať, že ide o bezpečnejšie riešenie. Skutočnosť je ale presne opačná. Ak človeka s takouto aplikáciou oklamete, je vykonanie podvodu naopak ešte jednoduchšie. Predstavte si, že útočník pošle nasledujúcu SMS alebo e-mail, ktorému obeť uverí: „Vážený používateľ služby Gmail. Z dôvodu aktuálneho úniku dát a hackerského prieniku, ktorý sa odohral dnes ráno, overujeme identitu našich používateľov. Toto overenie je nutné k tomu, aby ste mohli aj naďalej používať naše služby. Ak k overeniu nedôjde, budeme predpokladať, že došlo k prieniku a poskytovanie služby vám ukončíme. Potvrďte prosím overením nasledujúcu požiadavku“. Po poslaní tejto správy útočník klikne na resetovanie hesla na webovej službe pre prístup do e-mailu či cloudového úložiska, pričom na telefón používateľa dorazí naozajstná a legitímna výzva na overenie. Keďže používateľ už uveril, že mail alebo SMS bola od poskytovateľa, nasledujúcu požiadavku o overenie vykoná. Netuší pri tom, že práve potvrdzuje prienik útočníka. V rámci tohto druhu podvodu a prieniku je preto jedno, aký bezpečný je overovací systém. Overenie je totiž plne legitímne a oprávnený používateľ ho naozaj potvrdzuje. Oklamaný bol človek, nie overovací systém. Darmo budete mať na dverách hoc aj najlepší zámok. Jeho bezpečnosť je irelevantná, ak ste to práve vy, kto ho odomkne, pretože si myslíte, že za dverami stojí človek, čo prišiel odčítať vodomery a nie zlodej, ktorý vás len oklamal.Sociálne inžinierstvo a zneužívanie najslabšieho článku v reťazci

Sociálne inžinierstvo je obvykle najjednoduchšou formou prieniku do technicky vyspelého zabezpečenia. Tento problém pri tom nie je prítomný len u zabezpečenia osobných služieb, ale aj tých firemných, pri ktorých sa zamestnanci môžu stať ľahkou vstupnou bránou k veľmi citlivým dátam. V súčasnosti si veľké množstvo používateľov pomerne dobre uvedomuje nebezpečenstvo v súvislosti s asistenciou v rámci infekcie škodlivým softvérom. Z obrovského množstva upozornení v rámci článkov, bežnej komunikácie a takisto inštruktáže bežní používatelia aj zamestnanci vedia, že napríklad neznáme prílohy v e-mailoch od cudzích ľudí „sa neotvárajú“, pretože hrozí infekcia. Tieto metódy sa stále dajú považovať za sociálne inžinierstvo, pretože text mailu používateľa oklame v tom, že príloha obsahuje nejaký lákavý obsah. Účinnejšie sociálne inžinierstvo, ku ktorému dôjde v rámci priameho fyzického či telefonického kontaktu, alebo prostredníctvom dobrej synchronizácie SMS, e-mailov s regulárnymi požiadavkami, je pre mnohých značne neznámou oblasťou.

V rámci telefonického kontaktu napríklad už jediná dôvernejšia informácia dokáže vyradiť všetky úvodné skeptické mechanizmy človeka. Typicky, ak si napríklad niekto všimne, že ste o 14.00 hod. navštívili pobočku banky, môže túto informáciu využiť na zníženie vašej ostražitosti. Zavolá vám o pár hodín neskôr, predstaví sa ako zamestnanec banky a povie vám, že sa hovor týka dnešnej návštevy pobočky o 14.00 hod. a je potrebné doplniť alebo overiť nejaké údaje. Následne si od vás vypýta osobné informácie v podobe rodného čísla, bydliska či čísla dokladov, ktoré môže následne použiť pri vydávaní sa za vás pri komunikácii s bankou. V rámci firemnej sféry môže ísť o to, že sa podvodník dozvie o schôdzke, kontrole, prebiehajúcom projekte a podobne, pričom pri telefonickom hovore spomenie túto informáciu hneď v úvode. Ak by niekto zavolal zamestnancovi malej firmy a povedal „Otočte router a nadiktujte mi dáta zo štítku s nápisom username a pasword“, väčšina ľudí by sa zarazila, pretože ide o nezvyčajnú požiadavku od neznámeho človeka. Ak sa ale daný človek predstaví ako technik a povie vám, že overuje zabezpečenie v súvislosti s dnešným školením o 15.00 hod. a vy ako zamestnanec viete, že toto školenie sa naozaj uskutoční, náhle môžete zareagovať celkom inak. Jediná interná informácia vás môže prepnúť medzi pocitom vyhradeným pre cudzieho človeka a zodpovednou osobou, pretože podvedome predpokladáte, že podobnú informáciu nemôže mať len tak hocikto. V danom momente vám totiž nenapadne, že jej získanie môže byť v skutočnosti pomerne triviálne. Ak sa ľudia o podobných metódach dopočujú prvýkrát, obvykle cítia, že sú proti nim imúnni, pretože sú v nejakom zmysle inteligentnejší alebo pozornejší ako bežná populácia. Pravda je ale taká, že každý človek na svete počas svojho života podľahne nejakej variante sociálneho inžinierstva v rámci citovej a inej manipulácie, či už od partnera, rodinných príslušníkov alebo obchodníka. Tieto prirodzené mechanizmy tak môžu využívať aj záškodníci rôzneho druhu. Je nebezpečné myslieť si, že obeťou sa stanú len prehnane dôverčiví, alebo dokonca len hlúpi ľudia. To ani náhodou. Keď sú oklamané osoby po útokoch tohto typu dodatočne vypočúvané vyšetrovateľmi alebo zamestnávateľom, obvykle uvádzajú, že ich ani nenapadlo, že by daná osoba mohla byť podvodník, pretože pôsobila veľmi dôveryhodne. Úspešnosť je dosiahnutá tým, že je práve splnené nejaké kritérium pravosti, ako napríklad znalosť nejakej internej informácie, alebo časová kooperácia s legitímnymi požiadavkami. V tejto súvislosti je zaujímavá štúdia polytechnickej fakulty New Yorskej univerzity (Verification Code Forwarding Attack), zo začiatku minulého roku, v ktorej Hossein Siadati, Toan Nguyen, a Nasir Memon popísali niekoľko útokov v súvislosti s preposielaním SMS kódu s použitím sociálneho inžinierstva. Súčasťou publikovanej štúdie bol aj malý test, pri ktorom sa niekoľkým desiatkam študentov poslala podvodná SMS, vyzývajúca na preposlanie verifikačného čísla, posielaného službou Googlu, pričom na ňu kladne odpovedalo až 25 % študentov. Počet ľudí, ktorých je možné podviesť teda nie je malý a všetko závisí len od dostatočnej vyspelosti sociálneho útoku. Ako sú viacfaktorové overovania čoraz častejšie, môžeme predpokladať, že množstvo týchto útokov bude narastať, čím dôjde k postupnému vyselektovaniu tých najúčinnejších postupov.Prelomenie dvojfaktorového overenia bez účasti obete

Najslabší článok reťazca však nemusí byť len používateľ. Zaujímavý prípad sa odohral v októbri minulého roku, keď neznámy útočník prelomil dvojfaktorové zabezpečenie amerického občianskoprávneho aktivistu DeRay Mckessona a s pomocou jeho účtov na Twitteri a iných službách začali odosielať príspevky vyjadrujúce podporu jednému z prezidentských kandidátov. Na tomto prípade bolo zaujímavé to, že cieľom sociálneho inžinierstva sa nestala samotná obeť, ale jeho poskytovateľ telefónnych služieb, ktorým bol telekomunikačný gigant Verizon. Útočník zavolal na zákaznícku linku, pričom sa vydával za Mckessona a podarilo sa mu operátora presvedčiť, aby preregistroval jeho SIM kartu. Nahratý rozhovor Verizonu nebol zverejnený, ale útočník s najväčšou pravdepodobnosťou nahlásil, že mu telefón niekto ukradol a kúpil si nový. Požiadal teda o spárovanie telefónneho čísla s novou SIM kartou. Na potvrdenie identity stačilo, aby nahlásil posledné štvorčíslie Mckessonovho sociálneho poistenia. To získal pravdepodobne z nejakej ukradnutej databázy, dostupnej na digitálnych čiernych trhoch (napríklad v roku 2015 došlo k ukradnutiu databázy 100 000 daňových priznaní amerického daňového úradu, kde tieto údaje sú).

Keďže operátor telefónne číslo preregistroval na SIM kartu útočníka, ten následne už len zašiel na Twitter, Gmail a iné služby a požiadal o reset hesla. Potvrdzovacie SMS mu prišli na jeho vlastný telefón, takže nebol žiadny problém bezpečnostné kódy zadať. Všetko bez akejkoľvek účasti obete, ktorá sa o útoku dozvedela až dodatočne, keď ním nepísané tweety zaujali médiá a jeho priateľov. Alternatívnym prelomením bez asistencie obete sú prípady, v ktorých nie je oklamaný prakticky nikto a k prevzatiu dôjde na požiadanie alebo za dobrovoľno-nedobrovoľnej asistencie sprostredkovateľov. V USA si napríklad policajné zložky alebo tajné služby za určitých podmienok môžu vyžiadať prístup priamo od Googlu, Microsoftu, Facebooku alebo inej firmy, ktorá vám tieto služby poskytuje. Tento luxus obvykle iné štáty nemajú, pokiaľ s tými americkými úzko nespolupracujú, čo je napríklad prípad britskej GCHQ. V prípade štátov naklonených už viac k diktátorským, než demokratickým režimom, sa však brána otvára inde. Dobrou ukážkou takéhoto typu útoku je prípad z apríla minulého roku, keď sa s prelomením stretol ruský opozičný aktivista Oleg Kozlovsky. Šlo o oklamanie dvojfaktorového overenia šifrovaného komunikátora Telegram, ktorý používal na komunikáciu s blízkymi priateľmi a takisto inými ľuďmi z opozície. Vzhľadom na profil a zameranie obete je veľmi pravdepodobné, že za útokom stáli súčasní predstavitelia ruského politického režimu, respektíve ruské tajné služby. Spoločnosť prevádzkujúca Telegram sídli v Nemecku a vydanie prihlasovacích údajov nebolo realizovateľné priamym nátlakom. Namiesto komplikovaného hackerského útoku či kompromitovania smartfónu škodlivým softvérom došlo k prevzatiu kontroly nad účtom pomerne priamočiaro a triviálne. Zo zverejnených dát vieme, že o pol tretej v noci ruský telekomunikačný operátor MSK zakázal SMS služby na telefónnom čísle Olega Kozlovského. O pár minút neskôr z IP adresy výstupného uzla TOR siete niekto na Telegrame zadal jeho prihlasovacie meno a následne klikol na zaslanie nového hesla. O pár sekúnd neskôr zadal rovnaký používateľ správny overovací kód, odoslaný ako SMS na Kozlovského telefón a pripojil sa do účtu, kde prevzal všetky kontakty a takisto zaznamenanú históriu komunikácie. Kozlovsky sa o prieniku dozvedel až ráno po prebudení (Telegram mu poslal informačný mail o prihlásení z nového zariadenia), pričom zavolal na zákaznícku linku operátora. Ten mu potvrdil, že SMS služby na jeho čísle boli vypnuté od pol tretej do piatej v noci. Detaily prečo sa tak stalo, sa však nedozvedel. Vzhľadom na spôsob prelomenia účtu Telegramu je jasné, že v danom čase operátor presmerovával SMS určené pre toto číslo niekam inam. Tento typ útoku s asistenciou operátora, ktorý zrejme plní príkazy miestneho režimu, je známy nielen z Ruska, ale napríklad aj Turecka či Iránu. Takáto spolupráca umožňuje triviálne prelomenie zabezpečenia zahraničných služieb, aj napriek tomu, že sídlia v iných štátoch. Všetko bez akéhokoľvek hackerského útoku alebo infekcie škodlivým softvérom, pričom prelomenie je záležitosťou pár sekúnd.Aké správy sú najefektívnejšie a ako sa chrániť?

Zatiaľ čo v prípade prelamovania za asistencie telekomunikačného poskytovateľa je obrana z hľadiska používateľa márna, v prípade sociálneho inžinierstva uplatňovaného na ňom je situácia celkom iná. V prvom rade zahoďte pocit, že útočník predsa nepozná vaše telefónne číslo a e-mail. V roku 2015 bolo napríklad prelomené zabezpečenie americkej firmy Anthem, ktorá poskytuje zdravotné poistenie, pričom došlo k úniku mien, emailov, telefónnych čísiel a iných osobných dát viac ako 80 miliónov Američanov. Takéto útoky a kradnutie databáz sa pri tom dejú po celom svete prakticky neustále. Prelamovanie dvojfaktorového overovania pomocou podvodnej SMS si pritom nevyžaduje, aby to robil útočník špeciálne vám. Obvykle to robí automatický systém (kliknutie na reset hesla zároveň s odoslaním SMS), desiatkam, stovkám či tisíckam ľudí súčasne a následne už reaguje len na prípady, kde je úspešný.

Najväčšou zbraňou proti sociálnemu inžinierstvu je informovanosť používateľa o týchto prípadoch a uvedomenie si toho, že overovanie takýmto spôsobom sa nevykonáva. Je nemožné však informovať každého, a preto druhou zbraňou musí byť aktivita na strane poskytovateľov. Touto tematikou sa zaoberá aktuálna štúdia Nasira Memona, vedúceho katedry informatiky Newyorskej univerzity a jeho tímu, nazvaná ako: Daj pozor na SMS: zmiernenie dopadov sociálneho inžinierstva na dvojfaktorové overovanie (Mind your SMSes: Mitigating Social Engineering in Second Factor Authentication). Ide o pokračovanie predošlej štúdie, ktorú sme už v texte spomenuli, pri ktorej sa odhalilo, že až 25 % používateľov útoku ľahko podľahne. Šlo pri tom o relatívne jednoduchú správu „Prosím potvrďte, že váš telefón je stále asociovaný s vaším Google účtom preposlaním verifikačného kódu, ktorý sme vám práve zaslali.“ Táto podvodná SMS dorazila v takmer rovnakom čase, ako ozajstný verifikačný token. Memon a jeho tím prišli na to, že lepšou konštrukciou podvodných SMS, je možné zvýšiť stupeň preposlania, a teda kompromitovania aj tých najpopulárnejších služieb až na neuveriteľných 60 %. Pri teste použili vzorku 800 ľudí, ktorým zasielali podvodné SMS v rozličnom tvare. Niektorí dostali podvodnú SMS hrajúcu napríklad na strunu porušenia pravidiel, ako napríklad „Obdržali sme používateľskú sťažnosť v súvislosti s obťažovaním, ktorá je naviazaná na váš účet, prosím odpovedzte bezpečnostným kódom, ktorý sme vám zaslali, aby ste mohli dostať ďalšie detaily“. Iní používatelia dostali zas SMS, súvisiacu napríklad s bezpečnosťou: „Služby vášho účtu boli obmedzené z dôvodu pokusu o prihlásenie sa z neznámej lokality. Ak ste to neboli vy, prosím zablokujte tento pokus verifikačným kódom, ktorý sme vám práve zaslali“. Ukázalo sa, že vôbec najúčinnejšou formou správy je formát: „Vyžiadali ste práve resetovanie vášho hesla na svojom Gmail účte? Ak áno, túto správu vymažte. Ak ste reset nevyžiadali, odpovedzte prosím správou ZRUŠIŤ doplnenou o verifikačný kód, ktorý sme vám práve zaslali.“ Na tú odpovedalo zaslaním kódu až 60 % ľudí. To je pravdaže alarmujúce a demonštruje to, ako veľmi je potrebné o tomto druhu útokov informovať. Na prvý pohľad sa môže zdať absurdné, že ľudia si neuvedomujú, že kód nemožno odosielať SMS alebo mailom a ak o to niekto žiada, ide o podvod. Verifikačný kód sa totiž zadáva len v aplikácii alebo webovej stránke, na ktorej ste ho sami vyžiadali. Príčinou tohto správania môže byť to, že mnoho ľudí dnes už používa smartfón ako jediný počítač a SMS služby sa im zlievajú s použitím aplikácií a webu ako takého. Spojitosť typu – kód som dostal v SMS aplikácii a v SMS aplikácii aj odpovedám, tak na nich pôsobí tak, ako používanie napríklad mobilnej bankovej aplikácie, komunikátora, sociálnej siete či inej služby. Ako je teda možné s týmto veľkým počtom potenciálne oklamaných ľudí bojovať aj bez toho, aby sme nutne vyžadovali ich väčšiu informovanosť, ktorú je neľahké dosiahnuť? Výskumný tím Nasira Memona zistil, že percento odpovede aj na tú najlepšiu podvodnú správu priamo súvisí s tým, ako je tá regulárna správa s bezpečnostným tokenom konštruovaná. Napríklad klasické overovacie SMS od Googlu či Microsoftu dosahujú pri najefektívnejšej podvodnej správe až 50 % úspešnosť odpovedí. SMS Googlu napríklad znie „Váš verifikačný kód je 654722“, zatiaľ čo SMS od Microsoftu zas „Verifikačný kód účtu Microsoft je: 1505“. Vďaka lepšie skonštruovanej správe, ako používa napríklad telekomunikačná firma AT&T: „Vaše dočasné heslo je 987876. Ak ste o toto heslo nepožiadali vy sami, volajte 1-800-ATT-2020. Toto heslo nebudeme nikdy po vás v správe požadovať.“, sa úspešnosť aj tej najefektívnejšej podvodnej správy zmenšila na 34 %. Vôbec najhorším variantom je bezpečnostný token odosielať tak, ako to robí napríklad americký poskytovateľ bankových služieb Wells Fargo. Ich správa znie: „Použite verifikačný kód Wells Fargo 817882“. Práve tu je efekt najvyšší (60 % úspešnosť podvodu), pretože správa k zaslaniu rovno vyzýva a hrá presne na strunu správy od podvodníka, ktorá dorazí v rovnakom čase. Výskumný tím v základe zistil, že akékoľvek varovanie o tom, aby používateľ neposielal nikam bezpečnostný kód, ak ho sám nevyžiadal, znižuje percento úspešnosti útoku. Zníženie je pri tom väčšie v prípade, že upozornenie je pred kódom samotným, nie až za ním. Ani správa AT&T však nie je bez chyby. Obsahuje totiž telefónne číslo, ktoré vyzýva na zavolanie pre prípad nejasností. To môže útočník využiť v svoj prospech a následne poslať správu, kde poskytne svoje číslo, pričom pri telefónnom hovore bude predstierať, že ide o technickú podporu, ktorá si bezpečnostný token vyžiada. Aký formát regulárnej SMS s bezpečnostným tokenom je najúčinnejší a čo najviac zníži mieru odpovedania aj pri použitý tej najúčinnejšej podvodnej správy? Výskumný tím Nasira Memona experimentovaním odhalil, že najlepšou je formulácia „Prosím ignorujte túto správu, ak ste tento kód sami nevyžiadali. Váš kód je 45842“, ktorá dokázala znížiť úspešnosť útoku až na 8 %. Kombináciou dobrej informovanosti používateľov a dobrej konštrukcie regulárnych overovacích správ od poskytovateľov je tak možné dostať sa na veľmi nízku percentuálnu úspešnosť sociálneho inžinierstva tohto typu. Čím viac o tejto problematike a reálnych prípadoch z praxe viete, tým ste menej náchylní na podľahnutie obdobným praktikám. Kompletná imunita je pravdaže nemožná, avšak podobne ako v prípade antivírusu, aj tu je 99 % účinnosť ochrany omnoho lepšia, než alternatíva v podobe žiadnej ochrany s 0 % účinnosťou. Nedajte sa však oslabiť prehnanou sebadôverou. Človek, ktorý si je vedomý existencie útokov tohto typu, ale cíti sa proti nim imúnny, je zraniteľnejším cieľom, než človek, ktorý si zároveň uvedomuje, že aj on sa pri správnej konfigurácii môže stať ich obeťou. Sebaistota v tom, že dané útoky sociálnym inžinierstvom predsa vždy určite spoznáte, sa môže stať vaším slabým miestom. Na to, aby ste podľahli nemusíte byť hlúpi. Oklamaný môže byť ktokoľvek. Tento článok vyšiel aj v tlačenom marcovom vydaní TOUCHIT č. 3/2017, preto sa niektoré skutočnosti uvedené v článku, môžu odlišovať oproti aktuálnemu dátumu publikovania.Podobné články

Najlepšie filmy na Netflixe 2026 (16. týždeň)

Ikonická značka MHERO dostane vlastný showroom

PC skrinky ENDORFY Aquarius 8000 Corona a Aquarius 8000 Flex

Najlepšie seriály na Netflixe 2026 (16. týždeň)