Ako sa prevádzkujú podvodnícke call centrá a ako sa zrodili internetoví hrdinovia, ktorí s nimi bojujú

Kto sú vlastne ľudia, ktorí okrádajú po celom svete dôchodcov, ale i mladších ľudí o miliardy eur ročne? Ako to robia, prečo sú taký úspešní a ako vôbec dokážu vo svojich vlastných myšlienkach celú situáciu ospravedlňovať? Pozrite sa s nami na svet falošných call centier, podvodníckej technickej podpory a na hrdinov, ktorí sa s tým rozhodli niečo robiť na vlastnú päsť.

Predstavte si to. Prídete do práce, sadnete si k počítaču, pozdravíte sa s kolegami sediacimi vedľa a telefonicky sa spojíte s niekým na opačnom konci sveta. Hovoríte s milou postaršou pani a pomáhate jej s nejakým technickým problémom na jej počítači.

Správate sa milo a prívetivo, nešetríte komplimentmi a doprajete jej na všetko dosť času. Nemusí sa vôbec báť. Spolu problém vyriešite a všetko bude v poriadku. Realita je však taká, že jej vôbec nepomáhate. Zo všetkých síl sa ju snažíte okradnúť.

Podvodné call centrá, poskytujúce falošnú technickú podporu, naberajú v posledných rokoch neprestajne na sile. Tieto operácie sa značne odlišujú od zasielania podvodníckych e-mailov, ako sú napríklad tie s vymyslenou výhrou v súťaži, finančným darom, či pomocou s prevodom dedičstva, ktoré majú svoj pôvod hlavne v Nigérii.

Falošné call centrá sú značne efektívnejšie a priamočiarejšie, pretože podvodník s vami priamo telefonicky komunikuje, často niekoľko desiatok minút či viac hodín, pričom priamo manipuluje aj s vaším počítačom, ku ktorému mu dáte prístup.

Tento typ podvodov má svoje zázemie takmer výhradne v Indii, kde sa podvodné call centrá začali bohato rozširovať v poslednej dekáde a aktívne začali okrádať ľudí po celom svete. Ich základným trikom bolo vždy predovšetkým falošné „odvirovávanie“ počítačov či fiktívne zabránenie prebiehajúcim hackerským útokom.

Spôsoby okrádania ľudí sa však neustále menia a vyvíjajú, pričom v posledných rokoch začal dominovať hlavne trik s vrátením peňazí za zrušené služby rôzneho typu (antivírus, streamingová služba a podobne).

Je dôležité si uvedomiť, že podvod s falošnou technickou podporou môže byť inicializovaný z oboch strán. Podvodník buď kontaktuje vhodnú obeť naslepo, respektíve vytipovaním v rámci svojich získaných telefónnych databáz, alebo naopak obeť kontaktuje podvodníka, a to buď vďaka náhodnej infekcii, pri ktorej sa na obrazovke zobrazí jeho číslo, alebo aj úplne bez infekcie ako takej, v rámci reakcie na regulárnu reklamu technickej podpory, ktorú podvodníci umiestňujú na sociálne siete a iné weby.

Hlavnou obeťou podvodných call centier sú predovšetkým dôchodcovia. Nie je to však limitom a vhodným cieľom je prakticky akýkoľvek menej technicky zdatný používateľ, bez ohľadu na jeho vek. Keďže podvod prebieha v anglickom jazyku, obvyklým terčom sú predovšetkým obyvatelia USA, Veľkej Británie, Severného Írska, Austrálie a Nového Zélandu. Ide teda o stovky miliónov potenciálnych obetí „z prvej ruky“ a potenciálne milióny ďalších z iných krajín.

Aj keď Slovákov v základe pred týmito podvodmi chráni jazyková bariéra, tak pokiaľ angličtinu ovládajú, stále sa môžu stať obeťou, predovšetkým formou vlastnej inicializácie z ich strany.

Počet ľudí, ktorých sa týmto spôsobom podarí každoročne okradnúť, sa ráta na státisíce, pričom peniaze, ktoré sa z nich vyextrahujú, sú enormné. Len v USA ide o neuveriteľných 30 miliárd dolárov ročne. Nie je divu, že tento druh „biznisu“ je stále v masívnom rozkvete.

AKO PODVODNÉ CALL CENTRUM VZNIKÁ A KTO SA DO NEHO REGRUTUJE

To, že domovom tohto druhu podvodov je práve India, nie je vôbec náhoda. Obrovský boom outsourcingu na prelome storočí túto krajinu s 1,4 miliardami obyvateľov pretvoril do gigantického centra zákazníckej podpory.

Na západné pomery mimoriadne lacná pracovná sila a stovky miliónov mladých ľudí ovládajúcich angličtinu, to všetko viedlo k tomu, že v krajine začali zriaďovať svoje call centrá aj tie najvýznamnejšie firmy zo všetkých odvetví, vrátane bankového sektora, dopravy, telekomunikácií a samozrejme IT.

Na začiatku 21. storočia začali do Indie sťahovať technickú podporu zákazníkov aj také firmy ako Microsoft, IBM či Dell a ostatné spoločnosti veľmi rýchlo nasledovali. V súčasnosti v Indii pracuje na pozícii telefonického operátora pre zahraničné firmy už viac ako 1,3 milióna ľudí.

Stabilná a relatívne dobre platená pozícia, pre ktorú je prakticky potrebné len to, aby ste zvládali anglický jazyk, bola od začiatku pre Indov lákavá. Nekonečný zástup nových a nových mladých ľudí, v krajine s populačným boomom, však pravdaže znamenal, že nie každý záujemca sa uplatnil.

Kým tí najlepší, ktorí dokázali hovoriť plynulo a takmer bez akcentu (alebo imitovať americký či iný „vhodný“ akcent) mohli pracovať pre tie najznámejšie a veľké firmy, na ľudí ktorých angličtina niesla výrazné známky indického prízvuku zostávali menšie firmy a menej prestížnejšia pozícia za menšie peniaze, s veľkým tlakom na výkon a vymenenie za iného kandidáta.

A toto podhubie viedlo k dnešnému stavu, pri ktorom podvodníci vycítili príležitosť a začali dostupných či neúspešných kandidátov lákať na veľmi dobré zárobky. Stačilo len to, aby neboli príliš striktní vo svojej etike a morálke.

Je dôležité si uvedomiť, že telefonickí operátori podvodníckeho call centra sú zamestnanci, ktorí do daného prostredia chodia ako do svojej práce. Obvykle pritom dostávajú aj regulárny plat.

Podvodník alebo skupina podvodníkov (majitelia centra) ich v základe regrutuje na poskytovanie telefonickej technickej podpory, pričom o skutočnej povahe práce sa zamestnanci nezriedkavo dozvedia až v momente, keď prácu začnú vykonávať. Môžu teda s odchodom prirodzene zaváhať, najmä ak si prácu už dlhšiu dobu neúspešne hľadali.

Pri zaučovaní sú prevedení pripraveným skriptom rôznych druhov podvodov, ktoré sa naučia. Ide v základe o pripravené návody, ako majú pri hovore postupovať a ako obeť vlastne presvedčiť k zaplateniu za vymyslené služby či prácu.

Základnou myšlienkou, ktorá sa všetkým záujemcom o toto zamestnanie prednáša je, že „Američania sú idioti“. Vytvára sa dojem, že ide o len o nekonečný zástup hlupákov, ktorí zaplatia za čokoľvek, na čo vidia šikovnú reklamu a v základe je dôkazom vašej šikovnosti, ak to dokážete využiť pre svoj prospech.

Motiváciou je, že ide len o peniaze zabednencov, ktorí sedia od narodenia pri koryte a vy ako inteligentný a zručný človek vlastne máte byť hrdý na to, že sa vám niečo z toho podarí dostať, pretože im rozhodne neubudne.

Hlavným lákadlom pre tento druh práce sú samozrejme peniaze, v podobe výkonnostných bonusov. Ak sú operátori dobrí, bežne dostávajú 20 rupií za každý zarobený dolár (cca 20 %). Inak povedané, patrí im zhruba pätina ukradnutej sumy. U mnohých sa teda morálne brzdy rýchlo rozplynú, keď sa dozvedia, že mesačne môžu zarobiť 55 000 až 70 000 rupií, čo je zhruba dvojnásobok priemernej indickej mzdy.

Hlavne pre mladých Indov, ktorí len po prvýkrát nastupujú do pracovného procesu, to znamená často až trojnásobnú výplatu oproti inému regulárnemu nástupnému platu inde.

Je paradoxné, že mnoho z nich sa s problematikou týchto operácií stretlo vďaka indickému seriálu Jamtara, ktorý sa v roku 2020 objavil na Netflixe. V ňom partia malomestských mladíkov zarába na telefonickom phishingu veľké peniaze a bojuje so skorumpovanými politikmi a políciou, ktorí im to chcú zatrhnúť. Problematika ako taká je tak indickej mládeži už značne známa.

Obrovské množstvo podvodných call centier operuje najmä v oblasti indického hlavného mesta Dillí (19 miliónov obyvateľov), avšak môžu byť pravdaže v akejkoľvek metropolitnej oblasti v krajine s dobrou konektivitou a prísunom anglicky hovoriacich zamestnancov. Z uniknutých autentických záznamov z prostredia prevádzky týchto centier vieme, že majitelia často dávajú prednosť severu Indie, kde sú podľa ich slov reakcie polície pomalšie ako na juhu. Teda za predpokladu, že dôjde k ich odhaleniu.

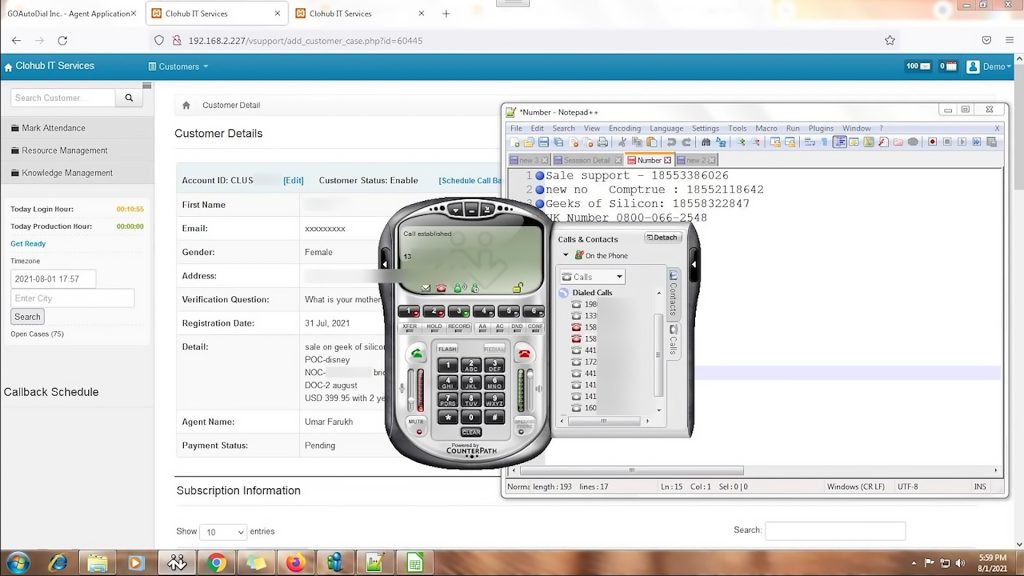

Podvodné call centrum ako také nie je nijako skryté. Funguje v prenajatých či skrátka dostupných kancelárskych priestoroch priamo v meste. Jeho hlavná prevádzka prebieha vo večerných a nočných hodinách, pretože USA je z pohľadu Indie presne na opačnom konci sveta, s 12-hodinovým časovým posunom. To ale samo o sebe nie je nezvyčajné. Prevádzkovať v Indii nočné call centrum je niečo celkom bežné. Od tých najväčších stredísk, ktoré slúžia veľkým konglomerátom, až po tie malé, len s pár zamestnancami, ktoré obsluhujú jednu alebo viac malých firiem ľubovoľného charakteru.

Podvodné call centrum je zvyčajne malé (pár desiatok zamestnancov) a operuje v čo najlacnejšom kancelárskom podnájme. Vzhľadom na to, že drvivá väčšina rovnako vyzerajúcich malých indických call centier je celkom legitímna a neustále menia adresy, mená či podoby, tie podvodné nijako nevyčnievajú. Majiteľ danej budovy, respektíve kancelárskych priestorov, nemá o nelegálnej povahe biznisu podnájomcu vôbec tušenia. To isté platí aj o polícii.

Tak ako môžete vidieť na fotografiách nižšie, call centrum je obvykle relatívne malá miestnosť, plná ľudí, ktorí sedia pri počítačoch v nie príliš dostatočných odstupoch. Pri podvodoch je veľmi časté, že obeť v telefóne počuje útržky hovorov iných operátorov v okolí, najmä ak sú frustrovaní a kričia, čo pri tomto druhu biznisu nie je nijak nezvyčajné.

Majiteľ podvodného call centra obvykle svojim zamestnancom nedôveruje a drží ich pod prísnym dohľadom. Zlodeji sú si totiž vždy dobre vedomí toho, že môžu byť podvedení a okradnutí z vnútra, nakoľko to vyplýva z povahy všetkých zainteresovaných.

Pokladom podvodného call centra sú hlavne databázy telefónnych čísiel, s vhodnými obeťami a základné know-how podvodov, vrátane znalosti toho, ako ukradnuté peniaze dostať do krajiny a preprať ich. Každý majiteľ podvodného centra chce zabrániť tomu, aby nejakému zamestnancovi napadlo, že si telefónne čísla a postupy odnesie a založí si konkurenčné call centrum, alebo by daným overeným obetiam začal dodatočne volať a okrádať ich na vlastnú päsť.

Typické je, že zamestnanec musí pred vstupom na svoje pracovisko odovzdať telefón, či akékoľvek záznamové zariadenie, vrátane pera a papiera. Následne pracuje už len s poskytnutým počítačom a telefónom, až do svojho odchodu. Priestory sú neprestajné monitorované CCTV kamerami, rovnako ako aj výkon ľudí a to, kto je ako pri podvodoch úspešný a koľko peňazí prinesie.

Z rozhovorov, ktoré poskytli bývalí pracovníci vieme, že vedúce osoby používajú smerom k zamestnancom vždy nejaký druh zastrašovania. Všetci musia plniť stanovené kvóty a ak to nerobia, vyvíja sa na nich psychologický nátlak a sú nútení uskutočňovať ďalšie a ďalšie hovory, s väčšou agresivitou a presvedčivosťou.

Z tohto dôvodu je fluktuácia na týchto miestach mimoriadne veľká a pokojne počas jedného mesiaca odíde aj 50 % zamestnancov. Prísun nových a nových tvárí však neprestáva a napokon v call centre zostávajú iba tí, ktorí sú efektívni a úspešní.

Systém je nastavený tak, že neúspešný jedinec, ktorý nedokáže podvádzať efektívne a presvedčivo, je zastrašovaný a šikanovaný až dovtedy, dokým sa nezlepší alebo neodíde. V odchode mu nikto nebráni, pretože dotyčný je okamžite nahradený novou tvárou, ktorá možno bude úspešnejšia.

Keďže majitelia podvodných call centrier majú často „mafiánske jednanie“ a mená a adresy svojich zamestnancov poznajú, obvykle si po odchode nikto nedovolí zájsť na políciu, či povahu call centra nejako zverejňovať.

Vedia totiž, čo by mohlo nasledovať. Jeden z bývalých zamestnancov sa napríklad vyjadril, že bol svedkom toho, ako sa majitelia call centra dozvedeli, že jeden zo zamestnancov vynáša dáta a priamo na pracovisku k nemu prišli a brutálne ho pred všetkými zmlátili palicami.

Okrem telefónnych operátorov podvodné call centrá používajú aj rôznych subkontraktorov, ktorí im zabezpečujú všetko potrebné. Tie najpokročilejšie podvodné call centrá vyvíjajú vlastné metódy podvodov, vyrábajú rôzny falošný softvér na imitovanie infekcie a podobne, pričom po veľkom úspechu ich postupov sa metódy postupne prirodzene šíria, ako ich kopírujú ďalšie a ďalšie call centrá, ktoré sa o nich dozvedia.

Tak ako inde vo svete, aj majitelia podvodných call centier za posledné dva roky bojujú s pandemickou situáciou a riešia problémy toho, že musia zamestnávať ľudí aj z ich domov, kde nemajú nad nimi priamu kontrolu. To vedie k problémom.

AKO PODVODY PREBIEHAJÚ A KOĽKO PEŇAZÍ Z NICH PLYNIE

Kontakt s obeťami prebieha dvoma základnými spôsobmi. Prvým je, že podvodné call centrum viac‑menej náhodne kontaktuje ľudí, u ktorých vidí zvýšenú šancu na realizáciu podvodu.

Obvykle ide o ľudí v anglicky hovoriacich krajinách a s vyšším vekom. Informáciu o veku je možné získať v niektorých prípadoch priamo a inokedy ju relatívne úspešne odvodiť napríklad z typu používanej telefónnej služby, operátora a podobne.

Spôsoby získania telefónnych čísiel a kontaktných údajov sú rôzne, pričom k najľahším patrí nakúpenie telefónnych databáz na dark webe za relatívne malé sumy (stovky eur). Alternatívou je získanie zákazníckych databáz, ktoré boli ukradnuté a vynesené z regulárnych indických call centier, čo je pravdaže omnoho cennejší zdroj, ktorý obsahuje okrem mien a čísiel často aj adresy a iné osobné údaje.

Kvalitné telefónne databázy sú základom úspechu každého podvodného call centra, pričom v priebehu prevádzky sa ich kvalita stále zlepšuje. Dobré a overené kontakty, u ktorých sa už nejaký podvod podaril, je totiž často možné neskôr okradnúť znova.

Druhým základným spôsobom kontaktu je, že obeť do falošného call centra zavolá sama. Na tento účel rôzne call centrá vytvárajú rôzne reklamy, v ktorých sa vydávajú za regulárnu technickú podporu známych firiem a umiestňujú ich na sociálne siete a iné weby.

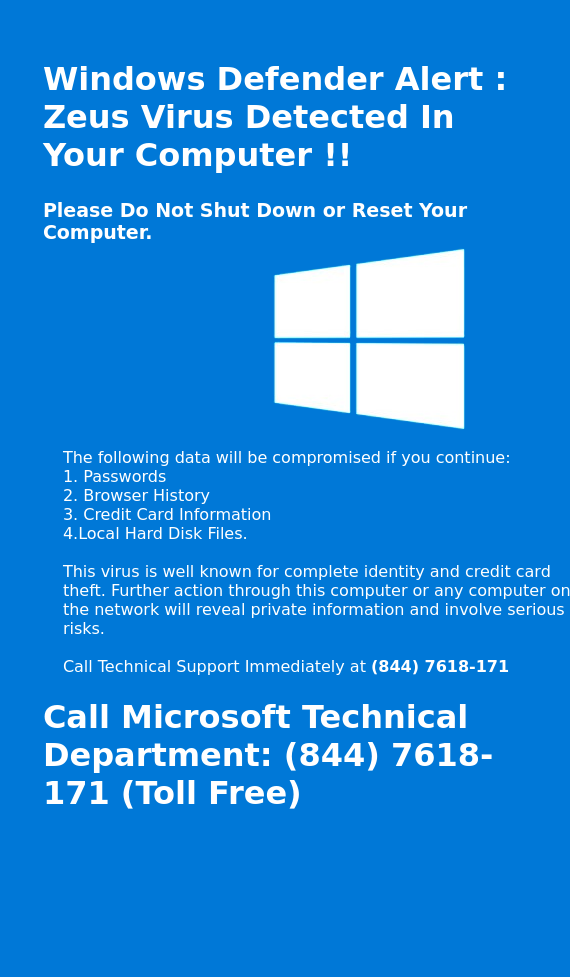

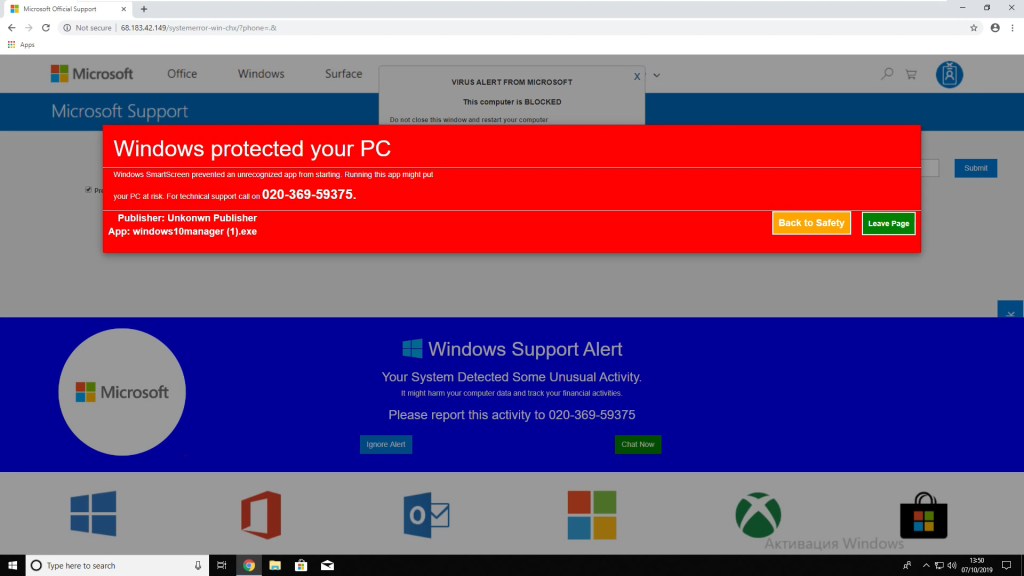

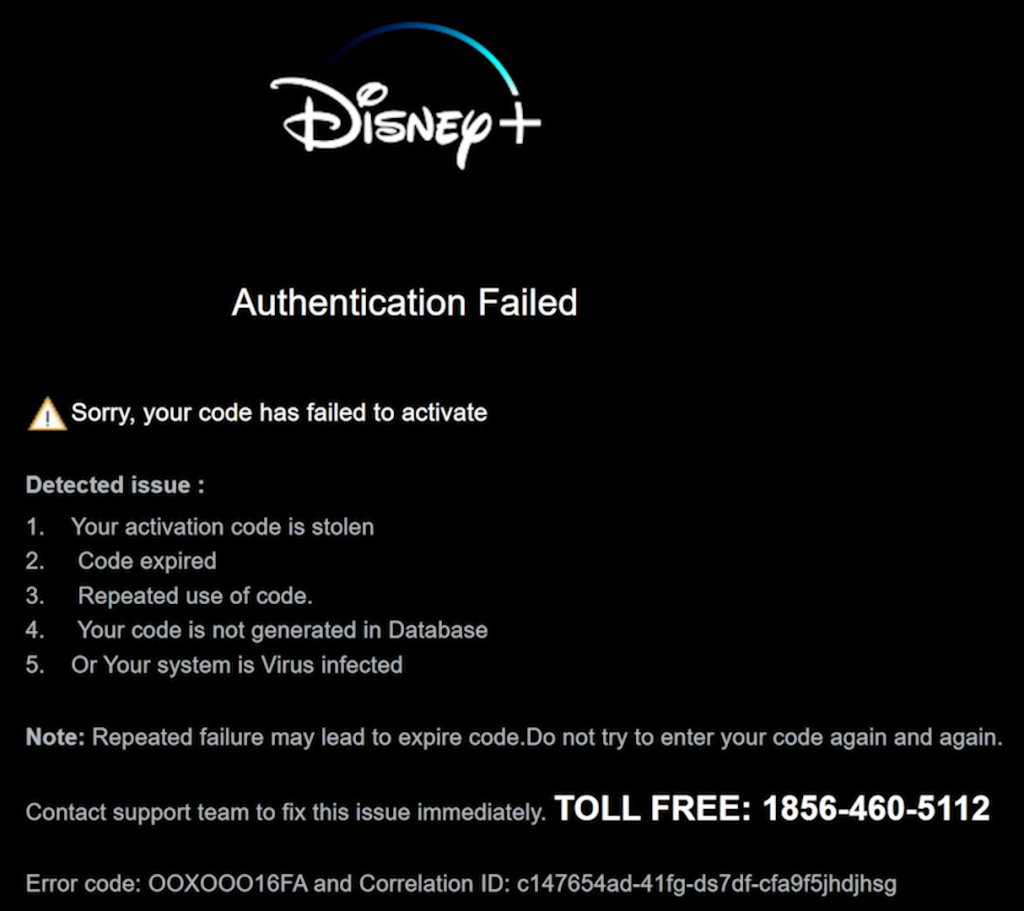

Tieto reklamy často prekĺznu celkom regulárnymi reklamnými kanálmi a obeť na tieto čísla skrátka zavolá, keď reklamu vidí a nejaký problém so svojím počítačom naozaj momentálne rieši. Tie aktívnejšie a vyspelejšie falošné call centrá vytvárajú a distribuujú aj škodlivý softvér, distribuovaný e-mailom, alebo prítomný na rôznych webových stránkach, ktorého účelom je kohokoľvek infikovať a zobraziť na obrazovke číslo falošnej technickej podpory.

Všetko pravdaže môže prebehnúť aj bez infekcie ako takej. Stačí, aby obeť navštívila nejakú vhodnú stránku, ktorá mu zobrazí fiktívne varovania o tom, že jej počítač bol infikovaný alebo napadnutý a odporučí jej okamžitý kontakt zákazníckej podpory Microsoftu či inej vhodnej firmy, na ktoré zobrazí telefónne číslo, ktoré patrí podvodnému call centru.

Výsledkom oboch prípadov je, že podvodné call centrum telefonicky komunikuje s obeťou a pokúša sa vykonať konkrétny druh podvodu. Ak ide o náhodný kontakt zo strany call centra, podvodníci sa predstavia napríklad ako zamestnanci Microsoftu, zriedkavejšie ako technici špecializovanej servisnej firmy, pričom použijú nejaký IT žargón a oznámia, že počítač danej osoby je infikovaný a čakajú na reakciu.

Ak je osoba zmätená či vystrašená a povie im, že sa počítačom príliš nerozumie a že ho používa len na „pozeranie fotiek vnučky a čítanie správ“, už vedia, že narazili na správneho človeka. Následne chcú, aby dotyčný zapol počítač, aby mohli nebezpečný problém vyriešiť. Môžu pritom strašiť tým, že počítač spôsobuje škodu alebo tým, že naopak onedlho prestane fungovať. Ak naopak call centrum kontaktuje obeť sama, je už vystrašená z nejakej falošnej webovej stránky, ktorá jej oznámila infekciu počítača a nazdáva sa, že sa práve dovolala ozajstnej technickej podpore.

Podvod prebieha ďalej tým, že sa osoba na vlastné oči presvedčí o tom, že s jej počítačom je naozaj niečo v neporiadku. Podvodníci ju telefonicky navigujú napríklad k tomu, aby si spustila systémový Event Viewer, ktorý obsahuje záznam udalostí systému, ovládačov a iných prvkov. Event Viewer takmer vždy nesie aj záznamy o neškodných bežných chybách a systémových varovaniach, čo bežný používateľ pravdaže netuší a keď vidí výkričníky a červené krížiky v tejto časti systému, vystraší sa a na vlastné oči presvedčí o tom, že s jeho počítačom naozaj niečo nie je v poriadku.

Alternatívnym postupom je, že podvodníci dôchodcu či technicky neznalého človeka navigujú do priečinkov ako C:/Windows/Prefetch, alebo nejakých iných tempových alternatív, ktoré obsahujú veľké množstvo čudesne nazvaných súborov a oznámia, že ide o dôkaz infekcie.

Tieto kroky slúžia na to, aby dotyčná osoba dostala pocit, že potrebuje aktívnu pomoc, čím ju podvodníci začnú navigovať k stiahnutiu programu na vzdialenú správu. Obvykle ide o program TeamViewer alebo jeho alternatívy v podobe AnyDesk, LogMeIn či GoToAssist.

Osoba si daný program stiahne z nadiktovanej webovej stránky a spustí (bez inštalácie), pričom do telefónu povie vygenerované alfanumerické znaky, ktoré vidí na obrazovke. Tie slúžia ako vstupné dáta, ktoré podvodník použije vo svojom programe na zdieľanie obrazovky a vzdialené ovládanie počítača. Nevinná obeť následne sleduje, ako podvodník hýbe s jej kurzorom myši a vykonáva „diagnostiku a opravu“.

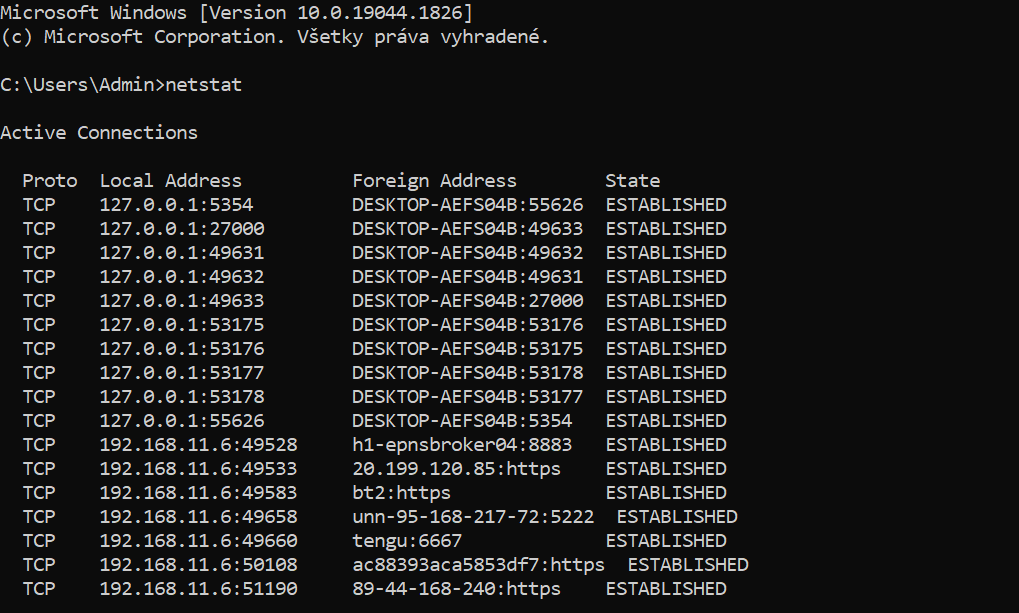

Diagnostická časť obvykle pozostáva z toho, že podvodník spustí Príkazový riadok, kde zadá príkaz Netstat. Ide o klasickú systémovú funkciu, ktorá zobrazí IP adresy aktuálne naviazaných spojení. Používateľ tak vidí, ako jeho počítač kontaktuje rôzne cudzie adresy a podvodník mu vysvetlí, že sú to útočníci, ktorí zneužívajú jeho počítač.

Používateľ pravdaže netuší, že neustále rozširujúci sa zoznam adries patrí serverom webových stránok, ktoré má otvorené, ďalej vzdialenej správe, ktorú aktivoval, aktualizačným serverom a podobne. Takže ide o normálne správanie systému.

Podvodník obvykle pokračuje zadaním príkazu „tree“, alebo dir /s, ktorý začne bleskurýchlo vypisovať a rolovať zoznam všetkých priečinkov a ich štruktúr na disku. Ide o triviálne, ale pre bežného používateľa neznáme prvky systémovej konzoly a keďže výpis štruktúry, názvov a parametrov je veľmi rýchly, pripomína to nejaký druh práce.

Podvodník oznamuje, že je to skenovanie súborov, pričom na konci výpisu ručne do konzoly napíše, že sa „našli vírusy“ či iné chyby, pričom ich môže hneď alebo po chvíli „opraviť“ tak, že napíše do konzoly nejakú správu. Obeť pravdaže netuší, že daný podvodník skrátka len píše text na klávesnici a do konzoly ho vkladá jednoduchým stlačením klávesovej skratky CTRL+C behom zlomku sekundy.

Následne prejde k platbe „za služby“. Ide o najabsurdnejšiu a z pohľadu celého podvodu najkritickejšiu časť celého procesu. Podvodné centrá totiž majú problém k sebe dostať ukradnuté peniaze štandardnou cestou, napr. platbou kartou či na účet, aby sa neprezradili.

Z povahy používateľa, ktorý je technicky neznalý, nemôžu očakávať ani platbu kryptomenou. Spýtajú sa napríklad, akú banku alebo kreditnú kartu daný človek používa a nech povie čokoľvek, odpovedia že práve danú banku či kartu ich platobný systém nepodporuje a je nutné zaplatiť inak.

Následne ho navigujú ku kúpe peňažnej poukážky vo fyzickom obchode, napr. v rôznych hypermarketoch a supermarketoch v okolí, kde sa v USA bežne predávajú darčekové certifikáty Google Play či Amazonu za rôzne sumy. To samozrejme pôsobí komicky, v súvislosti s tým, že sa vydávajú napr. za Microsoft, avšak spoliehajú sa na to, že používateľ je z celého procesu zmätený.

Ak podvodník požaduje napríklad platbu 200 dolárov, obeť inštruuje, aby šla do obchodu a kúpila napr. štyri 50 dolárové poukážky. V priebehu jej pritom môže telefonovať a presnejšie ju navigovať ku kúpeniu tej správnej.

Karty sú identifikované unikátnym číslom, pričom obeť po príchode domov tieto čísla zadá do fingovaného platobného systému, ktorý mu podvodník zobrazí na jeho počítači. Často nejde o nič viac, než príkazový riadok alebo dokument Poznámkového bloku s predpísanými textami, pretože podvodník je k počítaču stále pripojený a pozerá sa na obrazovku.

Zadané čísla z poukazov na konkrétne sumy peňazí si teda prevezme a následne ich na internete predá so zľavou iným ľudom, čím k sebe podvodné call centrum dostane reálnu platbu, ktorá je „prepraná“.

Keďže obeť obvykle netuší, že bola podvedená a myslí si, že jej bola poskytnutá regulárna servisná služba, podvodníkovi nič nebráni ju kontaktovať o pár mesiacov znova a opäť ju oklamať podobným spôsobom. Bude to pritom robiť dovtedy, dokým budú z obete nejaké peniaze padať.

Ak sa používateľ pri prvom alebo opakovaných pokusoch začne vzpierať, že certifikáty nekúpi, alebo začína mať podozrenie, že ide o podvod, podvodník, ktorý má k jeho počítaču na diaľku plný prístup, rýchlo systém zamkne.

Ak ide o Windows 7 alebo starší, útočníci používajú bežnú systémovú funkciu Syskey, ktorú skrátka len vďaka vzdialenému prístupu k počítaču vyvolajú a zadajú do nej svoje heslo. Na Windows 10 a 11 už Syskey nefunguje, takže útočníci obvykle znefunkčnia počítač iným spôsobom, napríklad ručným zmazaním systémových súborov a podobne, potom reštartujú počítač. Systém už následne nenabehne a počítač je z pohľadu bežného používateľa nefunkčný.

Podvodník, s ktorým obeť stále hovorí telefonicky, si následne vypýta peniaze formou vydierania, pretože obeť nemá prístup k svojim dôležitým súborom a ani systému. Keďže vydieranie je už len jednorazová akcia, suma, ktorú si útočník vypýta bude už vyššia a môže ísť aj o tisíce eur.

Obvyklé je, že požadujú napríklad zaslanie hotovosti v obálke, priamo na nejakú adresu v Indii. Ak sa obeť pod vyhrážaním a vodopádom nenávistných rečí zlomí a transfer peňazí zariadi, jej počítač samozrejme zostane aj tak nefunkčný. Podvodník nemá žiadnu potrebu a ani záujem (a často ani možnosť) ho po zaplatení opraviť.

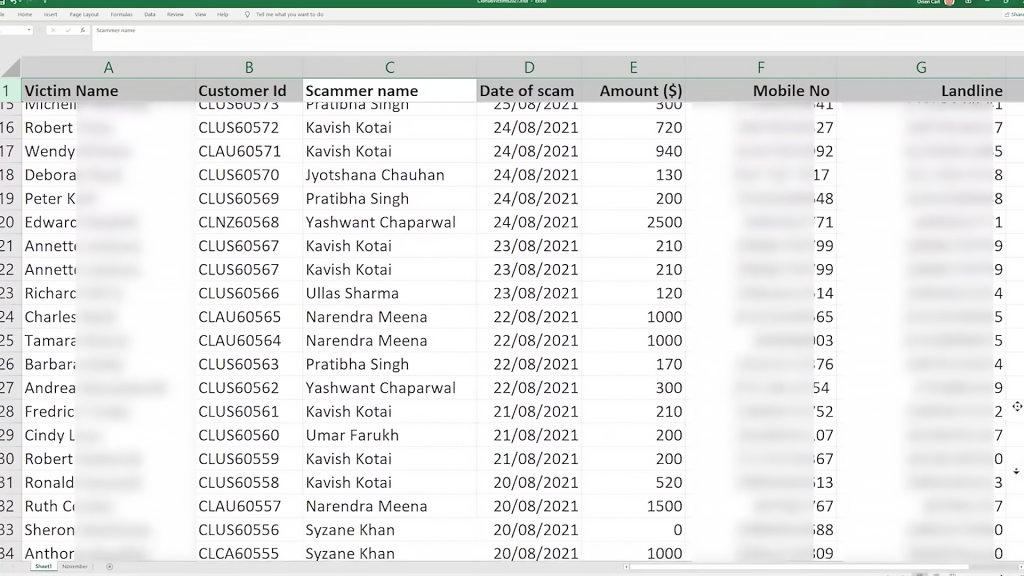

Bežné podvodné stredisko, ako vidíte na fotografiách, ukradne od ľudí zhruba 60-tisíc až 100-tisíc dolárov mesačne. Dané sumy sa vyextrahujú obvykle z 200 až 300 nových obetí, ktoré za mesiac pribudnú a zároveň aj od tých starších, ktoré sa okrádajú s odstupom času opakovane. Jedna obeť sa obvykle okráda o niekoľko stoviek dolárov, zriedkavejšie o 1 až 2-tisíc dolárov.

Rôzne podvodné call centrá majú pravdaže rôznu úspešnosť a niektoré s veľmi šikovnými podvodníkmi sa dostanú aj na značne vyššie sumy.

Medzi relatívne novú (používa sa hromadne najmä posledné tri roky) a dnes extrémne častú variantu okrádania podvodníckych call centier patrí tzv. refund scam, teda podvod s peňažnou vratkou, z ktorej je možné vyextrahovať bez podozrenia obete napríklad 4-tisíc alebo dokonca ešte viac dolárov, podľa finančného stavu obete.

Pri tomto podvode vás kontaktuje osoba, ktorá sa predstaví ako zamestnanec Microsoftu či inej známej firmy a oznámi vám, že z dôvodu vážnej chyby firma ukončuje nejakú službu, napríklad prevádzku vstavaného firewallu v systéme Windows. Následne vám oznámi, že z tohto dôvodu vám náleží odškodné, napríklad 400 dolárov, pretože túto službu ste mali v cene pôvodného produktu (napríklad notebooku alebo Windows samotného).

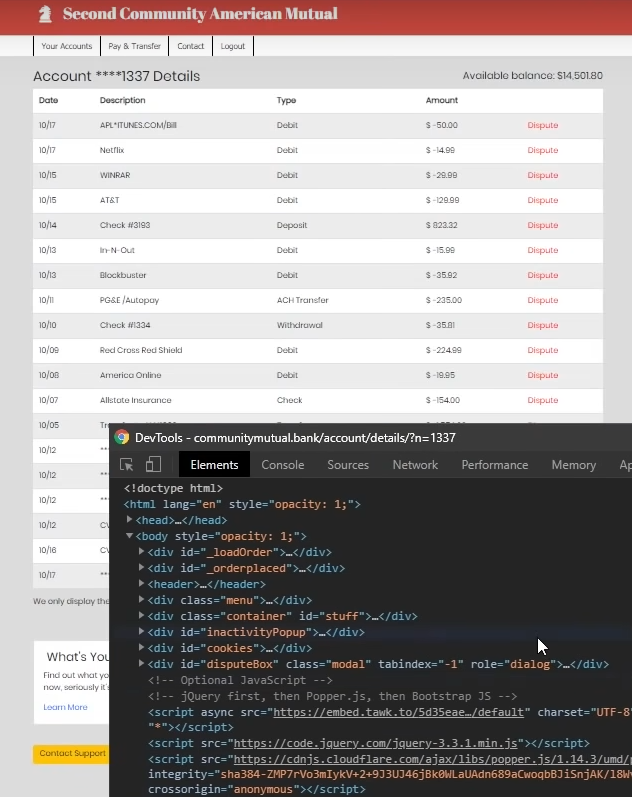

Peniaze vám pošle na účet ihneď ako daný produkt z vášho systému odoberie, pretože by predstavoval veľké bezpečnostné riziko. Obeť dá následne útočníkovi prístup k svojmu počítaču, pričom na svojom monitore sleduje, ako podvodný technik vykonáva nejakú fiktívnu prácu.

Obvykle s použitím Príkazového riadka a už spomenutých príkazov Netstat či dir /s. Na konci celého procesu podvodník vyzve obeť, aby sa prihlásila do svojho internetového bankovníctva, že jej vratku, napr. 400 dolárov odošle. Ak sa obeť začuduje a zdráha, vysvetlí jej, že to je všetko len pre kontrolu a keďže heslo je pri písaní skryté, neuvidí ho.

Obeť sa teda prihlási do bankovníctva, pričom podvodník vidí, aký je stav jej účtu. Obvykle pri tom povie, aby si obeť dobre pozrela aktuálny stav, že onedlho na ňom pribudne daná suma.

Jadrom celého podvodu je, že v momente ako je na obrazovke stránka internetového bankovníctva obete, podvodník v programe na vzdialenú správu na moment stmaví obrazovku, takže obeť nevidí nič. Tento okamih využije na to, aby zo sporiaceho účtu obete previedol napr. 4-tisíc dolárov na jej hlavný účet. Inak povedané, urobí okamžitú transakciu medzi jej vlastnými účtami, aby to vyzeralo, že na ten prioritný práve dostala 4-tisíc dolárov (v skutočnosti ale ide o jej vlastné peniaze).

Následne stlačí kláves F12 a v internetovom prehliadači otvorí vývojárske nástroje, pričom ručne prepíše na otvorenej stránke text transakcie, aby to vyzeralo, že je napr. od Microsoftu, pričom zároveň ručne prepíše sumu sporiaceho účtu, aby vyzerala nezmenená.

Pokiaľ ste niekedy tieto nástroje prehliadačov sami použili, dobre viete, že ide len o vizuálnu úpravu, ktorá by sa okamžite stratila, keby ste stránku znovu načítali. To ale pravdaže obeť nevie a v okamihu ako sa obrazovka znova zapne, už je na nej napr. konzola Príkazového riadka, ktorú podvodník vydáva za svoj platobný systém.

Trik spočíva v tom, že podvodník požiada obeť, aby do neho napísala svoje číslo účtu a sumu, ktorá má byť odoslaná. Obeť to robí a keďže ku klávesnici má prístup obeť aj podvodník, v momente ako obeť píše 400 dolárov, podvodník stlačí na klávesnici nulu a stlačí enter, čím predstiera, že obeť spravila chybu a nechala si zaslať vratku 4-tisíc dolárov.

Rýchlo sa pri tom prepne na prehliadač s otvoreným internetovým bankovníctvom, kde obeť zbadá nový transfer a pribudnutie 4-tisíc dolárov na svojom účte. Ide pravdaže o jej vlastné peniaze, s povrchne prepísanou informáciou o transferi.

Podvodník začne bedákať a obviní obeť z toho, že je zlodej. Predstiera, že jej chybu teraz musí uhradiť on, vyhodia ho z práce a podobne, čím núti obeť cítiť vinu. Prirodzené je, že obeť navrhne, že peniaze ihneď vráti. Podvodník jej však povie, že účet z ktorého sa peniaze posielali je len jednosmerný a preto musí peniaze poslať na iný účet.

Ak bol stav účtu obete malý a podvodník mohol použiť tento trik len na pár tisíc dolárov, môže požadovať platbu v darčekových certifikátoch. Ak bol ale stav účtu obete dostatočný a bude „vracať“ napríklad 4-tisíc, či dokonca viac ako 10-tisíc dolárov, podvodník jej už prezradí svoj bankový účet, na ktorý si nechá peniaze zaslať rovno.

Obvykle obeť inštruuje, aby zašla do banky a zadala tzv. wire transfer, teda okamžitú platbu, ktorá je realizovaná medzi bankami ihneď a nedá sa dodatočne stornovať. V USA je totiž bežné, že klasické bankové prevody (v on-line bankovníctve) môžu trvať aj 5 dní a obeť by mala dosť času na to zistiť, že peniaze zmizli z jej sporiaceho účtu a platbu včas stornovať.

Bankové účty podvodníkov takisto nikdy nevydržia dlho, pretože sú rýchlo odhaľované a zrušené a podvodné call centrá ich preto využívajú len na tie najväčšie transfery peňazí, pričom sa snažia o to, aby bol prevod čo najrýchlejší.

Paradoxné je, že aj keď si pri tomto type podvodu obeť môže dodatočne uvedomiť, že bola okradnutá, tak podobne ako v prípade s vydieraním, pri ktorom je k poslaniu peňazí donútená, to nemusí nevyhnutne znamenať koniec.

Podvodné call centrum sa obeti môže po pár mesiacoch znova ozvať a vydávať sa napríklad za políciu, FBI či inú organizáciu a oznámiť obeti, že o podvode, ktorého sa stala cieľom vedia a bude odškodnená. Stačí, aby poskytla dôkazy zo svojho počítača a podobne, ktoré budú slúžiť na usvedčenie podvodníka. Celý proces je samozrejme zas len podvod a využije sa znova na nejaký druh okradnutia, napríklad za správne poplatky, kolky a podobne.

POLICAJNÉ ZÁSAHY A INTERNETOVÍ SUPERHRDINOVIA

Stovky tisíc obetí, ktoré sú týmito spôsobmi každoročne okradnuté o peniaze, pôsobí vskutku strašidelne. Indická polícia pravdaže nezaháľa a každoročne v spolupráci s medzinárodnými vyšetrovateľmi zlikviduje niekoľko desiatok podvodníckych call centier.

Veľkým pomocníkom je najmä Microsoft, ktorého meno je pri týchto podvodoch často zneužívané. Microsoft v USA a iných krajinách zhromažďuje dôkazy a vyjadrenia od obetí, ktoré ich po podvodoch kontaktujú, v domnienke že podvodníci boli z ich spoločnosti. Následne pomôžu falošné call centrum lokalizovať a identifikovať, čo následne oznamujú indickej polícii.

V hlavnom meste Dillí napríklad počas roku 2021 indická polícia aj vďaka pomoci Microsoftu úspešne zlikvidovala a zatkla prevádzkovateľov 35 podvodných call centier. Tieto operácie sú vďaka nazhromaždeným dôkazom veľmi úspešné a identifikovaní previnilci sa rýchlo dočkajú zatknutia, úspešného odsúdenia a nastúpenia do výkonu trestu.

Problémom je, že aj keď 35 zlikvidovaných podvodných call centier ročne môže pôsobiť ako veľa, je to len kvapka v mori. Stále vznikajú nové a nové, pričom indická polícia odhaduje, že len v rámci dištriktov hlavného mesta ich dnes existuje viac ako tisíc.

Miestna polícia je bez zahraničnej pomoci obvykle bezmocná. V minulých rokoch sa stávalo, že vykonala zásahy v niekoľkých podvodných call centrách na vlastnú päsť, na základe lokálneho nahlásenia alebo udania, avšak pri súde napokon obvinené osoby odišli víťazne a bez trestu, pretože žalobcovia neboli schopní získať dôkazy a vyjadrenia od obetí z USA a z iných krajín, aj napriek tomu, že zahraničné policajné zložky indická polícia kontaktovala.

Prevádzkovatelia falošných call centier sú veľmi opatrní a keďže podvody prebiehajú vlastne v zahraničí, bez zhromaždenia dôkazov z celého procesu skrátka obvinenia nemajú úspech.

Nové falošné call cetrá preto neprestajne rastú ako huby po daždi, a to najmä v rezidenčných oblastiach veľkých miest. Podľa indickej polície je situácia čoraz horšia, pričom biznisom tohto druhu sa vďaka rýchlym peniazom nechá zlákať čoraz viac mladých ľudí. Aparajita Rai, náčelník polície v Kalkate sa pritom pre New York Times vyjadril, že azda najhoršie na tom je, že tento druh zločinu sa stal „in“. Za svoju popularitu pri tom nepochybne vďačí aj novému seriálu.

Celá situácia však vyvolala niečo, čo by bolo očakávateľné skôr v nejakom filme ako v realite. Na neutešenú situáciu a škodu, ktoré tieto podvody spôsobujú, sa nezvládlo nečinne pozerať mnoho IT technikov po celom svete a rozhodli sa s nimi bojovať vo svojom voľnom čase a na vlastnú päsť.

Táto činnosť sa nazýva aj scambaiting, čo sa dá voľne preložiť ako vábenie podvodníkov, pri ktorom samozvaní bojovníci so zločinom predstierajú obeť a nechajú celý proces podvodu bežať čo najdlhšie, obvykle s použitím virtuálneho počítača, ku ktorému dávajú prístup a predstierajú kooperáciu čo najotravnejšie a najpomalšie, ako je to len možné.

Zmyslom týchto procesov je márniť čas a prostriedky podvodníkov, ktoré by inak použili na skutočné obete a pokiaľ je to možné, zbierať užitočné informácie, ktoré je možné nahlásiť polícii alebo relevantným organizáciám (operátorom, bankám a podobne).

V neposlednom rade je možné týmto spôsobom podvodníkov aj verejne odhaľovať, rozčuľovať a ponižovať, vďaka čomu sa z týchto samozvaných ochrancov ľudu stávajú aj úspešní streameri a youtuberi, s miliónmi sledovateľov.

Kým podaktorí aj prekročia medze zákona a rozhodnú sa, že call centrum na diaľku infiltrujú a vyradia z činnosti, iní sú striedmejší a hlavne efektívnejší.

Vyradenie call centra znefunkčnením počítačov (infekciou, šifrovacím softvérom alebo zmazaním systémových súborov) síce pôsobí v YouTube videu efektne, ale realita je skrátka taká, že call centrum sa len na jeden deň odmlčí, podvodníci disky pracovných počítačov vymažú, systémy reinštalujú a celá volacia mašinéria sa o deň neskôr rozbieha znova.

Oveľa efektnejší je prístup, pri ktorom sa podarí infiltrovať lokálnu sieť centra a vykoná sa usvedčujúci záznam nekalej činnosti prítomnými CCTV kamerami. V priebehu dní či týždňov sa následne zbierajú informácie o jednotlivých pracovníkoch (napríklad rovno skeny občianskych preukazov z počítača vlastníka call centra) a hlavne sa rôznymi spôsobmi podarí aj fyzickú adresu call centra správne lokalizovať. To sú mimoriadne cenné informácie, ktoré je možné následne odoslať indickej polícii.

Jedna vec je totiž nahlásiť operáciu call centra nevedno kde a s videom, na ktorom sú neznáme tváre a iná vec nahlásiť konkrétne call centrum aj s adresou priamo polícii daného indického mesta, spolu s menami majiteľov, zamestnancov a súbormi a záznamami o jednotlivých uskutočnených podvodoch. Mnoho falošných call centier sa v posledných rokoch podarilo zlikvidovať práve týmto spôsobom. A to pritom definitívne, nakoľko prevádzkovatelia putovali za mreže.

Jedným z najúspešnejších internetových superhrdinov v tomto smere je severoírsky softvérový inžinier, ktorý operuje pod pseudonymom Jim Browning. Jeho videá je možné nájsť pod týmto menom na YouTube a majú spolu už viac ako 230 miliónov prehratí. Jeho popularita je natoľko veľká, že tento pseudonym pozná už aj veľká časť samotných indických podvodníkov.

Jim Browning je známy mnohými úspešnými dlhodobými infiltráciami falošných call centier a zároveň tým, že svoj prístup k počítačom podvodníkom následne používa nielen na pomoc indickej polícii v boji s call centrami ako takými, ale aj na priamu pomoc obetiam, u ktorých podvod aktuálne prebieha.

Keďže podvody sleduje na vlastné oči priamo z počítača podvodníka, tak v čase keď je obeť vyslaná napríklad zakúpiť peňažné poukážky, telefonicky ju kontaktuje a oznámi jej, že ide o podvod a odporučí jej, aby žiadne peniaze neposielala a kontaktovala radšej políciu. Alternatívou je, že na počítači obete zanechá varovný odkaz priamo na obrazovke (z počítača útočníka, ktorý má pod kontrolou) a útočníka odpojí.

Existuje pravdaže mnoho postupov tohto boja, pričom môžu mať divácky aj veľmi zábavný charakter. V tomto smere stojí za pozornosť hlavne človek s prezývkou Kitboga, ktorého videoprenosy môžete nájsť na Twitchi a YouTube.

Kitboga sa zameriava na plytvanie časom podvodníkov, pričom v rámci svojich streamov sa vydáva za obeť (používa modulátor hlasu a obvykle predstiera dôchodcu) a plytvá ich časom celé hodiny. Predstiera, že podvod prebieha síce podľa plánu, ale extrémne otravne a pomaly. Často podvodníkom rozpráva vymyslené príhody o vnučkách a vnukoch, rozptyľuje ich a ideálne čo najviac frustruje.

Používa pritom virtuálny počítač napojený na fiktívne kópie svojej banky, čo využíva hlavne v súvislosti s „naletením“ na podvod s falošnou vratkou. Útočníka nechá operovať s jeho fiktívnou kópiu bankového účtu, na ktorom je veľké množstvo peňazí (stovky tisíc či dokonca milión dolárov). Podvodníci vo vidine obrovského lupu prezradia svoje cenné americké či iné bankové účty, ktoré používajú obvykle jednorázovo na presun veľkej sumy, pričom Kitboga okamžite účty nahlási polícii a bankám, čím sú účty rýchlo zrušené.

Alternatívou je jeho schopnosť podvodníkov extrémne rozčuľovať, napríklad tým, že po mnohohodinových telefónnych hovoroch a plytvaní časom nakoniec fiktívne zakúpi žiadané peňažné poukážky, pričom na svojom virtuálnom počítači s vierohodne podvrhnutými e-shopmi, ako je napr. Amazon predstiera, že inštrukciám podvodníkov zle porozumel a poukážky uplatní pri fingovanom nákupe pre seba. Podvodník len bezmocne sleduje, ako „obeť“ nechápavo utratí celý jeho „lup“ v hodnote stoviek či tisícov dolárov, na ktorých hodiny pracoval a ktoré už s istotou považoval vo svojom vrecku.

AKÉ JE TO BYŤ V KOŽI PODVODNÍKA?

Ak podvodníkov veľmi ostro konfrontujete s otázkou, prečo robia to, čo robia, často prirodzene očakáva te stelesnenie akejsi hollywoodskej predstavy zloducha, pri ktorom zlí ľudia robia zlé veci, pretože sú zlí.

Málokedy tomu tak ale je. Ľudia obvykle sami seba nevidia ako zlých, nech robia čokoľvek. Obvykle totiž majú vykonštruované nejaké vlastné ospravedlnenie svojich činov, ktoré im pomáha cítiť sa lepšie a situáciu akceptovať. Ide o psychologický prejav, ktorý sa prejavuje aj v mnohých iných súvislostiach.

Základným ospravedlnením je, že sa narodili do chudoby, zatiaľ čo ľudia z opačného konca sveta do bohatstva. Mnoho ľudí začína prácu v podvodnom centre s názorom, že okrádajú len boháčov, ktorí to ani nepocítia. Že pár stoviek dolárov im nebude chýbať, pretože by ich minuli na nejakú inú hlúposť.

Veľmi rýchlo však prídu na to, že tomu tak nie je a ich obeťou je často dôchodca v zúfalej finančnej situácii, ktorý momentálne šetrí napríklad na opravu práčky, ktorú si nemôže dovoliť a jeho okradnutie znamená, že v nasledujúcich dňoch nebude mať na zaplatenie svojich liekov či bežných potravín.

V posledných rokoch poskytlo rozhovory pre BBC, New York Times a iné médiá niekoľko bývalých zamestnancov podvodných call centier a rozprávali svoje príbehy o tom, ako sa rozhodli týchto ľudí neokradnúť.

Poukazovali na situácie, keď sa napr. dozvedeli, že hovoria so slobodnou matkou troch detí, ktorá pracovala v reštaurácii rýchleho občerstvenia a ledva dokázala pre svoju rodinu zabezpečiť to najzákladnejšie, pričom každý dolár by jej nesmierne chýbal.

Svedomitejší podvodníci skrátka v takýchto momentoch odhalili svoje úmysly napríklad tým, že do Poznámkového bloku na monitore počítača obete napísali, že ide o podvod a s počítačom je všetko v poriadku, pričom inštruovali obeť aby povedala do telefónu, že nemá záujem a položila, pretože hovor bol monitorovaný majiteľmi call centra.

Takíto ľudia pravdaže v podvodnom call centre dlho nevydržia. Po pár týždňoch odchádzajú a sú nahradený niekým iným. Nevyhnutým dôsledkom tohto procesu je, že behom prevádzky call centra sa samovoľne selektujú zamestnanci, ktorí takéto zábrany nemajú a práve tí v call centre zostávajú dlhodobo a napokon tvoria väčšinu pracovníkov.

Na jednom videu Jima Browninga môžete napríklad vidieť situáciu, pri ktorej podvodníci okrádajú obeť o 1500 dolárov, ktoré mu účtovali za nevyhnutnú a pritom fiktívnu opravu jeho počítača. Obeť nemohla uveriť svojej smole, pričom začala do telefónu plakať. Keď sa jej podvodník opýtal, prečo plače, obeť povedala, že trpí depresiou a posledné dni sú mimoriadne ťažké. Na CCTV kamerách pritom môžeme vidieť, ako podvodník zvoláva k telefónu svojich kolegov a všetci sa potajomky na nešťastí a bolesti obete smejú.

Myšlienkovým pochodom týchto bezcitných podvodníkov je obvykle to, že majú akési prirodzené právo obeť okradnúť. Oni sú múdri, technicky zdatní a zruční v oblasti IT, ovládajú cudzie jazyky, ale aj tak sú len chudobnými Indmi, ktorí si nič nemôžu dovoliť.

Naproti tomu majú vykonštruovanú vidinu hlupáka z Ameriky, ktorý nič nevie a aj napriek tomu žije v luxusnom dome a prepychu, len vďaka tomu, kde sa narodil. Zdá sa im to teda extrémne nespravodlivé a necítia sa zle, ak obete oberú o peniaze.

Často si dokonca myslia, že to čo robia, je vlastne legitímne, pretože poskytujú vymyslené služby naivným ľudom, ktorí sami chcú zaplatiť, rovnako ako to robia rôzni kartári, veštkyne a iní špekulanti. Namiesto hanby tak cítia skôr hrdosť, že situáciu dokážu využiť vo svoj prospech. A je im jedno, že ich vysnenej predstave obeť obvykle vôbec nezodpovedá a neraz je ešte v horšej situácii, ako oni.

Podobné články

Podvody na internete 2026: Falošný kuriér a AI videá (+VIDEO)

Najčastejšie podvody na internete v roku 2025

Slovenskom sa šíria nové podvody. Tieto telefonáty vás môžu zruinovať

Ako sa nenechať oklamať pri podvodných dobierkach?

Úrad vlády aj premiér sú terčom podvodov

Tento audioprehrávač na Androide vás chce nalákať na predplatné