Sabotáž na štáty a firmy cez kyber priestor

Digitalizácia znamená aj potrebu ochrániť sa proti kybernetickým útokom a eliminovať prípadnú sabotáž.

Počet hrozieb v digitálnom svete narastá, čo nebude až tak veľké prekvapenie. Postupne sa to deje roky a okrem firemných terčov sa podvodníci a hackerské skupiny zameriavajú aj na samotné kritické inštitúcie štátov. V čase vyhrotených konfliktov vo svete sa počet útokov stupňuje a aktívnym cieľom je aj Slovensko.

V minulosti bola táto téma doménou prevažne akčných filmov, kedy sa kybernetický útok viedol voči konkrétnej krajine. Bez ohľadu na to, či už išlo o útok na elektrifikačnú sústavu alebo znefunkčnenie vybraných inštitúcií. Vždy mal za úlohu paralyzovať konkrétnu časť spoločnosti.

Pod útokom si netreba predstavovať len znefunkčnenie infraštruktúry alebo dopravy, ale aj špecializované ciele, ako sú napríklad nemocnice. Všetko závisí od potreby, motivácie a konkrétneho časového rámca.

Advanced Persistent Threat (APT)

Keď hovoríme o hrozbách, máme na mysli pokročilé, pretrvávajúce hrozby tak, ako je uvedené v nadpise tohto odseku. Ide o skupinu útočníkov, ktorí majú dostatočné technické prostriedky a znalosti na využívanie sofistikovaných podvodov alebo operácií na svoje ciele. Útoky na Slovensko sa javia ako druhotné a nakoniec toto môže byť primárna motivácia útočníkov. Nejde totiž len o útok na konkrétny cieľ, ale o ochromenie dodávateľského reťazca v rámci komplexnej operácie.

Za útokom stoja viac či menej známe skupiny a mnohé sa k nemu aktívne prihlásia. Nie je však jednoduché zistiť, odkiaľ útok pochádza, nakoľko digitálny svet umožňuje dobré maskovanie. A teraz nehovoríme len o použití služby VPN, ktorá nie je vyslovene nepriestrelná, ale o súbore opatrení, ktoré útočníci využívajú.

V nedávnej správe bola odhalená skupina podvodníkov, ktorá operovala prostredníctvom vlastnej siete a proxy serverov maskujúce pôvodnú lokalitu podvodníkov. Išlo o službu zvanú ako 991 S5. Takto navrstvená štruktúra dát je na vrchole veľmi neprehľadná. Experti analyzujúci podvod potrebujú dostatok času na odhalenie celého pozadia. Hovoríme rádovo o týždňoch, ale skôr mesiacoch.

Čas zohráva úlohu

Nielen v súvislosti s útokmi na štátne inštitúcie alebo kritickú infraštruktúru súvisí dĺžka pôsobenia. Podobne ako pri domácich či skôr firemných cieľoch zohráva dôležitú úlohu čas, po ktorý sú schopní podvodníci na danom území operovať. Dôležité je, aby si dokázali vybudovať infraštruktúru napadnutých počítačov, ktoré budú následne zneužívané ako botnety. Vďaka tomu si postavia vlastnú armádu počítačov s dostatočným výkonom (nielen výpočtovým ale najmä sieťovým) a schopnosťou zahltiť konkrétnu počítačovú sieť.

Je to podobné ako pri fyzickej ochrane objektu, ktorá negarantuje stopercentnú úspešnosť. Ide len o to, ako dlho bude odolávať fyzickým útokom, pokým sa dokáže zabezpečiť iná forma ochrany objektu.

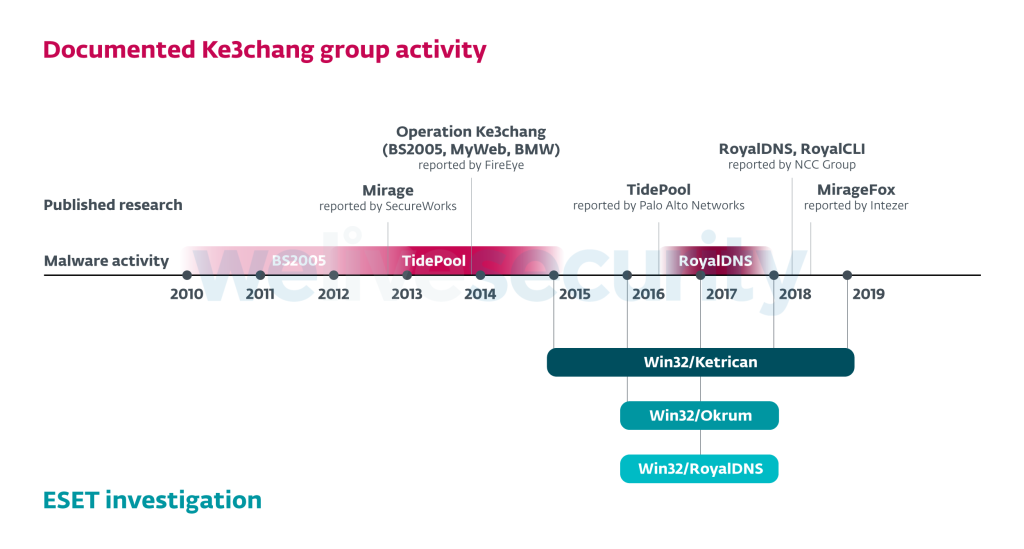

Bezpečnostné firmy, ako napríklad ESET, monitorujú takéto konanie vo svete a analyzujú škodlivé kódy, ale aj komplexné útoky. To viedlo k odhaleniu severokórejskej skupiny Lazarus, ktorá pozostáva zo špecializovaných hackerov ako aj ďalších navzájom kooperujúcich skupín.

Zaujímavosťou na pôsobení takýchto subjektov je, že nemusia viesť sofistikované útoky. Postačí, aby sa dokázali dobre maskovať, ukrývať svoju identitu alebo polohu a nakoniec viesť hromadný útok. Bežne sa vedú útoky s cieľom ukradnúť dáta alebo monitorovať protistranu. Je dôležité, aby skupina dokázala čo najdlhšiu dobu operovať nepozorovanie. Cudzí štát môže získať prevahu krádežou citlivých dokumentov. Kybernetická sabotáž bola vedená aj opakovanými útokmi na elektrickú sieť na Ukrajine.

Skupiny, ktoré sa zvyknú identifikovať vlastným názvom, používajú súpravu nástrojov alebo komplexných opatrení, ktoré majú takisto vlastné pomenovanie. Ako to už býva pri škodlivých kódoch, aj tie majú vlastné pomenovania a to nielen vždy vo forme istej kategorizácie prislúchajúcej k danému typu kódu.

Možno ste už počuli o takzvanej rodine kódov, kedy sa využívajú modifikácie pôvodného kódu s cieľom lepšie sa zamaskovať. Na toto vedia antivírusové programy v dnešnej dobe pomerne dobre reagovať. Minimálne dokážu rozpoznať podozrivé správanie vo vnútri siete.

Pamätníci sa možno rozpamätajú na kód zvaný Stuxnet. Išlo o počítačového červa, čo je kód, ktorý sa šíri prostredníctvom internetovej siete a bol vytvorený za účelom spôsobiť škody iránskemu jadrovému programu. Bezpečnostní experti sa zhodujú na tom, že bol vytvorený APT skupinami zo Spojených štátov a Izraela.

Rusko a ďalšie krajiny

Kybernetické útoky sú vedené zo skupín napojených na Rusko, Čínu, Irán, ale aj KĽDR. Vedenie podvodov a špionáži nemá priamu súvislosť len s vojnovými konfliktami. Takéto aktivity sa vykonávajú už desaťročia a súvisia s obchodnou vojnou alebo so získavaním know-how. Skupiny napojené na Čínu kradnú vedomosti a to najmä americkým organizáciám. Týmto spôsobom môže iný štát získať nelegitímnu prevahu a odhaliť plány svojich konkurentov na globálnej úrovni.

Podľa výskumov bezpečnostnej firmy ESET hrozí útok zo strany APT skupín aj Slovensku. Odborníci hovoria, že je to dobrý ciel na skupiny napojené na zahraničné vlády práve kvôli tomu, že ide o menšiu krajinu, no zároveň napojenú na štruktúry NATO a Európskej únie. Nemá zmysel polemizovať o tom, aké veľké riziko Slovensku hrozí po tom, čo ho Rusko zaradilo na zoznam nepriateľských krajín.

Peniaze ako dobrý motivátor

Pri troche skepticizmu, alebo prirodzeného uvažovania sa dá hovoriť o tom, že kde sú cielené motivované útoky, sú aj peniaze. Okrem geopolitických záujmov sú tu aj finančné záujmy. Kryptomeny dnes dávajú voľnú ruku skutočne rozmanitým podvodom a tým, že ide o prepojenie na skutočné peniaze, je šanca obohatiť sa krádežou alebo podvodom vysoká.

Stále hovoríme o jednotlivcoch alebo skupinách, ktoré sú napojené na štátne záujmy. Oblasť kryptomien umožňuje dobrým spôsobom maskovať nelegálnu trestnú činnosť. To vytýka sfére kryptomien aj Európska únia alebo Spojené štáty. Aj to je dôvodom, prečo sa snažia regulovať segment krypta a priniesť do neho istú formu poriadku. Naopak to zase naráža na odpor voči zástancom kryptomenovej slobody zo strany rôznych organizácií alebo samotných používateľov.

Ani tentokrát nebude pravda tak nejak uprostred ako sa často informuje na dezinformačnej scéne. Faktom je, že kryptomeny sú zneužívané na zakrývanie finančných prostriedkov z trestnej činnosti. Druhým faktom z protipólu je tiež to, že by mohli priniesť istú formu slobody pre jednotlivcov a organizácie.

Kryptomeny v zlých rukách

Kryptomeny sú zároveň veľmi dobrým spôsobom, ako sa dá zaplatiť za rôzne služby vedené proti firmám alebo štátu. Kyber-zločinci zostávajú aj naďalej ukrytí. Je to technicky menej náročné a je to bezpečnejšie, ako používanie takzvaných bielych koňov alebo pranie peňazí cez fiktívne spoločnosti a nastrčené osoby, ktoré reálne neexistujú.

Nepríjemné na tejto záležitosti je však to, že niektoré osoby môžu existovať a môžu sa stať nevedomky participantmi na rôznych podvodoch. Kryptomeny už niekoľko rokov zažívajú svoje výslnie, odporúčame ale zbystriť pozornosť a neinvestovať či nezapájať sa do aktivít bezhlavo.

Na škodu ich legitimite však treba dodať, že mnohé kryptomenové projekty sú vyslovené hlúposti a nemajú iný cieľ než vyzbierať od ľudí peniaze a kúpiť si bezcennú digitálnu záležitosť.

Posledné roky bol na pretrase aj sledovací nástroj Pegasus od izraelskej spoločnosti NSO. Ten využívali niektoré vlády na diskreditáciu svojich alebo cudzích občanov. Išlo o ľudí z vysokej politiky, ktoré mali v smartfóne nainštalovaný sledovací softvér. Jeho znefunkčnenie alebo vystopovanie bolo veľmi náročné a bežnými prostriedkami sa nedalo zistiť, že ide o skompromitované zariadenie. Aj to je dôvodom, prečo vysokí politickí činitelia alebo inkriminované osoby menia svoje telefóny častejšie.

10 najväčších hrozieb vo firme

Rebríček zostavili odborníci zo spoločnosti ESET v rámci portálu Bezpečne vo firme.

- Nedôsledná správa firemných systémov

- Phishing

- Ransomvér

- Hybridná práca

- Útoky na dodávateľský reťazec

- IoT hrozby

- Fyzické hrozby

- Pokročilé hrozby

- Nedostatok bezpečnostných špecialistov

- Hrozby zvnútra firmy

Prečítajte si aj:

Podobné články

Najčastejšie podvody na internete v roku 2025

ESET objavil PromptLock, prvý ransomvér poháňaný umelou inteligenciou

ESET Parental Control končí, dokedy bude fungovať?

ESET Mobile Security: Má v roku 2025 antivírus pre smartfón zmysel?

Úrad vlády aj premiér sú terčom podvodov