Experti zo spoločnosti Kaspersky odhalili nové verzie pokročilého nástroja určeného na sledovanie, známeho ako FinSpy, ktoré fungujú na zariadeniach iOS aj Android. Dokážu monitorovať aktivitu takmer všetkých populárnych služieb na zasielanie správ, vrátane tých šifrovaných a maskovať ich stopy ešte lepšie ako predtým. Tieto nástroje umožňujú útočníkom špehovať všetky činnosti zariadenia a vyfiltrovat citlivé údaje, ako je poloha GPS, správy, obrázky, hovory a ďalšie.

FinSpy je veľmi efektívny softvérový nástroj na cielené sledovanie, ktorý už ukradol informácie od medzinárodných mimovládnych organizácií, vlád a orgánov činných v trestnom konaní po celom svete. Jeho operátori dokážu prispôsobiť správanie každého škodlivého implantátu FinSpy konkrétnemu cieľu alebo skupine cieľov.

Základná funkčnosť malvéru zahŕňa takmer neobmedzené monitorovanie činností zariadenia, ako napríklad geolokácia, všetky prichádzajúce a odchádzajúce správy, kontakty, médiá uložené v zariadení a údaje z obľúbených služieb určených na zasielanie správ, ako napríklad WhatsApp, Facebook Messenger alebo Viber. Všetky vyfiltrované dáta sa prenesú k útočníkovi pomocou SMS správ alebo HTTP protokolu.

Najnovšie známe verzie škodlivého softvéru sú schopné sledovať aj ďalšie služby na zasielanie správ, vrátane tých, ktoré sa považujú za „bezpečné“, ako napríklad Telegram, Signal alebo Threema. Zdokonalili sa aj v maskovaní stôp, ktoré po sebe zanechávajú. Napríklad iOS malvér, zacielený na iOS 11 a staršie verzie, dokáže zakryť stopy po jeho útoku, zatiaľ čo nová verzia pre Android obsahuje exploit schopný získať rootovacie privilégiá – takmer neobmedzený, úplný prístup ku všetkým súborom a príkazom na nerootovanom zariadení.

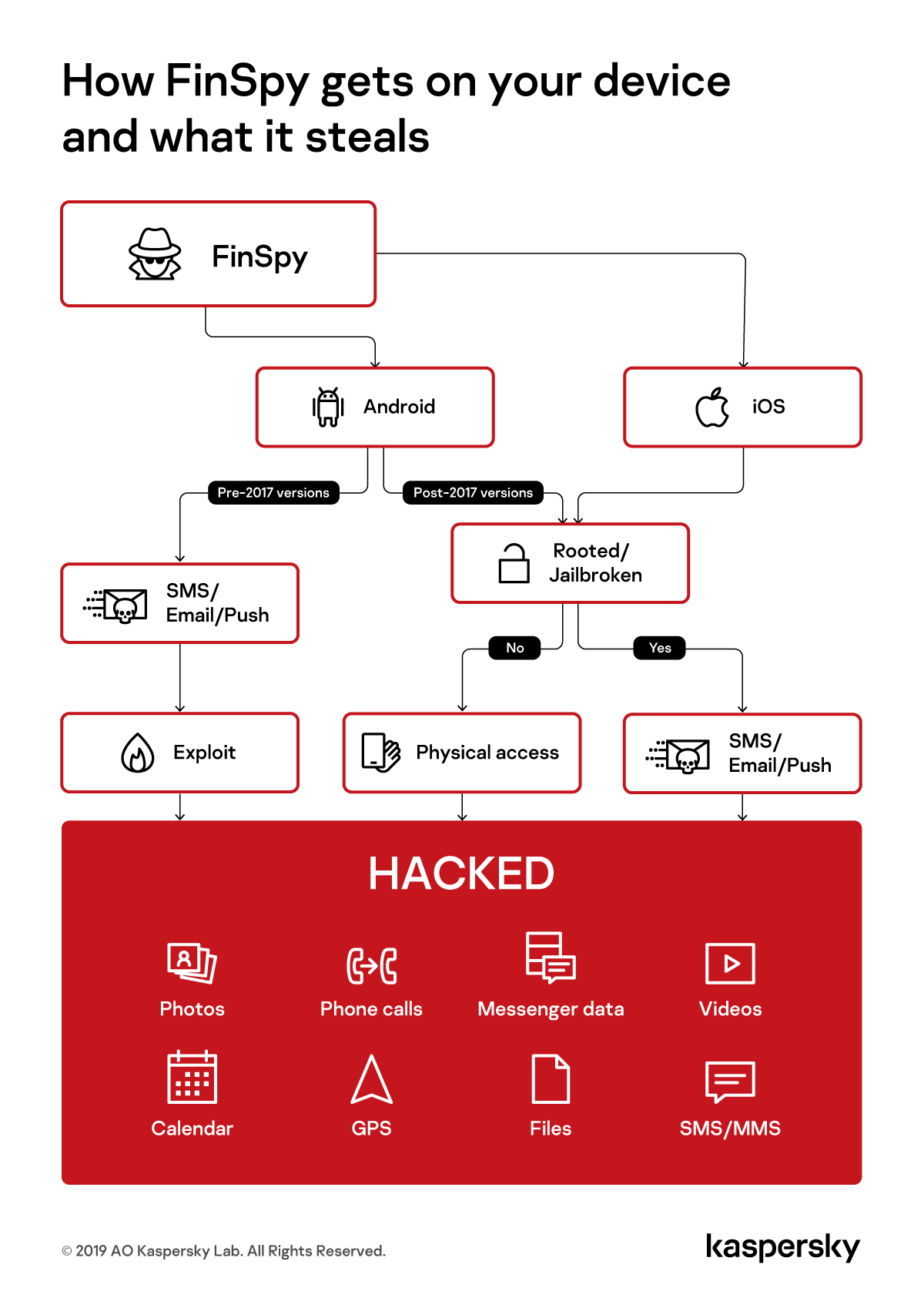

Na základe informácií, ktoré má Kaspersky k dispozícii, aby mohli útočníci úspešne infikovať zariadenia so systémom Android a iOS, potrebujú buď fyzický prístup k telefónu alebo už jailbreaknuté[1] / rootované zariadenie. V tomto prípade sú k dispozícii najmenej tri možné spôsoby napadnutia: SMS správa, e-mail alebo push notifikácia.

Analýza spoločnosti Kaspersky zistila, že za posledný rok bolo infikovaných niekoľko desiatok mobilných zariadení.

„Vývojári, ktorí stoja za FinSpy, neustále monitorujú bezpečnostné aktualizácie mobilných platforiem a majú tendenciu rýchlo meniť svoje škodlivé programy, aby zabránili ich zablokovaniu opravami. Okrem toho sledujú trendy a implementujú funkcie na exfiltráciu údajov z aplikácií, ktoré sú v súčasnosti populárne. Na dennej báze sa stretávame s prípadmi obetí implantátov FinSpy, takže stojí za to dávať pozor na najnovšie aktualizácie platformy a nainštalovať ich hneď po ich vydaní. Bez ohľadu na to, ako bezpečné sú aplikácie, ktoré používate a ako sú chránené vaše údaje, ak je telefón rootnutý alebo jailbreaknutý, je vystavený riziku špehovania,“ hovorí Alexey Firsh, bezpečnostný expert spoločnosti Kaspersky.

Ak sa nechcete stať obeťou FinSpy, odborníci z Kaspersky odporúčajú:

- Nenechávajte svoj smartfón alebo tablet odomknutý a vždy sa uistite, že nikto nevidí váš PIN kód, keď ho zadávate

- Nerootujte ani nejailbreakujte vaše zariadenie, uľahčíte tým útočníkovi prácu

- Inštalujte mobilné aplikácie iba z oficiálnych obchodov, ako je napríklad Google Play

- Neotvárajte podozrivé odkazy, ktoré vám boli odoslané z neznámych čísel

- V nastaveniach zariadenia zablokujte inštaláciu programov z neznámych zdrojov

- S nikým nezdieľajte heslá alebo prístupové kódy do vášho mobilného zariadenia

- Nikdy neuchovávajte v zariadení neznáme súbory alebo aplikácie, pretože by mohli narušiť vaše súkromie

- Stiahnite si overené bezpečnostné riešenie pre mobilné zariadenia, napríklad Kaspersky Internet Security for Android.

Celú správu si prečítajte na Securelist.com

[1] Jailbreak je proces, ktorý umožňuje iOS zariadeniam spúšťať ľubovolný a nie iba autorizovaný Apple kód a prístup do súborového systému. „Jailbreaknuté“ zariadenia potom umožňujú inštalovať aplikácie, ktoré sú nedostupné cez oficiálny obchod App Store.