Sophos, celosvětový lídr a inovátor v oblasti poskytování kybernetické bezpečnosti formou služby, zveřejnil studii Active Adversary Report for Tech Leaders 2023, která přináší detailní pohled na chování a nástroje útočníků během první poloviny roku 2023.

Analýzou případů řešených službou Sophos Incident Response (IR) od ledna do července 2023 specialisté z expertního týmu Sophos X-Ops zjistili, že průměrná doba zdržení se útočníka v síti – tedy doba od zahájení útoku do jeho odhalení – se u všech útoků zkrátila z 10 na 8 dní a u ransomwarových útoků pak na 5 dní. V roce 2022 se medián doby pohybu v síti snížil z 15 na 10 dní.

Kromě toho specialisté týmu Sophos X-Ops zjistili, že útočníkům trvalo v průměru méně než jeden den (přibližně 16 hodin) než získali přístup ke službě Active Directory (AD), která je pro společnost jedním z nejdůležitějších aktiv. Služba AD obvykle spravuje identity a přístupy ke zdrojům v rámci organizace, což znamená, že útočníci mohou AD využít ke snadnému zvýšení svých oprávnění v systému a k provádění široké škály škodlivých aktivit.

„Útok na infrastrukturu Active Directory organizace dává z pohledu útočníků smysl. AD je obvykle nejdůležitější a nejprivilegovanější systém v síti, který poskytuje široký přístup k systémům, aplikacím, prostředkům a datům, které mohou útočníci využít při svých aktivitách. Pokud útočník získá kontrolu nad AD, může ovládnout celou organizaci. Na Active Directory se útočníci zaměřují právě kvůli dopadu, eskalaci a nákladům na obnovu,“ říká John Shier, technický ředitel společnosti Sophos.

„Získání přístupu k serveru Active Directory a jeho ovládnutí v rámci řetězce útoku poskytuje útočníkům několik výhod. Mohou se nepozorovaně zdržovat v síti a rozhodovat o svém dalším postupu. Jakmile jsou připraveni, mohou v síti své oběti nerušeně operovat. Úplné zotavení z kompromitace domény pak může být zdlouhavé a náročné. Takový útok poškozuje základy bezpečnosti, na nichž je založena infrastruktura organizace. Úspěšný útok na AD často znamená, že bezpečnostní tým musí začít znovu od začátku,“ upozorňuje Shier.

Doba trvání ransomwarového útoku se zkracuje

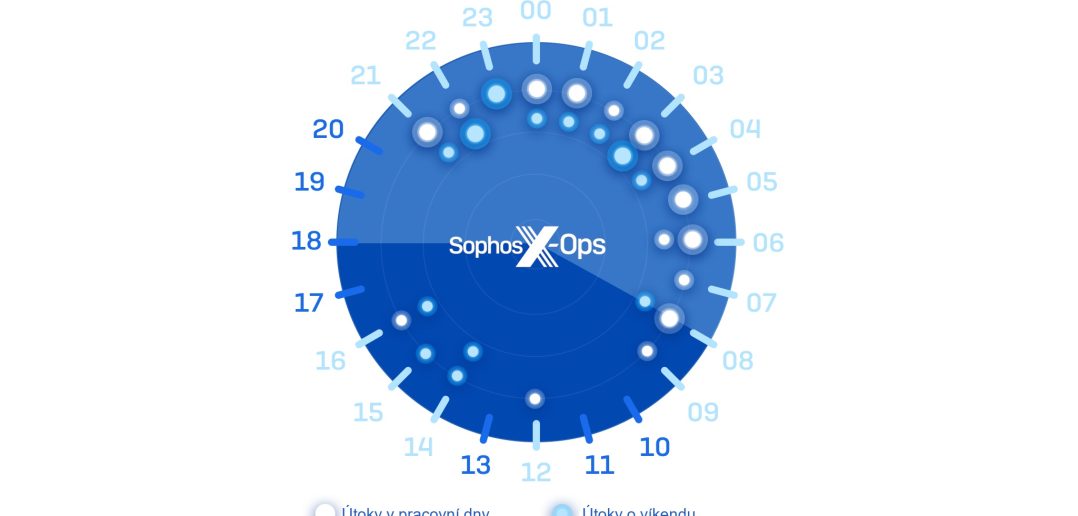

I doba trvání ransomwarových útoků se zkrátila. V případech analyzovaných službou Sophos IR se jednalo o nejčastější typ útoku, který představoval 69 % vyšetřovaných případů. Medián doby trvání těchto útoků byl pouhých pět dní. V 81 % případů ransomwarových útoků bylo šifrování spuštěno mimo tradiční pracovní dobu a z těch, které byly provedeny v pracovní době, se pouze pět útoků odehrálo ve všední den.

Počet zjištěných útoků se v průběhu týdne zvyšoval, zejména těch ransomwarových. Téměř polovina (43 %) ransomwarových útoků byla detekována v pátek nebo v sobotu.

„V určitém ohledu jsme se stali obětí vlastního úspěchu. S rostoucím využíváním technologií jako XDR a služeb jako MDR, roste i naše schopnost odhalovat útoky dříve. Zkrácení doby detekce vede k rychlejší reakci, což znamená kratší operační okno pro útočníky. Zločinci tak současně zdokonalují své postupy. Zejména zkušené a dobře vybavené ransomwarové skupiny, které navzdory vylepšené obraně stále zrychlují své rozsáhlé útoky,“ říká Shier.

„To ale neznamená, že jsme kolektivně více v bezpečí. Svědčí o tom vyrovnávání doby pohybu útočníků v síti při útocích, které nezahrnují ransomware. Útočníci se stále dostávají do našich sítí, a když je netlačí čas, mají tendenci se v nich zdržovat. Ani všechny nástroje světa vás ale nezachrání, pokud nedáváte pozor. Abyste zajistili, že zločinci budou mít horší den než vy, je třeba mít k dispozici správné nástroje a nepřetržité proaktivní monitorování. Právě zde může MDR skutečně zmenšit rozdíl mezi útočníky a obránci ve prospěch obránců, protože i když svoji síť nesledujete vy, tak my ano,“ dodává Shier.