Štúdia spoločnosti Cisco ukázala hrozby zneužívajúce nárast práce na diaľku.

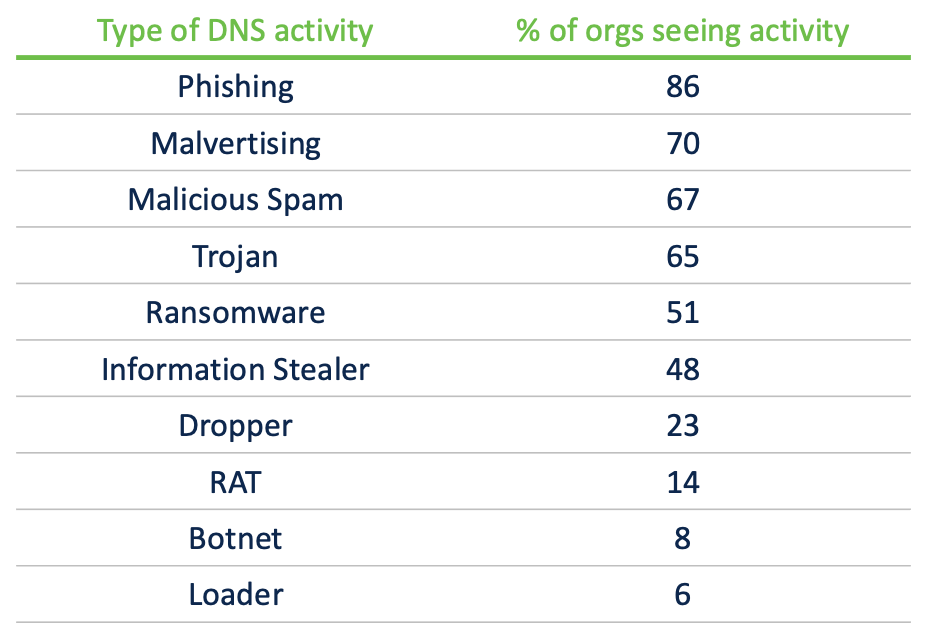

Analýza internetovej prevádzky zaznamenala nárast počtu kybernetických útokov na vzdialených pracovníkov a odhalila nové výzvy. Takmer v 90 % organizácií sa napríklad vyskytol aspoň jeden používateľ, ktorý sa pokúsil pripojiť na phishingovú stránku. Tieto zistenia upozorňujú na kritickú potrebu ochrany pred hrozbami na internete bez ohľadu na miesto fungovania zamestnanca.

Výskumníci z Cisco Umbrella, ktorí denne spracovávajú 620 miliárd globálnych DNS požiadaviek, odhalili, že za rok 2020:

- sa takmer v 90 % organizácií vyskytol aspoň jeden používateľ, ktorý sa pokúsil pripojiť na phishingovú stránku, pravdepodobne kliknutím na odkaz v e-maile. Počet používateľov prichádzajúcich na phishingové stránky sa medzi júnom a septembrom zvýšil o 100 %, čo súviselo s nárastom aktivity malvéru Emotet;

- 51 % organizácií narazilo na aktivitu súvisiacu s ransomvérom;

- v 70 % organizácií sa nachádzal používateľ, ktorému sa zobrazovali škodlivé reklamy v prehliadači;

- 48 % organizácií zaznamenalo aktivitu malvéru, ktorého cieľom bola krádež citlivých dát

Najčastejšie typy kybernetických hrozieb vo firmách

Zdroj: Cisco

Percento používateľov Cisco Umbrella, ktorí sa stretli s jednotlivými kybernetickými hrozbami.

„Príkladom škodlivej aktivity špecifickej pre rok 2020 je phishing spojený s témou Covid-19. Pozorovateľným javom nedávnej doby je adaptácia na novú architektúru M1 pre OSX adware. Významný dopad malo aj narušenie infraštruktúry EMOTET, čo vidíme na dátach z počiatku roku 2021. Technológia vyvíjaná v Cisco Cognitive Intelligence R&D centre v Prahe využíva informácie z podrobnejšej sieťovej telemetrie. Máme tak ešte viac informácií, než koľko je vidieť v DNS prevádzke. Tie nám potom pomáhajú lepšie odlišovať hrozby od legitímnej prevádzky. Môžeme detegovať napríklad niRAT alebo Sality,“ komentoval trendy poslednej doby Tomáš Macek, research manager R&D centra spoločnosti Cisco.

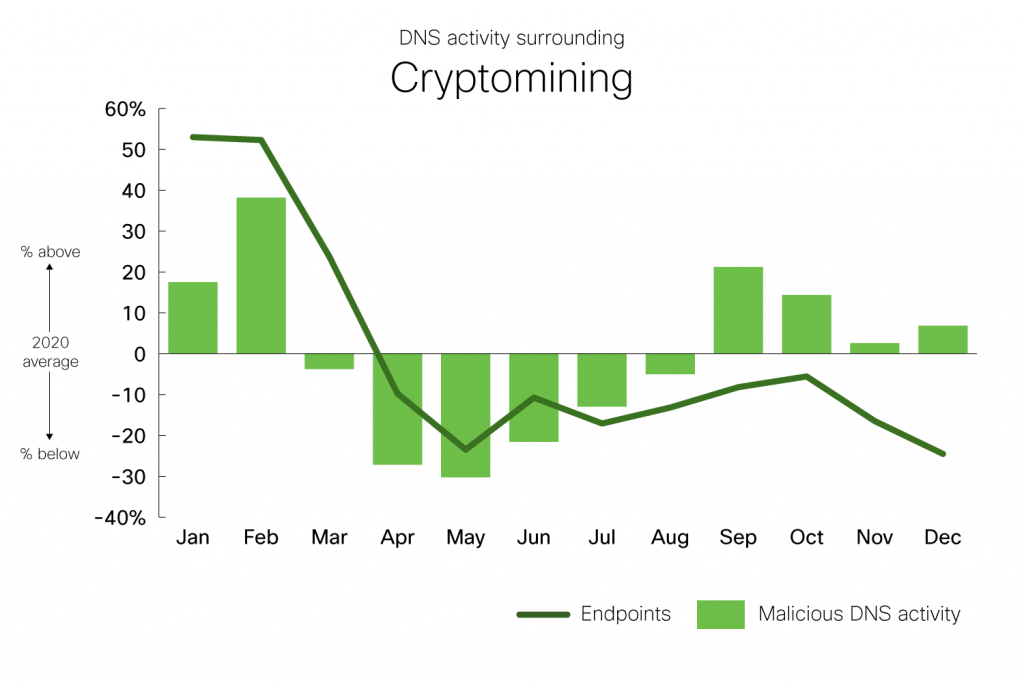

Nedovolený kryptomining rástol s hodnotou kryptomien

Zdroj: Cisco

Nedovolený kryptomining bol najfrekventovanejší na začiatku roku. Jeho opätovne narastajúca aktivita, ktorú možno zaznamenať koncom roka, sa prekrýva so zvyšujúcou sa hodnotou kryptomien. Ako sa hodnota kryptomien zvyšovala, rástol i výskyt tejto aktivity.

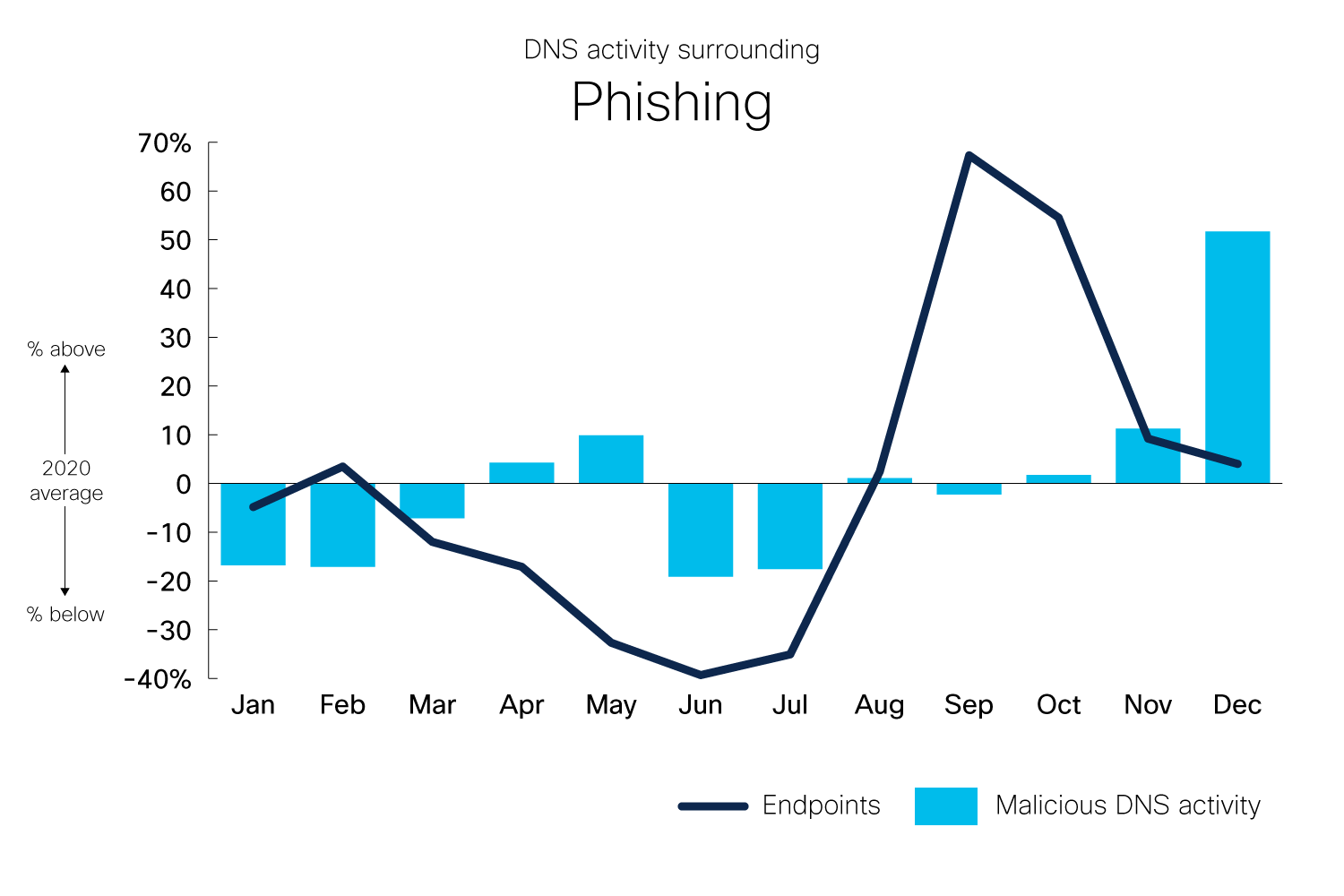

Phishing dominoval jesenným mesiacom

Zdroj: Cisco

DNS aktivita súvisiaca s phishingom bola počas celého roka pomerne stabilná, s výnimkou decembra, keď okolo sviatkov došlo k nárastu o 52 %. Ak ide o počet koncových zariadení navštevujúcich phishingové stránky, došlo k výraznému nárastu počas augusta a septembra.

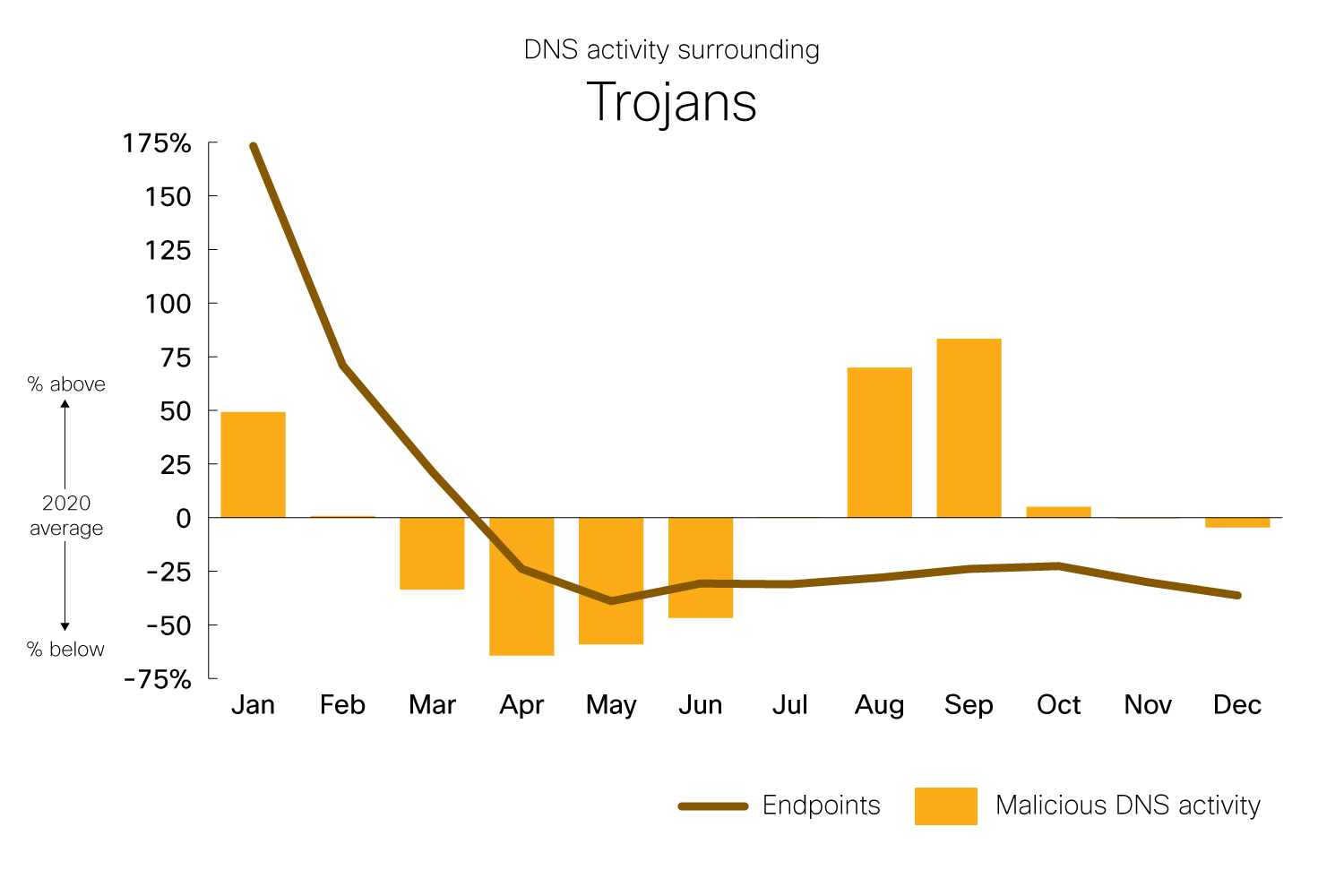

Trójske kone sa vyskytovali prevažne na webových stránkach

Zdroj: Cisco

Trójske kone na tom boli s aktivitou na začiatku roka podobne ako nedovolený kryptomining. Neuveriteľne vysoký počet koncových zariadení pripájajúcich sa na weby, obsahujúce trójskeho koňa, bol z veľkej časti zapríčinený hrozbami Ursnif/Gozi a IcedID, o ktorých je známe, že spolupracujú a následne sa podieľajú na ransomvérových útokoch. Tieto samotné dve hrozby v januári tvorili 82 % trójskych koní zaznamenaných na koncových zariadeniach. Nadpriemerné januárové čísla však boli pravdepodobne spojené s „vianočnou kampaňou“ útočníkov. Aktivita trójskych koní potom postupne klesala a stabilizovala sa. Od konca júla až do septembra bola viac zaznamenávaná aktivita trójskeho koňa Emotet. Samotná táto hrozba je zodpovedná za vysoký nárast škodlivej DNS aktivity a celkovo sa s Emotetom stretlo 45 % organizácií.

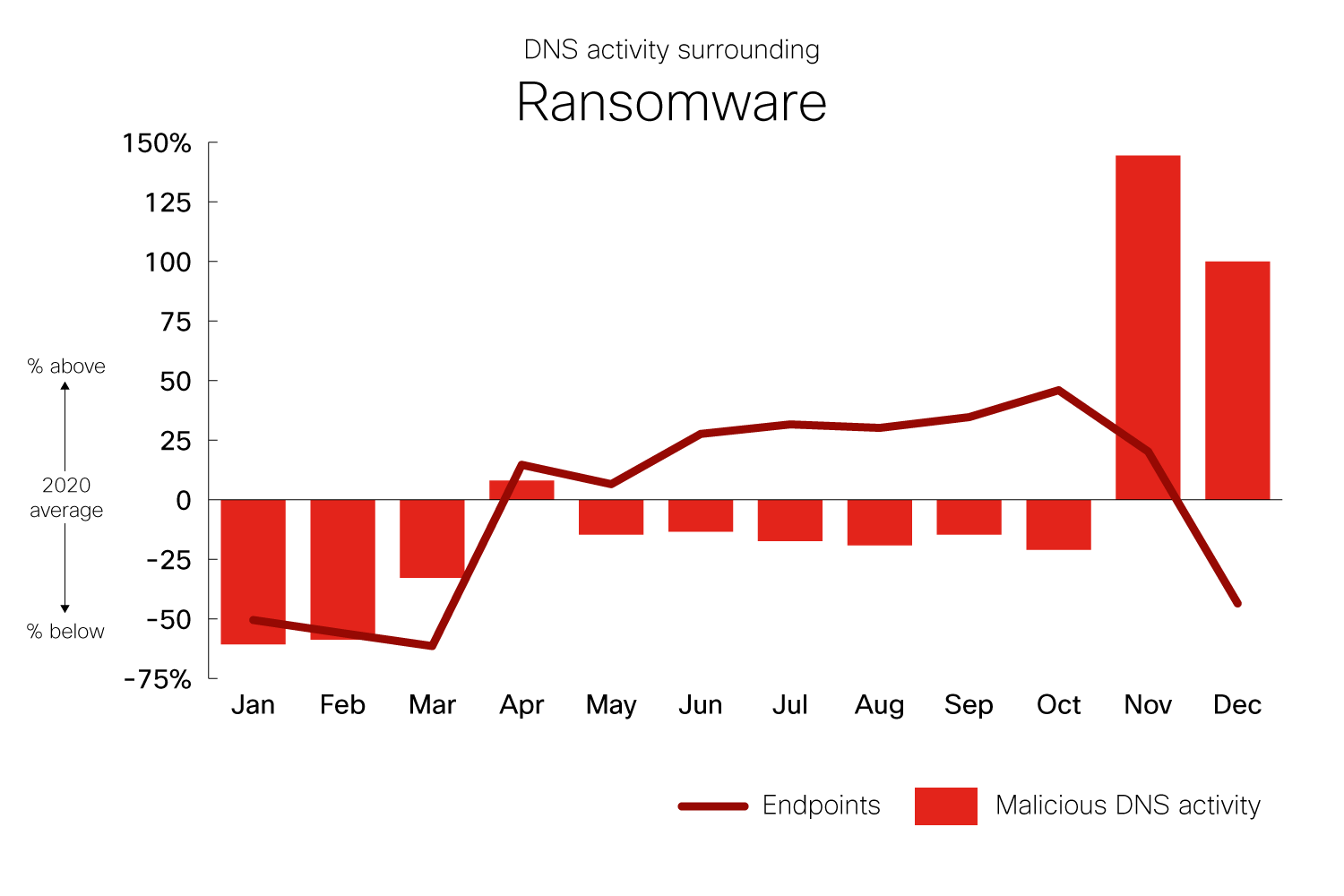

Ransomvér a veľké rozdiely vo výkupnom

Zdroj: Cisco

Po väčšinu roka dominovali dve ransomvérové hrozby. Počínajúc aprílom sa počet počítačov ohrozených ransomvérom Sodinokibi (REvil) významne zvýšil a jeho aktivita naďalej rástla až do jesene. Toto zvýšenie bolo natoľko zásadné, že sa s touto hrozbou stretlo 46 % organizácií. Druhá hrozba typu ransomvér – Ryuk – bola do značnej miery zodpovedná za nárast aktivity v novembri a decembri. Napriek tomu počet koncových zariadení pripájajúcich sa na domény spojené s Ryukom zostal po celý rok pomerne nízky a konzistentný. Sodinokibi má tendenciu zasahovať veľké množstvo koncových zariadení a vyžaduje menšie výkupné, kým Ryuk kompromituje omnoho menej systémov a požaduje výrazne vyššie platby

Čo sektor, to iná kybernetická hrozba

Firmy potrebujú vedieť, s akými bezpečnostnými problémami sa s najväčšou pravdepodobnosťou stretnú a aký je ich potenciálny dopad. Napríklad organizácie z finančného sektora môžu zaznamenať väčšiu aktivitu týkajúcu sa krádeže citlivých dát. V technologickom sektore možno prevažnú väčšinu prevádzky DNS pripísať dvom druhom hrozieb: nedovolenému kryptominingu a phishingu. Kryptomining môžu často zaznamenať i spoločnosti pôsobiace vo výrobnom sektore. K tejto aktivite sa tu pridáva aj ransomvér, čo vypovedá o narastajúcom počte zločincov, ktorí na tieto organizácie cielia s výhľadom na veľké výkupné. Organizácie v zdravotníckom priemysle zasa najčastejšie čelia trójskym koňom. Väčšinu týchto aktivít možno pripísať Emotetu, čo bol v roku 2020 najčastejší typ útoku na zdravotnícke zariadenia.

Riešením môže byť cloud

Zabezpečenie dodávané v cloude je rýchle a flexibilné, čo umožňuje organizáciám jednoducho sa prispôsobiť neustále sa meniacemu svetu a technikám útoku a zároveň umožňuje bezproblémové pripojenie k aplikáciám odkiaľkoľvek, čo zamestnanci teraz očakávajú. Vynútením zabezpečenia na úrovni DNS môžu organizácie automaticky zastaviť hrozby skôr, než sa dostanú do siete alebo koncových zariadení.