Kaspersky Lab odhalil skupinu stojacu za komplexným špionážnym útokom s označením The Equation Group. Tá bola aktívna takmer dve desaťročia a od roku 2001 infikovala tisíce a možno aj desaťtisíce obetí vo viac ako 30 krajinách po celom svete.

Medzi napadnutými boli vládne a diplomatické inštitúcie, telekomunikačné spoločnosti, letecký a energetický sektor, jadrový výskum, petrolejársky priemysel, armáda, odvetvie nanotechnológií, islamskí aktivisti a učenci, médiá, dopravný sektor, finančné inštitúcie a spoločnosti vyvíjajúce šifrovacie technológie.

Skupina Equation využíva rozsiahlu kontrolnú infraštruktúru C & C, ktorá zahŕňa vyše 300 domén a viac než 100 serverov. Tieto servery sa nachádzajú v mnohých krajinách, vrátane USA, Veľkej Británie, Talianska, Nemecka, Holandska, Panamy, Kostariky, Malajzie, Kolumbie a Českej republiky.

Na infikovanie obetí využíva skupina silný a moderný arzenál malvéru. Analytici boli schopní získať dva moduly, ktoré umožňujú preprogramovať firmvér viac než desiatky známych značiek pevných diskov. Ide zrejme o vôbec prvý známy malvér schopný infikovať priamo pevné disky.

Preprogramovaním firmvéru harddiskov dosiahla skupina vysokú úroveň odolnosti, ktorá pomáha malvéru prekonať aj naformátovanie disku a reinštaláciu operačného systému. Ak sa malvér dostane do firmvéru HDD, môže sa vždy obnoviť. Dokáže totiž zabrániť zmazaniu určitého oddielu alebo jeho nahradenie škodlivým kódom počas obnovenia systému. Vďaka tomu bolo možné aj prelomiť aj šifrovanie.

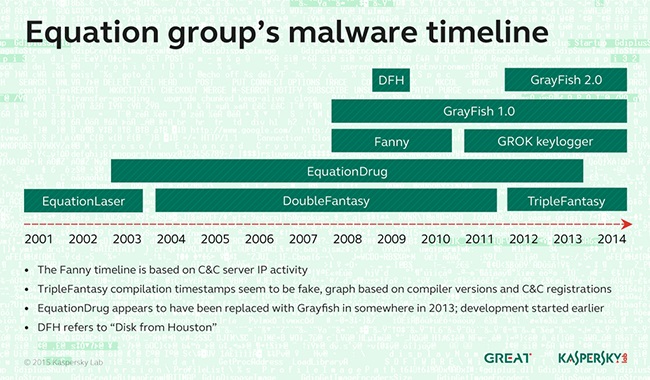

Okrem týchto techník skupina Equation využila červa Fanny. Využili na to mechanizmus kontroly a ovládania pomocou infikovaného USB disku so skrytým úložiskom. Funguje to tak, že infikovaný USB disk zbieral základné systémové informácie z počítača nepripojeného k internetu a posielal ich kontrolným C & C serverom, keď bol pripojený na počítač infikovaný červom Fanny s internetovým pripojením. Ak útočníci chceli spustiť nejakú úlohu na izolovanej sieti, mohli červ uložiť na skrytú časť úložiska USB a keď bol pripojený do izolovaného počítača, červ Fanny príkaz rozoznal a vykonal ho.

Skupina Equation komunikovala s ďalšími silnými skupinami, ako bol Stuxnet a Flame, a to z nadradenej pozície. Equation mala prístup k tzv. zero-day zraniteľnostiam skôr ako Stuxnet a Flame, a potom ich s nimi zdieľala. Napríklad v roku 2008 využil červ Fanny dve zero-day zraniteľnosti, ktoré boli Stuxnetem využité až v júni 2009 a v marci 2010. Viac sa o skupine Equation dočítate na webe Securelist.com a ďalšie podrobnosti nájdete v tomto tu.